Definition MFA Was ist Multi-Faktor-Authentifizierung (MFA)?

Multi-Faktor-Authentifizierung (MFA) nutzt die Kombination von zwei oder mehr Berechtigungsnachweisen für die Prüfung der Identität. Die Sicherheit von Anmeldeverfahren lässt sich dank MFA deutlich erhöhen. Der Identitätsdiebstahl wird erschwert.

Anbieter zum Thema

Bei der Multi-Faktor-Authentifizierung, abgekürzt MFA, handelt es sich um ein Authentifizierungsverfahren, das zwei oder mehr Berechtigungsnachweise (Faktoren) kombiniert. Mit MFA lassen sich Anmeldeverfahren absichern und Transaktionen verifizieren. Der Identitätsdiebstahl ist gegenüber Authentifizierungsverfahren, die nur ein Merkmal verwenden wie die Anmeldung mit Userkennung und Passwort, deutlich erschwert. Die verwendeten Faktoren basieren auf biometrischen Merkmalen, speziellem Wissen oder einem mitgeführten Gegenstand und sind voneinander unabhängig.

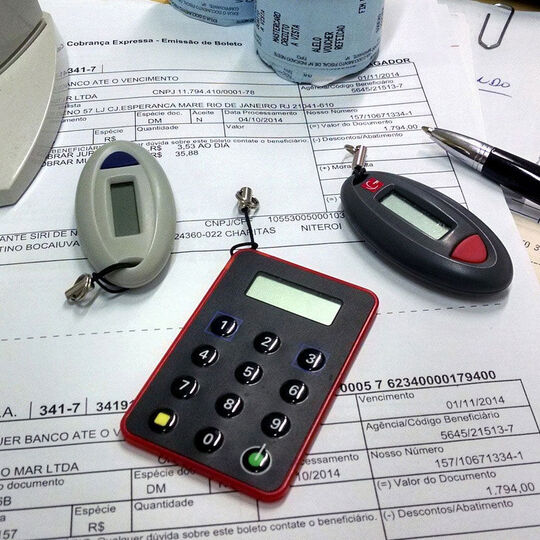

Eine Form der Multi-Faktor-Authentifizierung ist die Zwei-Faktor-Authentifizierung (2FA), die genau zwei Berechtigungsnachweise kombiniert. MFA kommt unter anderem beim elektronischen Zahlungsverkehr, bei der Anmeldung an Cloud-Services und Webanwendungen, beim Zugang zu Netzwerken und Rechnersystemen oder für die Zutrittsberechtigung geschützter Bereiche zum Einsatz. Die Authentifizierung kann beispielsweise erfolgen, indem eine PIN eingegeben und eine Identitätskarte vorgelegt, ein Passwort und eine auf das Smartphone gesendete Kennung eingegeben oder eine Karte durchgezogen, eine Sicherheitsfrage beantwortet und die Iris gescannt wird.

Welche Klassen von Faktoren werden für MFA genutzt?

Die Berechtigungsnachweise (Faktoren), die bei der Multi-Faktor-Authentifizierung zur Anwendung kommen, lassen sich grundsätzlich in drei verschiedene Kategorien einteilen. Diese Kategorien sind:

- physische Besitzobjekte wie ein Token oder eine Magnetkarte

- geheimes Wissen wie ein Passwort oder eine PIN

- eindeutige physische Merkmale oder biometrische Daten wie der Fingerabdruck, die Stimme oder das Muster der Iris

Geheimes Wissen ist der für Authentifizierungsverfahren am häufigsten genutzte Faktor. Viele Verfahren (Ein-Faktor-Authentifizierung) nutzen lediglich geheimes Wissen für die Anmeldung an einem System oder die Absicherung einer Transaktion. Passwörter, PINs oder Antworten auf Sicherheitsfragen sind Beispiele für solches Wissen. Es darf nur dem Anwender bekannt sein und sollte nicht zu erraten oder durch Ausprobieren zu ermitteln sein.

Bei physischen Besitzobjekten handelt es sich um Gegenstände, die im Besitz der Person sind, die sich authentifizieren möchte. Typische Beispiele hierfür sind Schlüssel, Magnetkarten, Token oder das Mobiltelefon mit seiner eindeutigen Rufnummer. Bei der Anmeldung ist dieser Gegenstand zusätzlich zu einem oder mehreren anderen Faktoren vorzulegen. Die Person hat ihn deshalb mit sich zu führen.

Eindeutige physische Merkmale sind unverwechselbar und mit der Identität des Anwenders verknüpft. In den meisten Fällen werden biometrische Daten als physische Merkmale genutzt. Wichtig ist, dass die Merkmale fälschungssicher sind und von Systemen wie Scannern eindeutig ermittelt werden können. Beispiele für Systeme zur Erkennung von biometrischen Merkmalen sind Fingerabdruckscanner, Augen-Iris-Scanner oder Stimmerkennungssysteme.

:quality(80)/images.vogel.de/vogelonline/bdb/892900/892978/original.jpg)

Das Gesicht als Türöffner

Biometrie bei der Zutritts- und Zugriffskontrolle

Zwei-Faktor-Authentifizierung als Spezialfall von MFA

Die Zwei-Faktor-Authentifizierung (2FA) stellt eine häufig verwendete Form der MFA dar. In vielen Fällen beruht 2FA auf dem Faktor geheimes Wissen und einem mitgeführten Gegenstand. Die Nutzung eines Bankautomaten, bei der eine PIN eingeben und eine Karte durchgezogen werden muss, stellt ein typisches Beispiel für 2FA dar. Mehr und mehr setzen sich Zwei-Faktor-Authentifizierungsverfahren durch, die das Mobiltelefon oder Smartphone als zweiten Faktor nutzen. Da das Mobiltelefon bei vielen Menschen ständiger Begleiter ist, bieten solche Verfahren den Vorteil, dass der Anwender keine zusätzlichen Gegenstände für den Identitätsnachweis mitzuführen hat. Die Anmeldung kann so aussehen, dass der User zunächst seine Userkennung und sein Passwort im System eingibt. Anschließend sendet das System eine zusätzliche Einmal-Kennung per SMS an die zuvor hinterlegte Mobilfunkrufnummer oder direkt an eine registrierte App auf dem Smartphone. Nach Eingabe der korrekten Einmal-Kennung gewährt das System dem Anwender Zugriff. Damit die Zwei-Faktor-Authentifizierung per Mobiltelefon oder Smartphone funktioniert, ist sicherzustellen, dass das Gerät in ein Mobilfunknetz eingebucht ist und eventuell zusätzlich eine Onlineverbindung besteht.

Vor- und Nachteile der Multi-Faktor-Authentifizierung

Der Hauptvorteil der Multi-Faktor-Authentifizierung besteht darin, dass die gängigen Bedrohungsszenarien des Identitätsdiebstahls durch einfachen Passwortklau ausgeschlossen sind. Selbst wenn ein Angreifer in Besitz des Passworts ist, hat er noch kein Zugriff auf das System. Er benötigt hierfür mindestens einen weiteren Berechtigungsnachweis. Da diese Anmeldeverfahren ein Zugewinn an Sicherheit im Internet und bei der Nutzung von IT-Systemen darstellen, empfiehlt das BSI (Bundesamt für Sicherheit in der Informationstechnik) in seinen IT-Grundschutzkatalogen diese Verfahren einzusetzen. Ein Nachteil ergibt sich dadurch, dass die zusätzliche Sicherheit oft eine Einschränkung der Usability darstellt. Je mehr Faktoren bei der Anmeldung zu verwenden sind, desto aufwendiger und komplexer kann der Anmeldevorgang für den User werden. Kommt ein Faktor abhanden, ist zunächst keinerlei Zugriff auf das System möglich und es entsteht ein erheblicher Mehraufwand, den fehlenden Faktor zu ersetzen.

(ID:44820069)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/69/98/69981ea4553403feb570210fde1627fc/0131560890v4.jpeg)

:quality(80)/p7i.vogel.de/wcms/e8/b3/e8b3e1af00c5a89ea1a293d8529c0a82/0131253749v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/90/e7/90e7cb5fbb9225b38ef0f5e726d3916e/0131540682v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ec/f6/ecf650410a3f7a777738eab205bc72ac/0131558081v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/1c/cc/1ccc422b9b4cff266216d930d7f251ce/0131030971v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b5/77/b577cb5f141a04fba94d755c2c294a28/0131321215v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/05/81/058106873068182550e0b4b156e0a095/0131145267v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/49/a349939702b3498b49eb69c7d01ed856/0131533531v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/b0/e7b05d1628b543d6dfc572a6a6d9ade6/0131031767v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/cb/46/cb46c789bdfb6699f690de3212afbeda/0131031070v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/7d/38/7d38ae44a00bbc5d8bd119fdf3e98f62/0131536367v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8b/26/8b265eeaf37e063d4abbb47ae723526a/0126593157v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/68/2d/682dd583dcc4c/fsas-afc-horizontal-2-positive-rgb-nov24.png)

:fill(fff,0)/p7i.vogel.de/companies/63/db/63dbd1915b7af/2023-fastlta-logo-square-positive.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/60/51/6051ee3ab9254/v2-screen-m.png)

:quality(80)/images.vogel.de/vogelonline/bdb/1453700/1453785/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1387800/1387851/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1387800/1387852/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1387800/1387853/original.jpg)

:quality(80)/p7i.vogel.de/wcms/5e/0e/5e0e718a0ec674b6e003e266e907a91c/0125536774v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/5f/ff/5fff56db982e32c617379295fa2f98dd/0125925965v1.jpeg)