PRTG 16.2.24 im Test Sicheres Netzwerk dank Monitoring

Fundiertes Know-how zur Netzwerk-Überwachung ist nicht in jedem Unternehmen vorhanden. Die Monitoring-Lösung PRTG von Paessler nimmt genau darauf Rücksicht, wie wir auch im Rahmen dieses Produkttests zeigen.

Anbieter zum Thema

Die aktuelle Version von Paesslers Netzwerküberwachungslösung PRTG wendet sich vor allem an Administratoren kleiner und mittelgroßer Unternehmen. Dementsprechend einfach soll sich das Produkt in Betrieb nehmen lassen.

Im Test spielten wir PRTG auf einem Server unter Windows Server 2012 R2 ein. Hardwareseitig verfügt der Server über eine Quad-Core-CPU mit 2,6 GHz, vier Gigabyte (GB) RAM und 700 GB Festplattenkapazität verfügte.

Nach dem Abschluss des Setups konfigurierten wir das System mithilfe des vom Hersteller bereit gestellten Assistenten und nahmen es als Monitoring-Lösung in unserem Netzwerk in Betrieb. Zum Schluss verwendeten wir das Tool, um das Sicherheitsniveau in unserer Umgebung durch das Überwachen unserer Firewall sowie von Antivirus-Lösungen, Backups und ähnlichem zu verbessern.

Erstkonfiguration

Loggt sich der Administrator zum ersten Mal bei der neu installieren Software ein, so empfängt ihn der Assistent „Greg“. Greg unterstützt den Admin bei der Erstkonfiguration, indem er zeigt, wohin man für bestimmte Konfigurationsschritte jeweils klicken muss. Dazu gehört zunächst einmal das Angeben von Anmeldedaten für die im Netz vorhandenen Systeme.

Sobald das erledigt ist, fragt Greg nach dem Ort, an dem PRTG zum Einsatz kommt. Anschließend möchte die Paessler-Software ein Passwort für das Administratorkonto „prtgadmin“ wissen. Zum Schluss verlangt das System eine Bestätigung der E-Mail-Adresse, danach ist die Erstkonfiguration abgeschlossen und die Überwachungssoftware geht in den normalen Betrieb über.

PRTG als Security-Werkzeug

Dieser Test soll die Eignung von PRTG als Sicherheitswerkzeug in den Mittelpunkt stellen. Monitoring-Lösungen sind dazu in der Lage, das Sicherheitsniveau eines Netzwerks deutlich zu verbessern. So eignen sich Techniken zum Überwachen des Netzwerkverkehrs wie NetFlow dazu, ungewöhnliche Verkehrsmuster auszumachen.

Auf einem Mail-Server beispielsweise können Parameter wie die Prozessornutzung in Kombination mit anderen Werten wie der Zahl der gerade versendeten Mails auf potentiellen Missbrauch der Dienste hinweisen. Da Monitoring-Lösungen die Administratoren in der Regel mit Hilfe von Alerts auf das Überschreiten von Grenzwerten aufmerksam machen, stellen sie jederzeit sicher, dass die zuständigen Mitarbeiter sofort auf auftretende Unregelmäßigkeiten aufmerksam werden.

Überwachungs-Tools sind aber nicht nur zum Absichern der Netzwerke und Dienste gut, sondern auch für das Garantieren eines gewissen Sicherheitsniveaus auf einzelnen Clients und Servern. So behalten sie beispielsweise den Patch-Status von Windows-Systemen im Auge und alarmieren die Verantwortlichen bei fehlenden Patches. Außerdem eignen sie sich auch dazu, den Status der Backup-Lösung oder des Antivirenprogramms zu analysieren.

Überwachung der Security-Parameter in unserem Netz

Für diesen Test wollten wir eine Konfiguration erstellen, die auf allen Windows-Systemen in unserem Netz (diese liefen unter Windows Vista und neuer sowie Windows Server 2008 und neuer), die Windows Updates im Auge behielt. Auf den Clients kam noch eine Überwachung des Windows Defenders dazu, außerdem nahmen wir auf ausgewählten Systemen noch Ereignisprotokolle, diverse Dienste beziehungsweise Prozesse sowie einige wichtige Systemdaten unter die Lupe.

Abgesehen davon richteten wir auch einen Port-Monitor ein, der den SSH-Port eines Linux-Rechners im Auge behielt und verwendeten einen NetFlow-Sensor zum Analysieren unseres Datenverkehrs. Zum Monitoring unserer Firewall kam ein SNMP-Sensor zum Einsatz. Mit dem Begriff „Sensor“ bezeichnet Paessler übrigens Monitoring-Features, die einzelne Werte wie System-Uptimes, laufende Dienste, eingeloggte User und ähnliches überwachen. Es handelt sich dabei also nicht um physikalische Sensoren.

Das Monitoring der Windows-Updates

Zum Überwachen der Windows Updates stellt Paessler einen speziellen Sensor bereit. Er nennt sich „Windows Updates Status (Powershell)“. Nach seiner Auswahl geben die zuständigen Mitarbeiter unter anderem an, welche Priorität er hat und über welchen Port die Verbindung abläuft. Außerdem legen sie das Abtastintervall fest.

Anschließend nimmt der Sensor sofort seine Arbeit auf. Im Betrieb meldet er, wenn alle Updates auf dem Zielsystem eingespielt wurden und gibt eine Warnung aus, falls das nicht zutrifft.

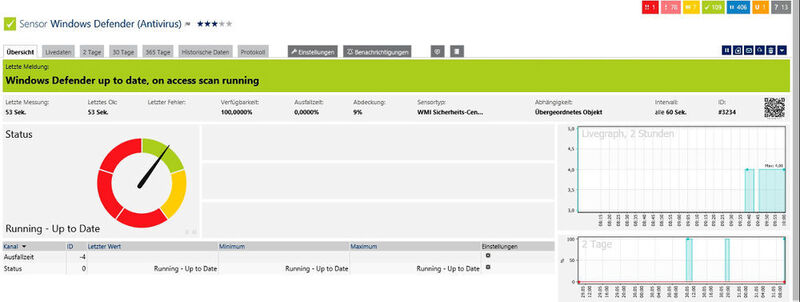

Das Monitoring des Windows Defenders erfolgt mit dem Sicherheitscenter-Sensor. Nachdem die zuständigen Mitarbeiter diesen ausgewählt haben, erhalten sie die Option, das zu überwachende Sicherheitscenter-Produkt (hier eben den Windows Defender) zu selektieren. Damit ist hier die Arbeit bereits erledigt und der Sensor geht in Betrieb. Dabei zeigt er an, ob der On-Access-Scan läuft und ob die Virusdefinitionen auf dem aktuellen Stand sind.

Weitere für die Sicherheit relevante Sensoren

Sollen Ereignisprotokolle überwacht werden, so können die zuständigen Mitarbeiter zwischen zwei Sensoren wählen. Einer überwacht das Ereignisprotokoll über die Windows API, der andere Sensor verwendet für die gleiche Aufgabe WMI.

- Bei der Windows API-Version wählen die zuständigen Mitarbeiter während der Sensorkonfiguration das zu überwachende Protokoll aus („System“, „Anwendung“, „Sicherheit“, etc.) und legen fest, welche Einträge das System filtert („Fehler“, „Warnung“, „Information“ und so weiter).

- Im Falle der WMI-Version bietet das System ebenfalls diverse Log-Files an, die überwacht werden können, unter anderem auch „HardwareEvents“, „Windows PowerShell“ und „Internet Explorer“. Die Auswahlliste enthält hier auch die Anzahl der vorhandenen Log-Einträge.

Kommen wir nun zum Monitoring von Diensten und Prozessen. Der Sensor „SNMP Windows Dienst“ fragt die Verantwortlichen nach den zu überwachenden Diensten. Weitere Angaben sind für seine Konfiguration nicht erforderlich.

Eine Alternative dazu stellt der Sensor „WMI Dienst“ dar. Dieser möchte bei der Konfiguration ebenfalls die unter die Lupe zu nehmenden Dienste wissen. Außerdem ist das System mit diesem Sensor zusätzlich dazu in der Lage, die betroffenen Dienste neu zu starten, wenn sie nicht laufen und ein erweitertes Monitoring durchzuführen, das nicht nur feststellt, ob der Dienst läuft, sondern auch Leistungsindikatoren wie die anfallende Prozessorlast im Blick behält.

Mit dem „Windows Prozess“-Sensor überwachen die Administratoren beliebige ausführbare Programme. Hier reicht es für die Konfiguration, den Namen der Software anzugeben.

Wenn es um das Überwachen von Systemdaten geht, so ist der Sensor „WMI Wichtige Systemdaten (v2)“ die richtige Wahl. Dieser bietet den Anwendern die Option, Systemwerte wie die CPU Processor Queue Length, die empfangenen Netzwerkbytes, die Pagefile-Nutzung, die Disk Queue Length, die Memory-Pages pro Sekunde und vieles mehr im Auge zu behalten.

Backup-Programme lassen sich auf verschiedene Arten unter die Lupe nehmen. In manchen Umgebungen kann es sinnvoll sein, den Dienst des Backup-Agenten auf den einzelnen Rechnern zu überwachen. Manche Backup-Programme sind aber auch dazu in der Lage, nach dem erfolgreichen Abschluss einer Datensicherung eine Mail an den Administrator zu schicken. In diesem Fall lässt sich PRTG so einrichten, dass es den zuständigen Mitarbeiter beim Ausbleiben einer solchen Erfolgs-Mail alarmiert.

Wenden wir uns nun dem Überwachen eines SSH-Ports zu. Dazu setzten wir im Test den PRTG-Port-Sensor ein, um den Port 22 eines Linux-Systems im Auge zu behalten. In der Konfiguration reichte es, den Port 22 und die Zeitüberschreitung in Sekunden anzugeben. Darüber hinaus wollte das System optional unter anderem noch wissen, ob es gewünscht war, dass der Port offen oder geschlossen sein sollte.

Beim Einrichten des NetFlow-Sensors muss man den UDP-Port zum Empfangen von NetFlow-Paketen angeben und die Active-Flow-Zeitüberschreitung in Minuten festlegen. Außerdem benötigt das System die IP-Adresse des Senders. Zusätzlich sind die Administratoren auch noch dazu in der Lage, den Sensor anzuweisen, den Datenfluss für Debugging-Zwecke auf die Festplatte zu schreiben und die Überwachung auf bestimmte Dienste zu beschränken. Dazu gehören HTTP, HTTPS, FTP, die Mail-Protokolle, IRC, AIM, SSH, VNC, DNS, NetBIOS, Citrix und andere.

Überwachung mittels MIB

Es besteht auch die Möglichkeit, SNMP-fähige Geräte mit Hilfe ihrer MIBs (Management Information Base) im Auge zu behalten. Das ergibt Sinn, wenn keine gerätespezifischen Sensoren verfügbar sind, oder wenn es darum geht, Werte zu überwachen, die die verfügbaren Sensoren nicht abbilden. Im Test verwendeten wir MIBs, um einen Router vom Typ Lancom 1781A genauer unter die Lupe zu nehmen, bei letzterem vor allem die integrierte Firewall.

Um die MIB-Überwachung zu aktivieren, müssen die Administratoren zunächst sicherstellen, dass auf den zukünftigen Zielgeräten SNMP zur Verfügung steht. Anschließend geht es daran, die zu den jeweiligen Devices passenden MIB-Files zu besorgen und mit Hilfe des kostenlosen „Paessler MIB Importers“ in OIDLIB-Dateien umzuwandeln. Zum Schluss ist es noch erforderlich, die neu erstellte OIDLIB in den Ordner „\{Programme}\PRTG Network Monitor\snmplibs\“ zu kopieren und den PRTG-Dienst neu zu starten, damit die Überwachungssoftware die OIDLIB erkennt.

Jetzt kann es an das Anlegen des Sensors selbst gehen: Hierzu müssen die IT-Verantwortlichen in der Sensorübersicht den Sensor „SNMP-Biliothek“ auswählen. Danach erhalten sie Gelegenheit, die zu verwendende OIDLIB-Datei zu selektieren. Daraufhin liest PRTG die dazugehörigen Informationen ein und präsentiert die zu überwachenden Werte in Listenform. Diese sind natürlich je nach Gerät unterschiedlich, es lässt sich aber für jeden Wert ein einzelner Eintrag erstellen, der dann im Betrieb die dazugehörigen Daten darstellt.

Fazit

PRTG kann schnell und unkompliziert als Tool zur Verbesserung des Sicherheitsniveaus im Netz zum Einsatz kommen. Die Installation gestaltet sich einfach und nimmt dank der integrierten Hilfefunktionen kaum Zeit in Anspruch. Was PRTG für die Überwachung der Sicherheitsparameter besonders interessant macht, ist aber die vom Hersteller angebotene, kostenlose, zeitlich unbefristete Gratis-Version mit 100 Sensoren.

Beschränken sich die Administratoren nämlich darauf, nur Security-Aspekte im Blick zu behalten, dürfte diese Gratis-Version teilweise sogar für den Einsatz in mittelgroßen Umgebungen ausreichen. Damit stellt das Produkt eine Security-Monitoring-Lösung mit einem unschlagbaren Preis/Leistungsverhältnis dar.

Artikelfiles und Artikellinks

(ID:44152608)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/69/98/69981ea4553403feb570210fde1627fc/0131560890v4.jpeg)

:quality(80)/p7i.vogel.de/wcms/e8/b3/e8b3e1af00c5a89ea1a293d8529c0a82/0131253749v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/90/e7/90e7cb5fbb9225b38ef0f5e726d3916e/0131540682v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ec/f6/ecf650410a3f7a777738eab205bc72ac/0131558081v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/1c/cc/1ccc422b9b4cff266216d930d7f251ce/0131030971v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b5/77/b577cb5f141a04fba94d755c2c294a28/0131321215v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/05/81/058106873068182550e0b4b156e0a095/0131145267v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/49/a349939702b3498b49eb69c7d01ed856/0131533531v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/b0/e7b05d1628b543d6dfc572a6a6d9ade6/0131031767v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/cb/46/cb46c789bdfb6699f690de3212afbeda/0131031070v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/7d/38/7d38ae44a00bbc5d8bd119fdf3e98f62/0131536367v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8b/26/8b265eeaf37e063d4abbb47ae723526a/0126593157v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/65/60/65609cf9d5d06/aagon-logo.png)

:fill(fff,0)/p7i.vogel.de/companies/68/2d/682dd583dcc4c/fsas-afc-horizontal-2-positive-rgb-nov24.png)

:quality(80)/images.vogel.de/vogelonline/bdb/1045100/1045109/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1045100/1045110/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1045100/1045111/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1045100/1045112/original.jpg)

:quality(80)/p7i.vogel.de/wcms/d3/70/d370cb7e5af32192e7350b2b2dfb29a7/0126743359v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/af/3a/af3ae69e6662d83d1176f672c0c5eb5d/0130844912v1.jpeg)