Definition DMZ Was ist eine DMZ (Demilitarized Zone)?

Bei der Demilitarized Zone (DMZ) handelt es sich um ein eigenständiges Netzwerk, das als Pufferzone zwischen einem externen Netz und dem internen Netzwerk agiert. In dem Puffernetzwerk befinden sich beispielsweise Webserver oder Mailserver, deren Kommunikation durch Firewalls überwacht ist.

Anbieter zum Thema

Die Abkürzung DMZ steht für Demilitarized Zone und bezeichnet ein speziell kontrolliertes Netzwerk, das sich zwischen dem externen Netzwerk (Internet) und dem internen Netz befindet. Es stellt eine Art Pufferzone dar, die die Netze durch strenge Kommunikationsregeln und Firewalls voneinander trennt.

In der Demilitarized Zone befinden sich Server wie Webserver, Mailserver, Authentication-Server oder Anwendungs-Gateways. Nur diese sind für User aus dem Internet erreichbar. Durch die Trennung der DMZ vom internen Netz ist kein Zugriff für externe Anwender auf interne Ressourcen möglich. Das private Netzwerk bleibt vor Angriffen aus dem Internet oder vor Überlastung durch Internetanfragen geschützt. Die Demilitarized Zone kann durch eine oder mehrere Firewalls von den angrenzenden Netzwerken separiert sein.

Firewall-Regeln für die Verbindung zur Demilitarized Zone

Die Regeln auf der Firewall sorgen im Zusammenspiel mit der Demilitarized Zone für folgende Kommunikationsmöglichkeiten: Anwender aus dem Internet dürfen lediglich auf Server in der Demilitarized Zone und nicht auf Ressourcen des internen Netzwerks zugreifen. Anwender aus dem internen Netz kommunizieren in der Regel nicht direkt mit Ressourcen aus dem Internet. Sie greifen beispielsweise über einen Proxy-Server, der als Stellvertreter die Kommunikation in das Internet für sie abwickelt, auf externe Ressourcen zu. Pakete aus der Demilitarized Zone heraus, für die es keine korrespondierenden Eingangspakete gibt, werden von der Firewall in Richtung Internet und internes Netz verworfen. Es existieren Ausnahmen von diesen grundlegenden Kommunikationsregeln, um beispielsweise Anwendungsserver an interne Datenbanken anzubinden. Diese Ausnahmen konfiguriert der Administrator der Firewall.

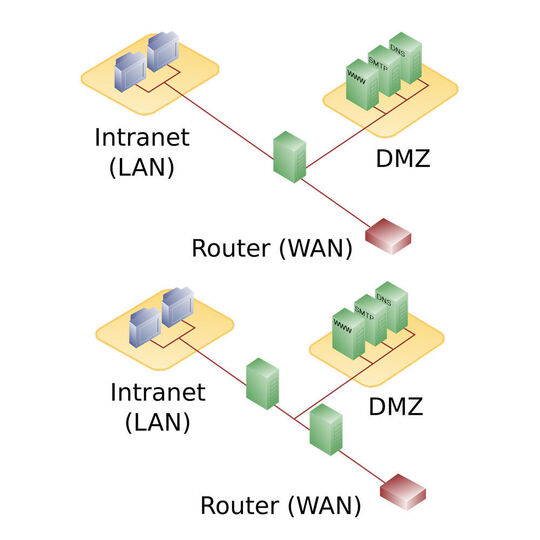

Die DMZ mit einer oder zwei Firewalls

Eine Demilitarized Zone lässt sich mit einer oder mit zwei Firewalls realisieren. Kommen zwei Firewalls zum Einsatz, befindet sich jeweils eine zwischen DMZ und internem Netz (innere Firewall) sowie zwischen DMZ und externem Netz (äußere Firewall). Im Optimalfall handelt es sich um Firewalls von verschiedenen Herstellern. Dies verhindert, dass Sicherheitslücken es erlauben, beide Firewalls gleichzeitig zu überwinden. Eine kostengünstigere Lösung stellt die Realisierung der Demilitarized Zone mit nur einer Firewall dar. Diese besitzt mindestens drei Netzwerkanschlüsse, mit denen das interne Netz, das externe Netz und die Demilitarized Zone verbunden sind. Die komplette Kommunikation überwacht in diesem Fall nur eine einzige Firewall.

Der Exposed Host als günstige alternative zu einer Demilitarized Zone

Günstige Router, wie sie beispielsweise für den privaten Internetzugang zum Einsatz kommen, werben oft mit einer DMZ-Unterstützung. In der Regel handelt es sich jedoch nicht um eine echte Demilitarized Zone, sondern um einen Exposed Host. Ist ein Exposed Host konfiguriert, leitet der Router sämtlichen Verkehr aus dem Internet, der nicht zu existierenden Verbindungen gehört, an einen einzigen Rechner oder Server weiter. Dieser ist dadurch für User aus dem Internet erreichbar. Allerdings ist der Exposed Host nicht vom LAN separiert und bietet keine vergleichbare Schutzwirkung wie in einer DMZ.

(ID:45090986)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/69/98/69981ea4553403feb570210fde1627fc/0131560890v4.jpeg)

:quality(80)/p7i.vogel.de/wcms/e8/b3/e8b3e1af00c5a89ea1a293d8529c0a82/0131253749v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/90/e7/90e7cb5fbb9225b38ef0f5e726d3916e/0131540682v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ec/f6/ecf650410a3f7a777738eab205bc72ac/0131558081v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/1c/cc/1ccc422b9b4cff266216d930d7f251ce/0131030971v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b5/77/b577cb5f141a04fba94d755c2c294a28/0131321215v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/05/81/058106873068182550e0b4b156e0a095/0131145267v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/49/a349939702b3498b49eb69c7d01ed856/0131533531v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/b0/e7b05d1628b543d6dfc572a6a6d9ade6/0131031767v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/cb/46/cb46c789bdfb6699f690de3212afbeda/0131031070v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/7d/38/7d38ae44a00bbc5d8bd119fdf3e98f62/0131536367v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8b/26/8b265eeaf37e063d4abbb47ae723526a/0126593157v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/60/c3/60c36cdf3aea0/sysob-logo-weiss-auf-o.png)

:fill(fff,0)/p7i.vogel.de/companies/68/2d/682dd583dcc4c/fsas-afc-horizontal-2-positive-rgb-nov24.png)

:fill(fff,0)/p7i.vogel.de/companies/67/f6/67f625705f340/ftapi-logo.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e1/5e/e15ef7cc34cfe2e457d59ab019b207fe/0124983065v2.jpeg)