Verteilte Dienstblockaden Wie sich DDoS-Angriffe gewandelt haben

Aktuelle DDoS-Angriffe sind häufig und unterscheiden sich recht deutlich von den volumetrischen Denial-of-Service-Attacken, die dieser Angriffsform einst den Namen gegeben haben. Die notwendigen Tools lassen sich im Dark Web problemlos zusammenstellen und „einkaufen“.

Anbieter zum Thema

Unternehmen sind in ihrer Geschäftstätigkeit auf eine störungsfreie Verbindung zum Internet angewiesen. DDoS-Angriffe von außen betreffen jedoch praktisch jede Firma und sind nach Einschätzung des BSI (Bundesamt für Sicherheit in der Informationstechnik) neben Advanced Persistent Threats immer noch eine der Bedrohungen, die am häufigsten vorkommen.

Um sich vor dieser Art von Angriffen schützen, muss man allerdings jederzeit transparent nachvollziehen können, was genau gerade passiert und zusätzlich sämtliche Sicherheitsvorfälle post mortem analysieren. Etliche Lösungen zur Abwehr von DDoS-Angriffen konzentrieren sich dabei allein auf Bandbreiten-Spitzen, die stark von der durchschnittlichen Bandbreite abweichen.

Solche Analysen bieten aber wenig bis gar keine Einsicht in die verschiedenen Ebenen eines Angriffs. Anormale Spitzen sind nur die eine Seite der Medaille. Die andere sind kritische Angriffsvektoren, die bei dieser Betrachtungsweise unter den Tisch fallen. Gerade sie besitzen allerdings das Potenzial, die Geschäftstätigkeit nachhaltig zu schädigen. Angesichts veränderter Cyberrisiken sind traditionelle Lösungen an dieser Stelle daher nicht immer effektiv genug.

Zudem gibt es inzwischen eine Vielzahl (mehr oder weniger frei) verfügbarer Software-Tools, mit denen sich DDoS-Angriffe recht leicht umsetzen lassen. Dazu kommen Dienste, die über das sogenannte „Dark Web“ angeboten werden – ganz ähnlich wie legitime Software oder Cloud Services.

Diese Tools haben das Gesicht von DDoS-Angriffen verändert. Cyber-Kriminelle sind jetzt in der Lage, intelligente und ausgefeilte Attacken mit vergleichsweise geringem Aufwand zu lancieren. Angriffe, die sich direkt gegen sensible Daten und Werte richten und die in der Lage sind, einem Unternehmen auf lange Sicht Schaden zuzufügen.

DDoS als Ablenkungstaktik

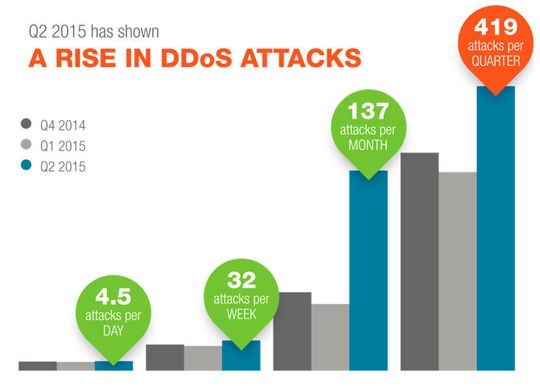

Heutzutage können DDoS-Angriffe deutlich mehr, als „nur“ Dienste zu unterbrechen oder dafür zu sorgen, dass Webseiten nicht mehr erreichbar sind. Die Experten von Corero Network Security beobachten seit gut einem Jahr eine stark steigende Zahl von kurzzeitigen DDoS-Angriffen, die nur wenig Bandbreite für sich beanspruchen.

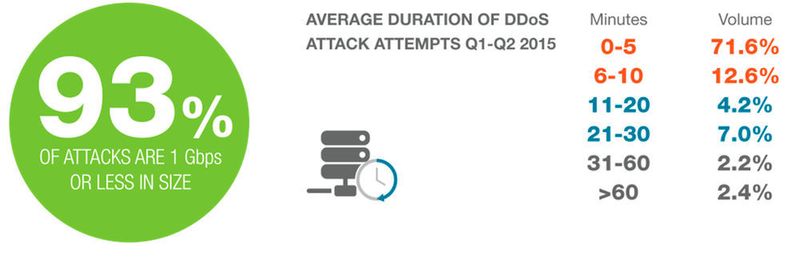

Angriffe dieser Art, die einen Dienst nicht unbedingt zum Erliegen bringen, gewinnen neben den bekannten volumetrischen Angriffen zunehmend an Bedeutung. Der DDoS Trends and Analysis Report von Mitte 2015 bescheinigt denn auch 95 Prozent der erfassten DDoS-Angriffe eine Dauer von weniger als 30 Minuten. Etliche Attacken beanspruchen weniger als ein Gbps (Gigabit pro Sekunde) an Bandbreite und dauern weniger als fünf Minuten.

Ziel solcher Angriffe ist es folglich nicht, einen Dienst komplett lahmzulegen. Worin besteht es aber dann? Der „Denial of Service“, der diesem Phänomen einst den Namen gegeben hat, ist es ja ganz offensichtlich nicht. Was ist der Sinn und Zweck von DDoS-Angriffen, bei denen es nicht mehr darum geht, die IT-Infrastruktur zu blockieren, Hosting-Kunden mit gefälschtem Traffic auszumanövrieren oder mit riesigen Datenvolumina zu überschwemmen?

Die Antwort: Treffen solche kurzlebigen Angriffe mit geringer Bandbreite ungehindert auf ein Netzwerk, haben sie potenziell gravierende Folgen. Sie sind nämlich durchaus geeignet, traditionelle IT-Sicherheitssysteme auszuhebeln. Beispielsweise produzieren Angriffe dieser Art überflüssige DDoS-Event-Logs. Das führt unter Umständen dazu, dass wichtige Event-Daten gerade nicht geloggt, die verschiedenen Sicherheits-Layer neu gestartet oder in den Fall-Back-Modus versetzt werden.

Das schwächt die Netzwerksicherheit, da diese Angriffe kaum nachzuvollziehen sind und folglich unentdeckt bleiben. Die ursprüngliche DDoS-Attacke leistet ganze Arbeit und „beschäftigt“ alle verfügbaren Sicherheitsressourcen. Und zwar so, dass sie nicht mehr in der Lage sind ihre eigentliche Funktion wahrzunehmen.

Multi-Vektor-Angriffe und adaptive DDoS-Techniken etablieren sich

Immer noch verbinden die meisten mit der Bezeichnung „DDoS“ automatisch Angriffe mit nur einem Angriffsvektor, nämlich dem volumetrischen. Solche Angriffe, die eine enorme Bandbreite verbrauchen, sind sehr viel leichter zu identifizieren und abzuwehren. In-house- oder Cloud-basierte Lösungen zur DDoS-Abwehr oder eine Kombination aus beiden sind probate Mittel. Analysen von Corero haben jedoch neben der steigenden Zahl von Brute-Force-Angriffen mit mehr als einem Angriffsvektor noch etwas anderes zu Tage gefördert.

Hacker gehen demnach verstärkt dazu über, sich mithilfe adaptiver Techniken ein genaueres Bild von der jeweiligen Sicherheitsinfrastruktur zu machen. Auf Basis dieses Profils konzipieren sie dann maßgeschneiderte Zweit- und Drittattacken, die die Sicherheitsebenen genau dieses Unternehmens gezielt umgehen. Auch wenn volumetrische Angriffe weiterhin die häufigste Form der DDoS-Attacke sind, etablieren sich daneben gemischte und adaptive Angriffsformen.

Mehr DDoS-Transparenz für IT-Abteilungen

Die Bedrohungslandschaft hat sich beim Thema DDoS grundlegend gewandelt – und mit ihr die Aufgaben von Sicherheits- und Datenschutzbeauftragten. Für ganze Abteilungen geht es zwingend darum, mehr Einsicht in genau die Angriffe zu bekommen, die sich innerhalb eines Netzwerks unerkannt verbergen.

Jedes Unternehmen, dessen Geschäftstätigkeit auf einer Verbindung zum Internet basiert, muss über diese Art von Angriffen im Detail Bescheid wissen und ihre Natur vollständig verstehen. Das gilt auch für die Bedrohungen, die im Schlepptau von DDoS-Angriffen auftreten. Im Idealfall hat der Verantwortliche den vollen Überblick über seine IT-Umgebung.

Zentrale Dashboards, hinter denen eine entsprechende Sicherheitsintelligenz liegt, leisten inzwischen eine ganze Menge: Sie identifizieren Anzeichen für unterschiedliche volumetrische Attacken (wie beispielsweise Reflection-, Amplification- und Flooding-Attacken), aber auch zielgerichtete Angriffe, sogenannte „low and slow“-Angriffe, genauso wie Daten zu bereits kompromittierten Servern, Ports, Diensten, böswillig manipulierten IP-Adressen und Botnetzen.

Gerade per „Low & Slow“-Attacke gelingt es dabei regelmäßig, das Radar traditioneller Scrubbing-Lösungen zu unterlaufen. Nicht selten werden sie von Cloud-basierten DDoS-Lösungen „übersehen“, weil diese sich nur auf stichprobenartige Analysen verlassen. Es gilt, aus dem riesigen Volumen an Event-Logs die Informationen herauszufiltern, die tatsächlich bedeutsam sind.

Um die berühmte Stecknadel im Heuhaufen zu finden, kombinieren aktuelle Lösungen den In-line-Schutz bei der Abwehr von DDoS-Angriffen mit der Fähigkeit die Event-Daten innerhalb einer Big-Data-Plattform zu analysieren. Sie enttarnt verborgene Muster, identifiziert Schwachstellen innerhalb des Datenstroms beziehungsweise sortiert sie Informationen aus der Fülle anfallender Event-Daten heraus.

Aufgrund dieser Analysen fällt die Entscheidung für entsprechende Gegenmaßnahmen automatisch. Lösungen dieser Art machen es IT-Sicherheitsverantwortlichen deutlich leichter, auf die Veränderungen innerhalb der DDoS-Bedrohungslandschaft zu reagieren.

* Guido Erroi ist Regional Sales Director bei Corero Network Security.

(ID:44120605)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/59/43/5943312de71f19fc816f2e93f2c6a5fe/0131151874v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/30/27/3027664b0fb0bc9c398378e320ef390b/0128993714v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/eb/6d/eb6d7fd969a97cd8508b3f3a0af566ae/0130846598v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/51/3f/513fb8ad773735234d88126b9a537ec9/0131014819v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/8c/95/8c952169f3c1d02127180ede18de651a/0130535511v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/c0/5c/c05c213406b4577e75095368324d263a/0130849972v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ed/c8/edc84890cc37b3a6bd0a49ad22d84e2c/0130382558v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/79/49/7949c554b8b44ff842447cea44401824/0129016997v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/0e/a2/0ea2191c9c894533d3f3e62be1b6a1d9/0129243939v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/90/c1/90c13acae662d8e91c6526ea441b1ab4/0130712596v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/70/17/7017e8d76fa5797366a42e075a6411b4/0131054108v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/1b/82/1b82f6c30153361498d21d56d8a0a44e/0130843915v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/ab/d7ab758d53e1715c628d27dda3d9b308/0130832273v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/f9/eb/f9eb0ec3acf7efc9b0b695a9760acd9f/0130736463v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/64/d6/64d68a07918d732b89a9988555028cc3/0126593157v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/9d/8e/9d8e6fc97f50307232c1d98c39f4bb0a/0130052295v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/04/e70481da107589efc1fd491106c4eea9/0130685142v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/images.vogel.de/vogelonline/companyimg/107300/107370/65.png)

:fill(fff,0)/p7i.vogel.de/companies/60/c3/60c36cdf3aea0/sysob-logo-weiss-auf-o.png)

:fill(fff,0)/p7i.vogel.de/companies/60/51/6051ee3ab9254/v2-screen-m.png)

:quality(80)/p7i.vogel.de/wcms/14/9e/149e021418677602ac64964fb368bcbb/0124687422v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ac/ba/acbadc7c1ce59b8e2626341ab03da0fe/0126715168v1.jpeg)