Gratis-SSL-Zertifikat in der Praxis Wordpress-Website mit Let‘s Encrypt verschlüsseln

Let‘s Encrypt will die SSL-Verschlüsselung von Webseiten für jedermann verfügbar machen. Wie kompliziert HTTPS sich auf dem eigenen Blog einrichten und aktivieren lässt, hat unser Autor im Selbstversuch geprüft. Populäre Webhoster durften zudem ihre Meinung zu Let‘s Encrypt.

Anbieter zum Thema

Let‘s Encrypt ist ein interessantes Projekt: Der Dienst will jedermann mit einem kostenlosen SSL/TLS-Zertifikat ausstatten, um die Kommunikation von Privatpersonen und Unternehmen besser vor neugierigen Augen zu schützen. Und das kommt gut an: Obwohl Let‘s Encrypt noch in der Beta-Phase ist, wurden bereits fast 2,5 Millionen gültige, aktive Zertifikate verteilt. Vor allem die versprochene Einfachheit hat mein Interesse geweckt: Ich wollte mein Wordpress-Blog schon immer zusätzlich per SSL verschlüsseln, bislang haben mich die unterschiedlichsten Anleitungen aber eher abgeschreckt.

Bei Let‘s Encrypt wirkt das deutlich einfacher, auch weil keine Investition vorab notwendig ist. Sie sehen schon, dieser Artikel wird etwas anders als die meisten hier auf Security-Insider, es ist eher ein Erfahrungsbericht als ein allgemein gültiger Workshop. Lassen Sie uns wissen, was sie davon halten.

Hintergrundinformationen zu Let‘s Encrypt

Der Dienst ist eine vollwertige Certificate Authority, die X.509-Zertifikate für TLS ausgibt. Gestartet wurde das Projekt in 2012 von zwei Mozilla-Angestellten, einem Mitglied der EFF sowie einem Mitglied der University of Michigan. Diese gründeten die Firma hinter Let‘s Encrypt, die Internet Security Research Group im Mai 2013. Zahlreiche Unternehmen unterstützen das Projekt inzwischen, darunter bekannte Namen wie Akamai, Cisco, Mozilla, Facebook, Automatic oder Chrome.

Die Zertifikate sind sogenannte Domain Validation Certificates. Dieses bestätigt gegenüber den Nutzern, dass die Daten, die von der Domain geliefert werden nicht manipuliert wurden- moderne Browser zeigen bei korrekter Installation ein grünes Vorhängeschloss.

Diese Art von Zertifikat bestätigt im Übrigen nicht, dass etwa ein genanntes Unternehmen tatsächlich hinter der Webseite steckt – dies gewährleistet nur das sogenannte Extended Validation Certificate. Und tatsächlich nutzen auch Kriminelle den Dienst, Trend Micro fand bereits erste Malware-Kampagnen, die Let‘s Encrypt für bösartige Zwecke nutzen.

Für den Besitzer hat Let‘s Encrypt auch ein paar Nachteile: Die Zertifikate sind immer nur 90 Tage gültig, entsprechend müssen Nutzer sie regelmäßig aktualisieren. Zudem gibt es keine Wildcard-Zertifikate, für Subdomains wie etwa „Forum.Webseite.de“ müssen separate Zertifikate eingerichtet werden.

Installation mit drei Befehlen

Für mich ist mit der größte Reiz die von der Let‘s-Encrypt-Community entwickelten Werkzeuge, die der Dienst mitliefert. Diese sollen die Installation vereinfachen und die Zertifikate automatisieren. Mein Webspace-Anbieter Uberspace hat diese erfreulicherweise gleich in eigene Werkzeuge integriert und vereinfacht das Anfordern und Installieren eines Zertifikats damit deutlich.

Per SSH verbunden benötigte ich lediglich drei Befehle, um ein gültiges Zertifikat anzufordern, zu importieren und zu aktivieren. Innerhalb weniger Minuten war das Zertifikat aktiv und auf dem Webserver verfügbar. Allerdings warf der Browser einen Verschlüsselungsfehler aus, wenn ich auf das Blog ging.

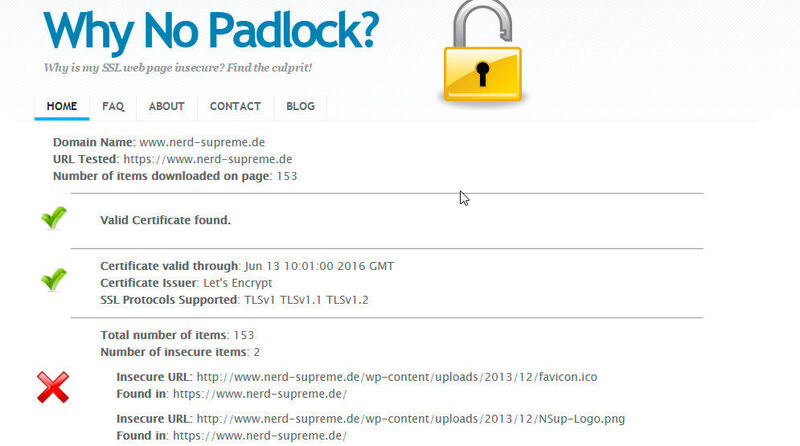

Obwohl das grüne Schloss kurz auftauchte, warnte der Browser, dass Daten teilweise unverschlüsselt übertragen wurden. Laut dem SSL-Check von Qualys war das Zertifikat eingebunden und aktiv. Die Lösung kam über die Seite WhyNoPadlock, ein kostenloses Analyse-Tool für SSL-verschlüsselte Webseiten.

Der Fehler entstand durch Bilder, Banner und Fav-Icons, die über unverschlüsselte Verbindungen nachgeladen wurden. Die Fehler lagen weder an Uberspace noch an Let‘s Encrypt, sondern eher am Nutzer: Wordpress und SSL funktionieren nicht rückwirkend, ältere Daten brechen die Verschlüsselung auf.

Die Lösung war ziemlich einfach: Mit Hilfe des Plug-ins Velvet Blue Update URLs konnte ich alle URLs von HTTP auf HTTPS umbiegen. Anschließend wurde jede Seite des Blogs mit korrekter Verschlüsselung ausgeliefert. Möglicherweise geht es ebenso elegant über die .htaccess-Datei, Ich nehmen gerne Feedback oder andere Lösungsvorschläge dazu an.

Zwischenfazit

Let‘s Encrypt ist einfach zu installieren und zu nutzen – und anders als bei selbsterstellten Zertifikaten werfen Browser keine Warnungen aus. Die Werkzeuge sind enorm praktisch, vor allem, wenn sie der Hoster an die eigenen Umgebungen anpasst oder Firmen in die eignen Produkte integrieren (was etwa Synology für die nächste Version seines NAS-Betriebssystems plant).

SSL-Zertifikate sind ein gutes Geschäft für Hoster und Provider, die Preise reichen von kostenlos über günstig bis hin zu ziemlich teuer. Let‘s Encrypt schlägt in diese Bresche und hat das Potential, den Markt für einfache Zertifikate ordentlich durchzuschütteln. Wir haben deswegen bei verschiedenen Anbietern nachgefragt, was sie von Let‘s Encrypt halten, und ob sie ihren Kunden bei der Nutzung zur Seite stehen. Auf der zweiten Seite finden Sie die Antworten.

Das sagen große Anbieter zu Let‘s Encrypt

1&1: „Wir haben es uns zum Ziel gemacht, das Internet sicherer zu machen. Gemeinsam mit dem führenden IT-Sicherheitsanbieter Symantec möchten wir unsere Kunden dabei unterstützen, ihre Webseiten einfach und zuverlässig abzusichern. Aus diesem Grund bieten wir in allen 1&1 Hosting-Paketen die SSL-Verschlüsselung mit Zertifikaten von Symantec als Inklusiv-Leistung an“, erfahren wir von Melanie Schweitzer, PR Manager Hosting.

1Blu: Sprecherin Katja Fricke antwortet uns: „In vielen unserer Produkte (diverse Webhosting-Pakete, vServer, RootServer, ManagedServer) bieten wir bereits seit einigen Jahren kostenlose Inklusiv-Zertifikate für unsere Kunden an. Selbstverständlich können Kunden auf all unseren Paketen mit Root-Zugriff Let‘s Encrypt nutzen. Die Entwicklung von Let‘s Encrypt werden wir im Hinblick auf die Unterstützung auf unseren Shared-Servern gern weiterhin beobachten.“

All-Inkl: „Die Einbindung von Let‘s Encrypt testen wir derzeit, teilweise auch zusammen mit unseren Kunden. Vom Ausgang der Tests hängen dann auch die Entscheidungen über die weiteren Schritte ab“, schreibt Remo Krause, der Leiter Support.

Domainfactory: „Auf dem selbstadministrierten Cloud Server on Demand (JiffyBox) können Kunden Let‘s-Encrypt-Zertifikate selbständig installieren. Bei den Webhosting- und Managed-Server-Lösungen ist ein automatisiertes Einbinden aktuell nicht möglich“, so antwortet uns ebenfalls Gesine Märten. „Derzeit bindet lediglich rund ein Prozent unserer Kunden ein externes Zertifikat wie Let‘s Encrpyt ein. Ein Großteil der Kunden nutzt Zertifikate wie AlphaSSL oder AlphaSSL Wildcard, die bei Domainfactory direkt im Kundenmenü bestellbar sind und automatisiert eingebunden werden. Derzeit liegen im Support kaum Anfragen dazu vor. Daher verfolgen wir die Entwicklungen um Let‘s Encrypt sehr genau und sind dazu auch bereit, im Austausch mit unseren Kunden. Aktuell haben wir jedoch keine Portfolio-Änderung anzukündigen.“

Hetzner: „Es ist in Planung, Let‘s Encrypt für Webhosting und Managed Server zu implementieren. Dies bedeutet, wir sind gerade dabei, die nötigen Schnittstellen zu schaffen, damit Let‘s-Encrypt-Zertifikate einfach über unsere Administrationsoberfläche beantragt werden können“, erfahren wir von Christian Fitz, Head of Marketing. „Ferner werden Scripte implementiert, mit welchen die Zertifikate automatisiert verlängert werden. Ein Einführungsdatum liegt jedoch noch nicht vor. Zum einen sind die Programmierarbeiten noch nicht abgeschlossen. Zum anderen befindet sich Let‘s Encrypt in der Beta Phase und es muss erst beobachtet werden, ob der Dienst verlässlich läuft. Bei Root und V-Server hat der Kunde vollen Rootzugriff und kann jederzeit eigenständig die Let‘s-Encrypt-Schnittstellen implementieren.“

Host Europe: „Auf selbstadministrierten Servern können mit Let‘s Encrypt generierte Zertifikate über einen SSH-Zugang eingebunden werden. Bei den Produkten WebServer und WebServer Dedicated ist die Implementierung über das Kunden-Informations-System (KIS) in eigener Administration möglich. Für Shared-Hosting-Produkte bietet Host Europe aktuell noch keine automatisierte Möglichkeit an, ein entsprechendes, externes Zertifikat zu verwenden,“ so Gesine Märten von Host-Europes-Presseagentur. „Sofern die notwendigen Kenntnisse zur Generierung und Einbindung von SSL-Zertifikaten vorhanden sind, sollte keine Support-Unterstützung notwendig sein. Insgesamt lagen bisher nicht viele Anfragen hierzu vor, sodass es aktuell noch keine verlässlichen Erfahrungswerte gibt. Die Initiative trägt dazu bei, dass mehr Nutzer den Sicherheitsvorteil von SSL-Zertifikaten kennenlernen und dadurch das Sicherheitsniveau im Web generell steigt. Daher begrüßen wir die Entwicklung und beobachten Let‘s Encrypt sehr genau und wohlwollend. Über geplante oder kommende Portfolio-Erweiterungen können wir noch nicht sprechen.“

Strato: „Wir begrüßen Let‘s Encrypt sehr. Es wird dazu beitragen, dass die Datenübertragung durch zunehmende Verschlüsselung im Internet noch sicherer wird. Wir sind gespannt, wie sich Let‘s Encrypt entwickelt und, ob es sich zukünftig in die Welt der großen Shared-Hosting-Plattformen integrieren lässt. Dafür muss es nicht nur so sicher und beständig sein wie Lösungen von etablierten Anbietern, zum Beispiel Symantec, sondern ebenso einfach zu nutzen – am besten per Knopfdruck. Wir werden die Entwicklung von Let‘s Encrypt weiter beobachten. Im Bereich virtueller und dedizierter Server können Kunden selbst entscheiden, ob sie Let‘s Encrypt nutzen“, schreibt Christian Witt, die Leiterin der Strato PR. „Strato-Kunden können Let‘s Encrypt dort installieren, wo sie Root-Rechte haben: auf unseren virtuellen und dedizierten Root-Servern. Wir werden unsere Server-Kunden zukünftig mit Anleitungen im Blog unterstützen.“

Bei unserem Test von Let‘s Encrypt auf einem dedizierten Strato-Server haben wir folgende Punkte festgestellt, die Strato-Kunden beachten sollten:

- Es gibt unserer Kenntnis nach nur einen Let‘s-Encrypt-Client für Linux.

- Aktuell gibt es noch Begrenzungen bei der Anzahl der Zertifikate für eine Domain und/oder IP-Adresse.

United Domains: „Let‘s Encrypt haben wir uns genau angesehen und finden den Ansatz sehr spannend“, schreibt Manuel Schölles, der Presseprecher von United Domains. „Wir werden weiter beobachten, wie sich das Projekt entwickelt. Zurzeit ist Let‘s Encrypt aufgrund der kurzen Gültigkeit der Zertifikate von nur drei Monaten in der Praxis noch nicht akzeptabel für uns.“

Fazit

Wer also ohnehin schon Root-Zugriff auf den Webserver hat, der kann Let‘s Encrypt nach den verfügbaren Anleitungen und Tools leicht installieren. Problematischer wird es, wenn man keinen Root-Zugriff besitzt – die meisten Anbieter lassen den Nutzer dann noch in der Luft hängen, wenige basteln aktiv an Lösungen. Schreiben Sie in jedem Fall Ihren Anbieter an und nerven Sie ruhig ein wenig. Denn dass es durchaus möglich ist, passende Lösungen zu liefern, zeigt etwa Uberspace.

Wie sieht es bei Ihnen aus? Nutzen Sie Let‘s Encrypt, ist der Dienst für Sie nicht brauchbar oder haben Sie andere Erfahrungen für uns? Wir freuen uns über Ihre Kommentare.

(ID:44036791)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/69/98/69981ea4553403feb570210fde1627fc/0131560890v4.jpeg)

:quality(80)/p7i.vogel.de/wcms/e8/b3/e8b3e1af00c5a89ea1a293d8529c0a82/0131253749v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/90/e7/90e7cb5fbb9225b38ef0f5e726d3916e/0131540682v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ec/f6/ecf650410a3f7a777738eab205bc72ac/0131558081v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/1c/cc/1ccc422b9b4cff266216d930d7f251ce/0131030971v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b5/77/b577cb5f141a04fba94d755c2c294a28/0131321215v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/05/81/058106873068182550e0b4b156e0a095/0131145267v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/49/a349939702b3498b49eb69c7d01ed856/0131533531v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/b0/e7b05d1628b543d6dfc572a6a6d9ade6/0131031767v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/cb/46/cb46c789bdfb6699f690de3212afbeda/0131031070v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/7d/38/7d38ae44a00bbc5d8bd119fdf3e98f62/0131536367v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8b/26/8b265eeaf37e063d4abbb47ae723526a/0126593157v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/60/c3/60c36cdf3aea0/sysob-logo-weiss-auf-o.png)

:fill(fff,0)/p7i.vogel.de/companies/60/51/6051ee3ab9254/v2-screen-m.png)

:fill(fff,0)/p7i.vogel.de/companies/67/f6/67f625705f340/ftapi-logo.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1017600/1017624/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1017600/1017625/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1017600/1017626/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1017600/1017627/original.jpg)

:quality(80)/p7i.vogel.de/wcms/ec/ce/ecce420f0ad6c24fd77dc08f4f358d3a/0125711266v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/75/ed/75ed13cbfe00b83a869fb2cbff975cb9/0125664077v1.jpeg)