Schutzmaßnahmen Anstieg von Corona-bezogenem Phishing

Nachdem sie zuerst das Covid-19-Virus für Phishing-Angriffe ausgenutzt haben, versuchen Cyberkriminelle jetzt, das Thema Impfstoff zu missbrauchen, um Geld und persönliche Daten abzugreifen. Unternehmen kosten solche Attacken jährlich Unsummen. Skepsis hilft.

Anbieter zum Thema

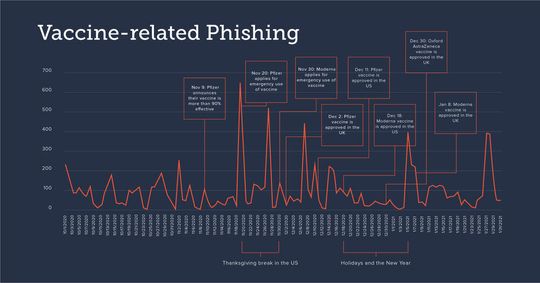

Eine Barracuda-Analyse, die zwischen Oktober 2020 und Januar 2021 durchgeführt wurde, zeigt, dass Hacker in ihren gezielten Spear-Phishing-Angriffen zunehmend E-Mails mit Bezug auf Impfstoffe verwenden. Nachdem Pharma-Unternehmen wie Pfizer und Moderna im November 2020 die Verfügbarkeit von Vakzinen angekündigt hatten, stieg die Zahl der Impfstoff-bezogenen Phishing-Angriffe um zwölf Prozent. Von Oktober 2020 bis Ende Januar erhöhte sich die durchschnittliche Anzahl der Impfstoff-bezogenen Spear-Phishing-Angriffe um 26 Prozent. Während der Feiertage flachte die Anzahl ab, wie dies bei Angriffen auf Unternehmen typischerweise der Fall ist:

Während die meisten der analysierten Phishing-Angriffe im Zusammenhang mit Impfstoffen Betrugsversuche waren, zeigten sich zwei vorherrschende Arten von Spear-Phishing-Angriffen, die Impfstoff-bezogene Themen verwenden: Marken-Imitations-Angriffe und Kompromittierung von Geschäfts-Mails.

Bei den Marken-Imitations-Angriffen (Brand Impersonation) nutzten Cyberkriminelle Impfstoff-bezogene Phishing-Mails, um sich als eine bekannte Marke oder Organisation auszugeben. Die Nachrichten enthielten einen Link zu einer Phishing-Website, die für einen frühzeitigen Zugang zu Impfstoffen warb, Impfungen gegen Bezahlung anbot oder den Absender als medizinisches Fachpersonal ausgab, das persönliche Daten zur Überprüfung der Berechtigung für einen Impfstoff anforderte.

Bei BEC-Angriffen (Business E-Mail Compromise) nutzen Angreifer die Kompromittierung von Geschäfts-Mails, um sich als Personen innerhalb einer Organisation oder als deren Geschäftspartner auszugeben. In letzter Zeit haben sich diese gezielten Angriffe, die Unternehmen bisher über 26 Milliarden US-Dollar gekostet haben, auf Themen rund um Impfstoffe konzentriert. Barracuda entdeckte Angriffe, bei denen sich Kriminelle beispielsweise als Mitarbeiter ausgaben, die einen dringenden Gefallen benötigen, während sie sich impfen lassen, oder als Personalspezialist, der mitteilt, dass das Unternehmen die Impfstoffe für seine Mitarbeiter sichergestellt habe.

Cyberkriminelle nutzen Phishing-Angriffe, um Geschäftskonten zu kompromittieren und zu kapern. Sobald sie in das Unternehmen eingedrungen sind, schauen sich die Hacker nach nützlichen Lücken im System um, bevor sie angreifen. In den meisten Fällen nutzen sie bis dato unverdächtige E-Mailkonten, um Massen-Phishing- und Spam-Kampagnen an so viele Personen wie möglich zu senden, bevor ihre Aktivitäten entdeckt und sie von einem Konto ausgesperrt werden.

Schutzmaßnahmen

Wie kann man sich vor Hackern schützen, die das aktuelle Geschehen für ihre Zwecke nutzen? Es gilt hier einiges zu beachten:

- Skepsis gegenüber allen Impfstoff-bezogenen E-Mails, wie beispielsweise Angebote, den Covid-19-Impfstoff frühzeitig zu erhalten, sich auf eine Warteliste setzen zu lassen oder den Impfstoff direkt zugesendet zu bekommen. Nutzer sollten nicht auf Links klicken oder Anhänge in diesen E-Mails öffnen, da sie in der Regel bösartig sind.

- Einsatz von Künstlicher Intelligenz. Denn Betrüger passen ihre E-Mail-Taktiken an, um Gateways und Spam-Filter zu umgehen. Deshalb ist es wichtig, eine Sicherheitslösung einzusetzen, die Spear-Phishing-Angriffe erkennt. Firmen sollten eine speziell entwickelte Technologie einsetzen, die sich nicht nur auf die Suche nach bösartigen Links oder Anhängen verlässt. Mithilfe von maschinellem Lernen zur Analyse normaler Kommunikationsmuster innerhalb des Unternehmens kann die Lösung Anomalien erkennen, die auf einen Angriff hindeuten könnten.

- Schutz vor Konto-Übernahme, durch entsprechende Security-Technologien

- Mitarbeitertraining, um Angriffe zu erkennen und zu melden

- Starke interne Richtlinien zur Betrugsprävention. Unternehmen sollten beispielsweise Richtlinien zum richtigen Umgang mit persönlichen und finanziellen Informationen einführen. Sie können ihren Mitarbeitern helfen, kostspielige Fehler zu vermeiden, indem sie Verfahren einrichten, um alle Mail-Anfragen für Überweisungen und Zahlungsänderungen zu bestätigen.

(ID:47333400)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/6a/b5/6ab598d2e83ca9d83405cefb4a159a39/0131691458v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/42/69/4269999773d4d413fa17a36ece8ae43a/0131174875v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d0/b0/d0b09e5dd4b6d0fb8d85dbc901fd4d0a/0131666382v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/aa/8d/aa8da96123055f62a20b360a8d395663/0131669958v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/cb/40/cb407c88e468ea328316eacf9989bf51/0131691124v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d3/7d/d37da587e71df94e386d637359e2dd20/0131661753v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/52/aa/52aa56cfa8429500aed9c345cb3b5b26/0131021993v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ef/96/ef968c088417e27d44ff79e11ce3b74c/0131016395v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/82/83/8283d1d700e0582909b74705cc6c4e28/0131665494v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/0e/77/0e7755d3244b65ac9dcf77251d1f5246/0131519002v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b8/e8/b8e8b6218eb7be40fe2a3a80cb992a2d/0131667121v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/3f/fc/3ffc7f41a0730a917c5742a7d3410fdd/0131689863v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/38/73/38736859f3bbd53b9fc6edcc8f372f1a/0131559499v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/65/60/65609cf9d5d06/aagon-logo.png)

:fill(fff,0)/p7i.vogel.de/companies/60/51/6051ee3ab9254/v2-screen-m.png)

:fill(fff,0)/p7i.vogel.de/companies/67/f6/67f625705f340/ftapi-logo.jpeg)

:quality(80)/p7i.vogel.de/wcms/33/ed/33edaf32cea5c2a27807d46be06a48d9/0131662547v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/34/9d/349d5930b76b72de20d09e4474c67a02/0130522416v2.jpeg)