Linux im Visier Kriminelle greifen IoT-Geräte an

Smarte Geräte locken nicht nur Käufer, sondern auch Kriminelle an. Neue Malware versucht die Geräte zu übernehmen und anschließend die Ressourcen zu missbrauchen.

Anbieter zum Thema

Die Anzahl smarter Geräte steigt sprunghaft an. Die meisten Produkte und Hersteller setzen für das Innenleben auf das eine oder andere Linux-Derivat, oft werden dabei allerdings grundlegende Sicherheitsschritte ignoriert oder übersehen.

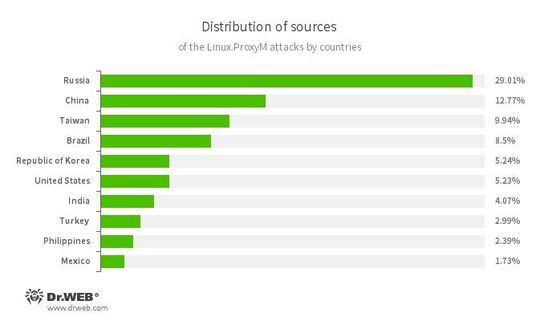

Kriminelle suchen inzwischen aktiv nach diesen Systemen. Neben dem DDoS-Botnet Mirai gibt es inzwischen zahlreiche neue Angriffsmethoden, so die Sicherheitsexperten von Doctor Web. Ein aktuelles Beispiel ist Linux.ProxyM.

Der Trojaner startet auf einem infizierten Gerät einen SOCKS-Proxyserver und ist in der Lage, Honeypots zu entdecken, die Sicherheitsspezialisten als Attrappe für Cyberkriminelle dienen. Sobald sich der Trojaner mit seinem Command and Control (C&C)-Server verbindet und eine Bestätigung von ihm erhält, lädt ProxyM von diesem Server die Adressen von zwei Internetknoten herunter: Der erste stellt eine Liste von Logins und Passwörtern bereit, der zweite wird für den Betrieb des SOCKS-Proxyservers benötigt.

ProxyM wird zusätzlich für den Versand von Spam-Nachrichten genutzt, beworben werden meist „Webseiten für Erwachsene“. Der C&C-Server schickt dabei die Adressen der Ziele an die jeweils infizierten Geräte.

Es existieren zwei Varianten des Trojaners, der damit in der Lage ist, Geräte mit x86, MIPS, MIPSEL, PowerPC, ARM, Superh, Motorola 68000 und SPARC zu attackieren. Das heißt, Linux.ProxyM kann praktisch alle Linux-Geräte, einschließlich Router, Set-Top Boxen und andere Hardware befallen.

(ID:44951433)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/69/98/69981ea4553403feb570210fde1627fc/0131560890v4.jpeg)

:quality(80)/p7i.vogel.de/wcms/e8/b3/e8b3e1af00c5a89ea1a293d8529c0a82/0131253749v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/90/e7/90e7cb5fbb9225b38ef0f5e726d3916e/0131540682v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ec/f6/ecf650410a3f7a777738eab205bc72ac/0131558081v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/1c/cc/1ccc422b9b4cff266216d930d7f251ce/0131030971v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b5/77/b577cb5f141a04fba94d755c2c294a28/0131321215v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/05/81/058106873068182550e0b4b156e0a095/0131145267v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/49/a349939702b3498b49eb69c7d01ed856/0131533531v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/b0/e7b05d1628b543d6dfc572a6a6d9ade6/0131031767v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/cb/46/cb46c789bdfb6699f690de3212afbeda/0131031070v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/7d/38/7d38ae44a00bbc5d8bd119fdf3e98f62/0131536367v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8b/26/8b265eeaf37e063d4abbb47ae723526a/0126593157v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/68/2d/682dd583dcc4c/fsas-afc-horizontal-2-positive-rgb-nov24.png)

:quality(80)/p7i.vogel.de/wcms/25/03/25038997c3391d1eff530e34eed78b64/0123042407v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/27/89/2789fbf66a19362ffd79565279a2202b/0129120197v2.jpeg)