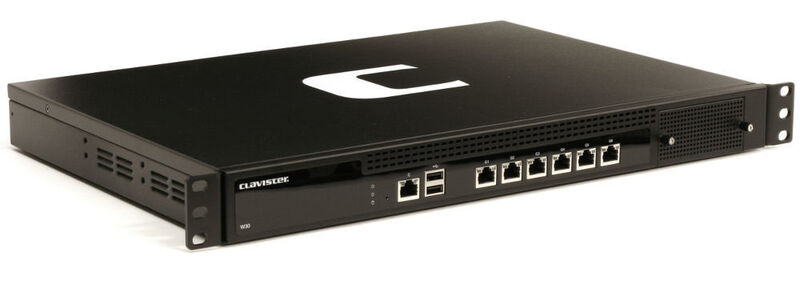

Clavister W30 im Test Next Generation Firewall für verteilte Netze

Mit den Appliances der Eagle- und der Wolf-Serie hat Clavister mehr als eine Next Generation Firewall, kurz NGFW, im Portfolio. Die Geräte eignen sich besonders für Umgebungen mit mehreren Firewalls, wie beispielsweise verteilten Netzen.

Anbieter zum Thema

Ein zentrales Verwaltungstool sorgt bei den Clavister-NGFWs dafür, dass die zuständigen Mitarbeiter stets den Überblick behalten. Die Appliances sind in verschiedenen Hardware-Ausstattungen erhältlich.

Dementsprechend kann ein Unternehmen in jeder Niederlassung genau die Appliance einsetzen, die am besten auf die jeweiligen Leistungsanforderungen abgestimmt ist. Da die Funktionalität der Hardware-Lösungen identisch ist, gilt dieser Test, der mit zwei Clavister W30 durchgeführt wurde, gleichermaßen auch für die anderen Next Generation Firewalls von Clavister.

Die Clavister W30, die für den Einsatz in Zweigstellen, entfernten Niederlassungen und kleinen Rechenzentren konzipiert wurde, bringt – wie bei modernen Next Generation Firewalls üblich – neben der eigentlichen Firewall-Funktion mit Deep Packet Inspection auch VPNs (IPSec, L2TP, PPTP und SSL), erweitertes Routing (auch auf Policy-Basis) und Anti-Spam-Features mit.

Hinzu gesellen sich Antivirus-Funktionen (von Kaspersky), ein Intrusion-Prevention System, Load Balancing, Bandbreiten-Management, Link-Aggregation, ein Web-Filter und Funktionen zur Anwendungskontrolle. Die Appliance unterstützt zudem Hochverfügbarkeit. Einige dieser Funktionen erkennt man auch in der weiter unten eingehängten Bildergalerie.

Der Test

Im Test richteten wir zunächst eine der W30-Lösungen als Internet-Gateway in unserem Netz ein. Dazu verbanden wir das Produkt mit Netzwerk-Switch und DSL-Modem und fuhren es hoch. Anschließend griffen wir mit einem Browser auf das Management-Interface der Appliance zu und führten die Erstkonfiguration durch.

Nachdem diese erfolgt war, setzten wir uns im Detail mit dem Konfigurationswerkzeug auf Browser-Basis auseinander und lernten dabei den Funktionsumfang der Lösung kennen. Zudem passten wir die Konfiguration genau an unsere Anforderungen an.

Im nächsten Schritt installierten wir auf einer Windows-7-Workstation das zentrale Management-Werkzeug Clavister InControl, über das sich laut Hersteller mehrere tausend Gateways verwalten lassen, und fügten unser Gateway zur InControl-Konfiguration hinzu. Anschließend nahmen wir uns InControl selbst vor und analysierten den Leistungsumfang der Lösung.

Als dieser Vorgang abgeschlossen war, nahmen wir die internen und externen Interfaces der Appliance mit diversen Sicherheitstools wie Nessus, Nmap und Metasploit unter die Lupe. Darüber hinaus verwendeten wir auch etliche Angriffs-Tools, um beispielsweise DoS-Attacken auf die Appliance durchzuführen und zu testen, wie sie darauf reagierte. Zum Schluss bauten wir unsere Testinstallation mit zwei Appliances so um, dass wir die Hochverfügbarkeitsfunktion (HA, High Availability) der Produkte unter die Lupe nehmen konnten.

Das Web-basierte Konfigurationswerkzeug

Nach der Inbetriebnahme des Produkts loggten wir uns mit unserem Browser bei der NGFW ein und aktualisierten die Firmware der Appliance auf das zum Testzeitpunkt aktuelle cOS Core 11.02.01.03. Anschließend fanden wir uns auf einer Statusseite wieder, die uns über den aktuellen Zustand der NGFW informierte. Diese enthält eine Systemübersicht mit Durchsatz, Verbindungen, CPU-Last, Speichernutzung, Systemzeit und ähnlichem.

Unter „Sub Systems“ lassen sich unter anderem die DHCP-Server konfigurieren, die Hardware überwachen und die Aktivitäten der Interfaces anzeigen. Das Untermenü „Maintenance“ bietet den Anwendern die Möglichkeit, die Konfiguration und die Core Binaries zu sichern, wiederherzustellen und ähnliches. Das Menü wurde logisch strukturiert und sollte keinen Administratoren vor Probleme stellen.

Die Systemeinstellungen

Im Hauptmenü „System“ finden sich alle Einstellungen zum Konfigurieren der Appliance selbst. Dazu gehören zunächst einmal die Settings für die Systemzeit und den DNS-Client.

Der „Link-Monitor“ dient zum Überwachen von Objekten wie Hosts oder Netzwerken. Sollten diese aus irgendwelchen Gründen nicht erreichbar sein, so ist die Appliance dazu in der Lage, automatisch vordefinierte Aktionen wie Failovers und Neukonfigurierungen vorzunehmen. Die Real Time Monitor Alerts überwachen schließlich bestimmte Werte wie etwa die CPU-Last, den Durchsatz, die Zahl der Spam-Meldungen oder auch die Zahl gedroppter Pakete.

Objekte

Die Objekte sind die Grundlage für die Definition der Policies. Sie umfassen zunächst einmal das Adressbuch, das IP-, Netzwerk- und MAC-Adressen enthält. Die Services stellen im Gegensatz dazu die im Netz verwendeten Protokolle dar. Clavister hat hier bereits eine große Zahl vordefiniert, wie zum Beispiel „all_icmp“, „ssh“ oder auch „ping“.

Unter „ALG“ finden sich die Einträge zu den Application Level Gateways. Vordefiniert wurden ALGs für H.323 und SIP, es lassen sich bei Bedarf aber auch eigene einfügen, beispielsweise für HTTP, PPTP, etc.

Die VPN-Objekte dienen zur Definition von Virtual Private Networks. Die VPN-Konfiguration erlaubt zunächst einmal das Angeben von LDAP-Servern, von denen die NGFW bei Bedarf Zertifikate und Certificate Revocation Lists (CRLs) herunterladen kann. Der „IKE Config Mode Pool“ weist den VPN-Clients dann im Betrieb IP-Adressen, sowie DNS- und WINS-Server zu.

Netzwerk-Settings

Der Hauptpunkt „Network“ dient im Wesentlichen zur Konfiguration der Interfaces, VPNs und Routen. Auch die Link-Aggregation kann an dieser Stelle eingerichtet werden.

Ebenfalls interessant: die VPN-Konfiguration. Die Clavister-Lösung unterstützt IPSec, SSL, GRE sowie 6in4 und kann nicht nur mit PPTP- und L2TP-Servern und -Clients kommunizieren, sondern auch mit PPTP V3- und L2TP V3-Komponenten. Im Test stellten wir ohne Schwierigkeiten IPSec-Verbindungen zu einem Lancom-Router vom Typ 1781A und dem aktuellen NCP VPN-Client für Windows her.

Was das Routing angeht, so können die zuständigen Mitarbeiter nicht nur statische Routen setzen, sondern auch Routing Tables auf Policy-Basis realisieren. Abgesehen davon besteht auch die Möglichkeit, Load Balancing mit Hilfe verschiedener Routen zu verwirklichen.

Die Regeln

Der Bereich „Policies“ stellt das Herzstück der NGFW dar, denn hier richten die zuständigen Mitarbeiter die Regeln ein, die dazu dienen, die Datenübertragungen abzusichern. Außerdem haben sie auch die Möglichkeit, den Policies Dienste wie die Application Control, den Web Content Filter oder auch die Antivirus-Funktion hinzufügen, die dann für die jeweiligen Protokolle aktiv werden. Im Test ergaben sich dabei keinerlei Schwierigkeiten.

Die Arbeit mit InControl

Nach dem Aufruf von InControl landet der User zunächst unter „Home“. Hier zeigt die Lösung erstmal die „Global Domain“ an. Dieser fügen die Administratoren entweder ihre vorhandenen Gateways hinzu, oder legen eigene Domains oder HA Cluster an. Aus Performancegründen empfiehlt Clavister, wo möglich die Global Domain zu nehmen, in großen Umgebungen kann es aber durchaus Sinn ergeben, eigene Domains zu erzeugen, da das Policy-Management bei Bedarf auf Domänenbasis erfolgt.

Auf der Übersichtsseite der Software finden sich unter andrem die angemeldeten Security Gateways sowie Listen mit Alarmen und Lizenzdetails. Außerdem bietet das Tool Reporting-Funktionen, Monitoring-Features und Audit Trails. Letztere umfassen die Konfigurationsänderungen auf den Gateways und diverse andere Aktionen.

Wählt ein IT-Mitarbeiter einen Gateway aus, so wird das Icon „Configure“ aktiv. Über dieses lassen sich die Appliances einrichten. Da der Funktionsumfang der Lösungen ja bereits vorgestellt wurde, gehen wir an dieser Stelle nicht noch einmal auf die ganzen Details ein.

Die Sicherheit

Als wir uns durch die Verwaltungswerkzeuge durchgearbeitet hatten, machten wir uns daran, die Appliance mit diversen Hacking- und Security-Lösungen in Bezug auf Sicherheitslücken unter die Lupe zu nehmen. Dabei scannten wir immer die externen und internen Interfaces.

Konkret kam dabei heraus, dass Nmap am internen Interface wie zu erwarten die für unsere Konfiguration geöffneten Dienste wie HTTP, SSH und ähnliches erkannte. Außerdem vermutete das Tool, dass es sich bei der Appliance um ein D-Link-Gerät handele, gab aber gleich an, dass diese Aussage nicht zuverlässig sei. Am externen Interface waren alle Ports gefiltert, deswegen konnte Nmap nicht viele Informationen erlangen. Immerhin stellte der Scanner anhand der MAC-Adresse fest, dass es eine Clavister-Lösung war.

Nessus erkannte am internen Interface ebenfalls die freigegebenen Dienste, sogar mit der Version der verwendeten Server. Außerdem gab Nessus an, dass es sich um eine Clavister-Lösung handele. Am externen Interface fand Nessus nichts.

Metasploit war genau wie nmap nach dem Scan des internen Interfaces der Meinung, es handele sich um eine D-Link-Appliance. Außerdem erkannte die Sicherheitslösung wie zu erwarten die freigegebenen Dienste. Am externen Interface fand sie ebenfalls nichts.

Weder an internen noch am externen Interface konnte eines unsere Angriffs-Tools die Clavister-Lösung in Verlegenheit bringen. Sie blieb von den Attacken völlig unbeeindruckt und überstand den Sicherheitstest somit unbeschadet.

Hochverfügbarkeit

In nächsten Schritt verwendeten wir InControl, um mit unseren beiden NGFWs einen Cluster aufzusetzen. Zunächst fügten wir unsere beiden Gateways zu dem InControl-System hinzu und konfigurierten den späteren Master-Gateway so, dass er unsere Anforderungen erfüllte. Sobald das erledigt war, genügte es, in InControl einen Cluster zu definieren, zwei Interfaces der Gateways als Synchronisierungs-Interfaces zu verbinden und zuerst den Master und dann den Slave zu dem Cluster hinzuzufügen.

Anschließend fragte InControl, welche Netzwerkschnittstellen für die Synchronisierung zum Einsatz kamen. Nachdem wir diese Frage beantwortet hatten, lud das Tool die Konfiguration hoch, die Synchronisierung fand statt und der Cluster ging in Betrieb. Im Test traten beim Failover keine Schwierigkeiten auf. Laut Hersteller nimmt der Failover übrigens weniger als 800 Millisekunden in Anspruch.

Fazit

Im Hands-On-Test hinterließ die Clavister W30 folgenden Eindruck: Die Lösung verfügt über alle Sicherheitsfunktionen, die im Unternehmensumfeld erforderlich sind. In diesem Zusammenhang seien exemplarisch nur die Next Generation Firewall, das IPS, der Web Filter, die Anwendungskontrolle sowie die Antivirus- und Anti-Spam-Features genannt.

Das zentrale Verwaltungstool ist übersichtlich und nimmt den Administratoren an die Hand, die Routing-Funktionen sind leistungsstark. Für Anwendungsbereiche, in denen Hochverfügbarkeit benötigt wird, stellt Clavister zudem einfach zu bedienende Funktionen bereit, mit denen sich Cluster schnell und einfach implementieren lassen. Wir können die Lösungen damit rundherum empfehlen.

(ID:44088435)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/69/98/69981ea4553403feb570210fde1627fc/0131560890v4.jpeg)

:quality(80)/p7i.vogel.de/wcms/e8/b3/e8b3e1af00c5a89ea1a293d8529c0a82/0131253749v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/90/e7/90e7cb5fbb9225b38ef0f5e726d3916e/0131540682v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ec/f6/ecf650410a3f7a777738eab205bc72ac/0131558081v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/1c/cc/1ccc422b9b4cff266216d930d7f251ce/0131030971v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b5/77/b577cb5f141a04fba94d755c2c294a28/0131321215v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/05/81/058106873068182550e0b4b156e0a095/0131145267v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/49/a349939702b3498b49eb69c7d01ed856/0131533531v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/b0/e7b05d1628b543d6dfc572a6a6d9ade6/0131031767v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/cb/46/cb46c789bdfb6699f690de3212afbeda/0131031070v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/7d/38/7d38ae44a00bbc5d8bd119fdf3e98f62/0131536367v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8b/26/8b265eeaf37e063d4abbb47ae723526a/0126593157v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1031000/1031061/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1031000/1031062/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1031000/1031063/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1031000/1031064/original.jpg)

:quality(80)/p7i.vogel.de/wcms/ca/54/ca546583f644634e8620e31635a34b88/0129056071v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/99/b3/99b3d12e0be508609d016e29539d12c4/0112523155.jpeg)