Open-Source-Missbrauch Penetration Testing Tool für Cyber-Attacken verwendet

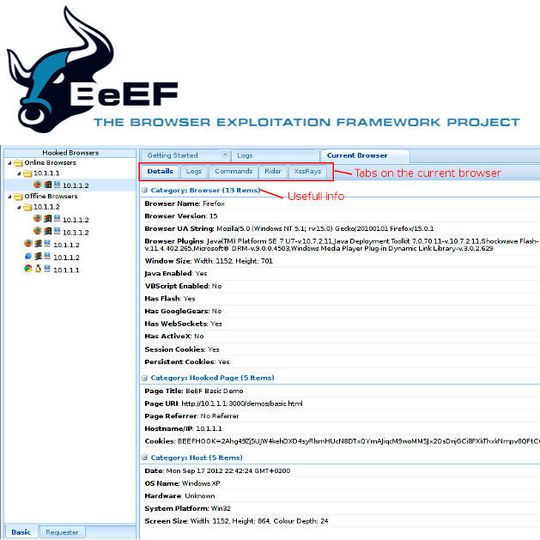

Anstelle von Malware nutzen Cyber-Kriminelle für ihre Angriffe immer öfter Open-Source-Software. Ein solches quelloffenes Security-Testing-Tool ist das Browser Exploitation Framework (BeEF), berichten die Sicherheitsexperten von Kaspersky Lab.

Anbieter zum Thema

Nach eigenen Angaben hat Kaspersky Lab mehrere Cyber-Spionage-Kampagnen aufgedeckt, die auf seriöse Penetrationstest-Software und andere Sicherheitstools vertrauen. Besonders im Fokus stehe dabei das Browser Exploitation Framework (BeEF); ein legitimes Tool, das die Sicherheit von Browsern auf den Prüfstand stellt.

Da es sich um frei erhältliche Open-Source-Software handelt, müssten die Angreifer laut Kaspersky keine eigenen aufwändigen und teuren Spionage-Kampagnen entwickeln. Die eigene Entwicklerarbeit fällt also weg, so dass auch unerfahrenere und mit weniger Mitteln ausgestattete Gruppen ihre Cyber-Spionagekampagnen starten könnten.

Bei ihren Open-Source-Software-Angriffen setzen die Kriminellen auf die Watering-Hole-Strategie (Wasserloch-Methode). Dabei werden bestimmte Webseiten, die etwa von Mitarbeitern des Angriffsziels gern und häufig besucht werden, mit dem Tool der Wahl bestückt. BeEF beispielsweise liefert beim Besuch präzise Informationen über das System und dessen Anwender liefert. Über Schwachstellen im jeweiligen Web Browser können die Angreifer dann die Zugangsdaten der Nutzer ausspähen oder auch weitere Schadsoftware auf dem System der Opfer installieren.

Kein erkennbares Muster

Etliche Webseiten wurden Kaspersky zufolge entsprechend manipuliert. Eine russische Botschaft im Nahen Osten war ebenso betroffen wie eine Militärakademie in Indien. Gleiches galt für eine EU-Behörde zur Förderung der Diversifizierung im Bildungsbereich, einem türkischen Nachrichtendienst, ein britisches Lifestyle-Blog, ein chinesisches Bauunternehmen, ein russisch-sprachiges Forum für Spieleentwickler und eine deutschen Musikschule. Ein Muster ist dementsprechend nicht erkennbar.

Kurt Baumgartner, Principal Security Researcher bei Kaspersky Lab, weist darauf hin, das Cyber-Spionagegruppen bereits länger legale Open-Source Software nutzen. „Neu ist jetzt, dass immer mehr Kriminelle BeEF als attraktive und wirkungsvolle Alternative entdeckt haben.“ Diesen Angriffsweg sollten seiner Meinung nach auch die Sicherheitsabteilungen von Unternehmen im Blick behalten.

Mehr Informationen zum Missbrauch seriöser Software für Penetrationstests finden sich auch im Securelist-Blog von Kaspersky Lab.

(ID:44050027)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/70/1f/701fa87fd3ca0d6fd201d968b3c3002c/0131408575v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b5/77/b577cb5f141a04fba94d755c2c294a28/0131321215v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/c8/9d/c89dba8e9b5c9a9040af0340cbe85fb3/0130888470v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/47/8f/478f681fb719e187aebd62bed84ac17a/0131405244v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b2/cf/b2cfb9a90a95a2c19d73d4d720b26379/0130962097v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/cb/46/cb46c789bdfb6699f690de3212afbeda/0131031070v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/74/56/7456d1b884ec8babe8213eb174138410/0131163827v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/4d/93/4d9396b44a264d448ec947e22f567ffd/0131031702v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/3c/80/3c80744a6ac15a9c622768ef57021674/0131031351v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/b0/e7b05d1628b543d6dfc572a6a6d9ade6/0131031767v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/07/95/0795e8ee2c5493f136bd924aeba3dbfa/0131416504v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a5/d2/a5d2d1f91e0fab1c2c22c6fc97633de6/0131080825v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8b/26/8b265eeaf37e063d4abbb47ae723526a/0126593157v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/images.vogel.de/vogelonline/companyimg/107300/107370/65.png)

:fill(fff,0)/p7i.vogel.de/companies/65/60/65609cf9d5d06/aagon-logo.png)

:fill(fff,0)/p7i.vogel.de/companies/67/f6/67f625705f340/ftapi-logo.jpeg)

:quality(80)/p7i.vogel.de/wcms/09/1e/091ed8cb9e5ff2018767a38d5f3e6c01/0128644514v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/48/58/48586c8a86a7cc7f5bb1bf631126f82d/0126433820v2.jpeg)