Prognosen zur Cybersecurity Wie IT-Security die Welt beeinflusst

Prognosen in der IT-Security gibt es viele, insbesondere um die Jahreswende. Meist greifen die Autoren Entwicklungen auf, mit denen sie bestimmte Zielgruppen adressieren, nicht zuletzt, um eigene Produkte besser zu platzieren. Palo Alto wagt einen Blick auf die Trends der IT-Security von ganz oben.

Anbieter zum Thema

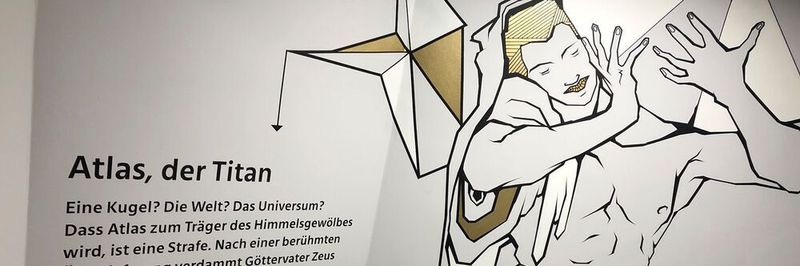

Der Jebel Toubkal ist mit über 4.000 Metern der höchste Berg Nordafrikas. Er liegt im Atlasgebirge in Marokko, wo einst dessen Namensgeber, der Titan Atlas, das Himmelsgewölbe gestützt haben soll. Nicht ganz so hoch wie der Toubkal, aber mit neun Stockwerken trotzdem hoch ist das „Design Offices München Atlas“, in das Palo Alto mit einer neuen Niederlassung im Münchner Osten eingezogen ist. Von hier aus präsentierte der Security-Anbieter vor Kurzem Prognosen zur Entwicklung der Cybersecurity. Und ganz wie der Titan aus der griechischen Mythologie hat es sich Palo Alto nicht leicht gemacht bei seiner Aufgabe.

Konkret ging es dem Security-Anbieter um die Beantwortung der Frage, wie die kommenden Herausforderungen und Chancen für IT-Sicherheit im nächsten Jahr aussehen werden. Folgende neun große Trends hat Palo Alto dabei herausgefiltert:

- KI vereinfacht die Cybersicherheitsprozesse. Künstliche Intelligenz wird die Prozesse rationalisieren. Ein Beispiel dafür ist SOAR (Security Orchestration, Automation und Response). Die Übernahme von einfachen, sich wiederholenden Aufgaben soll Sicherheitsexperten entlasten und ihnen für komplexe Herausforderungen mehr Zeit verschaffen.

- Täuschung und Fälschung nehmen im digitalen Kontext weiter zu. Paradebeispiel ist die Business-E-Mail-Kompromittierung (BEC), bei der gestohlene Zugangsdaten für weitere Zugriffe aufs System genutzt werden. Fake-News dehnen sich auf unterschiedliche digitale Formate aus, um „zu einem komplexen Lügengeflecht, das mehrere Plattformen umfasst“ zu werden.

- Die Cloud spezialisiert sich. Der stärkere Fokus auf den Datenschutz führt in der EMEA-Region zur Forderung, dass die Daten in dem Land oder in der Region bleiben müssen. Weil IoT und Big Data den Bedarf an Edge Computing anwachsen lassen, fragmentierten und spezialisieren sich die Cloud-Lösungen. Multi-Special-Clouds mit gemeinsamer Verantwortung der Teilnehmer werden die Komplexität im täglichen Business erhöhen. Infolgedessen wird es schwieriger zu entscheiden, was als Service nach außen gegeben wird und was intern genutzt werden soll.

- DevOps: Wie Sicherheit als Code funktionieren kann, wird viele Security-Verantwortliche beschäftigen, die noch mit Skripten und GUIs als Heilmittel aufgewachsen sind. Es gilt, mithilfe des agilen DevOps-Ansatzes Sicherheit auf Code-Ebene kontinuierlich einzubinden.

- Verzögerungen bei der Einführung von 5G werden dazu führen, dass zwar immer mehr neue Geräte für 5G entwickelt werden, diese dann aber schlagartig, in Form einer großen Welle ans Netz gehen werden. Das kann die Sicherheitsteams in den Unternehmen schnell überfordern. Greg Day, VP & Chief Security Officer (EMEA) von Palo Alto Networks, sieht mit der unkontrollierten Anbindung neuer Geräte ans Internet zwar keine Weltuntergangsszenarien, jedoch können schlimme Unfälle auch im kleineren Rahmen passieren. So könnten durch mangelnde Sicherheitstest plötzlich kritische Funktionen in Geräten ausfallen – wie etwa beim autonomen Fahren, das auf eine kontinuierliche Datenübertragung speziell durch das 5G-Netz angewiesen ist. Unternehmen sollten die verbleibende Zeit nutzen, um entsprechende Security-Prozesse zu definieren.

- Fragen ans Security-Team: CSOs werden auch innerhalb ihres Unternehmens einen schwereren Stand haben. Schließlich müssen Geschäftsführer die Frage klären, was passiert, wenn ein Sicherheitsvorfall eintritt. Kosten und Risiko müssen ausbalanciert werden. In Abstimmung mit der Unternehmensleitung müssen die Sicherheitsverantwortlichen Strategien fürs Backup und die weiteren Reaktionen entwerfen. Die Definition einer guten Sicherheitspraxis mündet in eine Resilienz-Strategie, die auch die wirtschaftlichen Auswirkungen in den Blick nimmt.

- Edge Computing steckt zwar noch in den Kinderschuhen, aber als neuer Aggregationspunkt wird die Technologie für Angreifer attraktiver.

- Incident-Response-Mechanismen sollten gestärkt werden. Während sich der Umfang der digitalen Prozesse in den Unternehmen verdoppelt oder gar verdreifacht hat, sind die Reaktionsprozesse auf Vorfälle noch auf dem Stand von vor drei Jahren. Viele Prozesse während eines Cloud-Sicherheitsvorfalls funktionieren daher nicht mehr effektiv und erfordern zusätzlichen Input vom Cloud Provider. SOCs (Security Operations Center) kommen deshalb vermehrt in die Enge zwischen der Szylla einer unerbittlichen Zunahme an Warnmeldungen, die sie durch Automatisierung abfedern, und der Charybdis menschlicher Validierung, die ihre Kunden fordern.

- Netzwerkstrukturen werden neu definiert, um das Risiko besser zu begrenzen. Unternehmen beginnen, Konzepte wie Zero Trust Networking (ZTN) zumindest für die kritischsten Prozesse zu implementieren.

Zusammengenommen ergibt das ein ordentliches Pflichtenheft für den Chief Security Officer im neuen Jahr. Gleich, ob der CSO in Zukunft die Rolle eines Titans oder eines Sisyphos einnimmt: Man muss sich ihn als glücklichen Menschen vorstellen.

(ID:46298537)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/49/a349939702b3498b49eb69c7d01ed856/0131533531v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/7d/38/7d38ae44a00bbc5d8bd119fdf3e98f62/0131536367v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/89/8f/898ff3ba2b3ce9cb5531f4bd5b001f03/0131532147v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b5/77/b577cb5f141a04fba94d755c2c294a28/0131321215v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/c8/9d/c89dba8e9b5c9a9040af0340cbe85fb3/0130888470v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/47/8f/478f681fb719e187aebd62bed84ac17a/0131405244v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b2/cf/b2cfb9a90a95a2c19d73d4d720b26379/0130962097v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/cb/46/cb46c789bdfb6699f690de3212afbeda/0131031070v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/74/56/7456d1b884ec8babe8213eb174138410/0131163827v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/70/1f/701fa87fd3ca0d6fd201d968b3c3002c/0131408575v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/b0/e7b05d1628b543d6dfc572a6a6d9ade6/0131031767v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/07/95/0795e8ee2c5493f136bd924aeba3dbfa/0131416504v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/88/6b/886bb3fac399a6177ebf70fce6956522/0130917336v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8b/26/8b265eeaf37e063d4abbb47ae723526a/0126593157v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/60/c3/60c36cdf3aea0/sysob-logo-weiss-auf-o.png)

:fill(fff,0)/images.vogel.de/vogelonline/companyimg/118100/118185/65.jpg)

:fill(fff,0)/p7i.vogel.de/companies/68/2d/682dd583dcc4c/fsas-afc-horizontal-2-positive-rgb-nov24.png)

:quality(80)/p7i.vogel.de/wcms/72/58/7258f6552beb31078b4d0eb9a0e70a85/0130783444v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/cc/df/ccdf983e4b47b1a7895509210d721d8c/0129059286v1.jpeg)