Verschlüsselte E-Mails angreifbar Efail-Angriff auf PGP und S/MIME verschlüsselte Mails

Die Implementierung der die beiden bekanntesten E-Mail-Verschlüsselungsverfahren OpenPGP und S/MIME ist bei vielen E-Mail-Programmen angreifbar. Das hat jetzt ein internationales Forscherteam herausgefunden. Der Angriff, den die Forscher Efail tauften, war für S/MIME bei 25 von 35 getesteten E-Mail-Programmen und für OpenPGP bei 10 von 28 getesteten Programmen erfolgreich.

Anbieter zum Thema

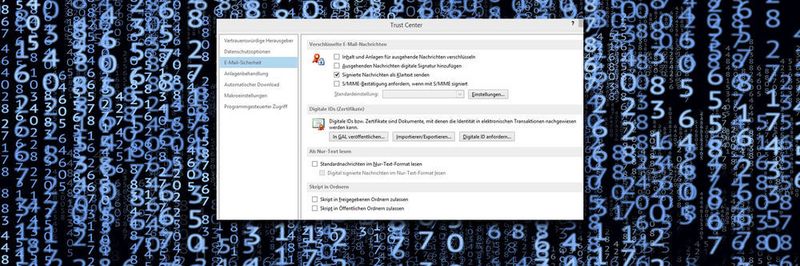

Der Angriff auf S/MIME und OpenPGP mit der Bezeichnung Efail war bei 25 von 35 überprüften E-Mail-Programmen für S/MIME und bei 10 von 28 getesteten Programmen für OpenPGP erfolgreich, betonten die Forscher der Fachhochschule (FH) Münster, des Horst-Görtz-Instituts für IT-Sicherheit der Ruhr-Universität Bochum (RUB) und der belgischen Katholieke Universiteit Leuven. Welche Programme von welcher Angriffsvariante auf S/MIME bzw. PGP betroffen sind sehen Sie in den Abbildungen in der Bildergalerie. Wichtig: Bei dem Angriff wurde nicht die Verschlüsselung an sich gehackt, sondern der Umgang mit den verschlüsselten und entschlüsselten Daten manipuliert. Der Fehler liegt nicht am Algorithmus selbst, sondern im Umgang der E-Mail-Programme mit den Algorithmen. Das Ergebnis ist aber das Gleiche: Verschlüsselte E-Mails lassen sich von Angreifern unter Umständen lesen.

Inzwischen haben die Softwarehersteller, die durch das Forscherteam zuvor informiert wurden, die verwendeten Sicherheitslücken geschlossen. Das ändert aber nichts daran, dass die kryptografischen Verfahren angreifbar und damit unsicher sind. Zukünftige Angriffe sind zu erwarten.

Realistische Angriffe und neue Angriffsmethoden

Damit die Angriffe erfolgreich ablaufen, muss im E-Mail-Programm die Darstellung von HTML-E-Mails und das Nachladen von Daten aus dem Web aktiviert sein. Das ist in den meisten Fällen aber üblich. Außerdem benötigen Angreifer Zugriff auf den Ciphertext, der nach der Verschlüsselung einer E-Mail durch das E-Mail-Programm erstellt wird.

„Dieses Szenario ist nach den Snowden-Enthüllungen und zahllosen gehackten Mailservern ausgesprochen realistisch“ und „E-Mail ist kein sicheres Kommunikationsmedium mehr“, betont Prof. Dr. Sebastian Schinzel vom Fachbereich Elektrotechnik und Informatik der FH Münster.

Die Forscher haben eigene Befehle mit Schadsoftware in verschlüsselter Form der E-Mail hinzugefügt. Sobald der Empfänger die verschlüsselte E-Mail erhält und zum Lesen entschlüsselt, wird der hinzugefügte Programmcode aktiv. Das Mail-Programm des Empfängers baut über das Internet eine Verbindung zum Angreifer auf. Kommunikationsvorgänge werden beim Lesen von E-Mails ohnehin ständig aufgebaut, da Bilder und andere Objekte nachgeladen werden müssen.

Bei dem Angriff lädt die Kommunikationsverbindung aber keine Objekte oder Bilder, sondern überträgt die verschlüsselte E-Mail zum Angreifer. Dieser kann die E-Mail dann ungestört und unbemerkt lesen. Die Forscher nennen diese Angriffe „Exfiltration with Malleability Gadgets“. Dabei ersteht der Eindruck, dass das E-Mail-Programm Daten aus der E-Mail nachlädt. Stattdessen werden von den Angreifern definierte Webseiten geladen, und der E-Mail-Text der entschlüsselten E-Mail übertragen.

Das steckt hinter den Angriffen

S/MIME (Secure/Multipurpose Internet Mail Extensions) und OpenPGP sind seit den 1990er-Jahren im Einsatz. Unternehmen nutzen häufig S/MIME, wobei OpenPGP vor allem von Privatpersonen, Journalisten und Aktivisten verwendet wird. S/MIME ist zum Beispiel in Office 365 und Microsoft Exchange Server integriert. Das Problem liegt darin, dass die verwendete Kryptografie seit den 1990er-Jahren nahezu unverändert ist. Geht es nach den Forschern ist S/MIME in der aktuellen Version vollkommen untauglich für eine sichere Kommunikation. OpenPGP kann generell sicher konfiguriert werden. Allerdings nutzen die meisten Anwender den Verschlüsselungsstandard nicht richtig.

Vorstellung auf Konferenzen

Der erfolgreiche Angriff wird Thema verschiedener Konferenzen sein: Am 17. und 18. Mai 2018 wird auf der Ruhrsec genauer auf die Angriffe eingegangen. Im Sommer zeigen die Forscher beim Usenix Security Symposium wie sie vorgegangen sind. Die Veranstaltung findet vom 15. bis zum 17. August 2018 in Baltimore, USA, statt.

Kommentare zu den Efail-Schwachstellen

Bundesamt für Sicherheit in der Informationstechnik (BSI): Die E-Mail-Verschlüsselungsstandards OpenPGP und S/MIME können nach Einschätzung des BSI weiterhin sicher eingesetzt werden, wenn sie korrekt implementiert und sicher konfiguriert werden. Diese Meinung steht zumindest bei S/MIME im Widerspruch zur Aussage von Prof. Schwenk, dass der aktuelle Standard untauglich für die sichere Kommunikation ist. Das BSI ist seit November 2017 durch das Forscherteam der Fachhochschule Münster, der Ruhr-Universität Bochum sowie der Universität Leuven (Belgien) in den Coordinated Vulnerability Disclosure-Prozess eingebunden worden.

BSI-Präsident Arne Schönbohm betont: „Sichere verschlüsselte E-Mail-Kommunikation bleibt ein wichtiges und geeignetes Mittel zur Erhöhung der Informationssicherheit. Die nun entdeckten Schwachstellen lassen sich zunächst durch Patches und insbesondere durch angepasstes Nutzerverhalten schließen. Dennoch wird langfristig eine Anpassung der OpenPGP- und S/MIME-Standards nötig sein. Das BSI als nationale Cyber-Sicherheitsbehörde hat dazu seine Unterstützung angeboten. Am Ziel, Deutschland zum Verschlüsselungsstandort Nummer 1 zu machen, halten wir ausdrücklich fest. Der Ausbau des BSI als nationale Cyber-Sicherheitsbehörde und zentrales Kompetenzzentrum für Informationssicherheit, wie ihn die Bundesregierung vorgesehen hat, ist Voraussetzung dafür, dass wir uns im Bereich der Verschlüsselung noch stärker einbringen können“.

eco – Verband der Internetwirtschaft e. V.: Die Experten vom Internetverband eco empfehlen Unternehmen trotz der jetzt aufgedeckten Sicherheitslücke weiterhin E-Mails verschlüsselt zu versenden. „Keine Verschlüsselung ist auch keine Lösung, sondern erhöht das Risiko“, sagt Norbert Pohlmann, Vorstand des eco – Verband der Internetwirtschaft e. V. und Professor am Institut für Internet-Sicherheit - if(is) an der Westfälischen Hochschule, Gelsenkirchen. „Man soll die Probleme nicht kleinreden, aber um beispielsweise Patentgeheimnisse oder personenbezogene Daten zu schützen, bleibt Verschlüsselung alternativlos.“

TeleTrusT - Bundesverband IT-Sicherheit e.V.: „Die Darstellung, PGP und S/MIME seien nicht mehr sicher, erweist der IT-Sicherheit einen Bärendienst“, sagt Oliver Dehning, Leiter der TeleTrusT-AG Cloud Security. „Sie läuft allen Bemühungen zuwider, die Sicherheit des Kommunikationsmittels E-Mail zu erhöhen.“

(ID:45300575)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d3/7d/d37da587e71df94e386d637359e2dd20/0131661753v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/33/ed/33edaf32cea5c2a27807d46be06a48d9/0131662547v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/de/7e/de7e4e18a87f91a95d2d636e1cbfff48/0131661724v3.jpeg)

:quality(80)/p7i.vogel.de/wcms/e2/19/e219fa017340d60b8be01c103b884af0/0131550436v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b1/7f/b17f03bc089f2d895c95a746beb68318/0131662291v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e1/d5/e1d556ba48e0ffa97941d48bf14c109d/0131002676v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b7/a2/b7a22f7118a608d260e239c11954fe2c/0131612860v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d9/cd/d9cd0e458b481c15705a0f88d7c9d47d/0131534090v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b3/63/b363742bedc517d975030360caab8ef6/0131643019v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/cd/6f/cd6f731c0ed680d9d410827b6c3df012/0131361357v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8c/5b/8c5bed1fb7144d467acb162e193e0a6a/0131538614v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/38/73/38736859f3bbd53b9fc6edcc8f372f1a/0131559499v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/60/51/6051ee3ab9254/v2-screen-m.png)

:fill(fff,0)/p7i.vogel.de/companies/67/f6/67f625705f340/ftapi-logo.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1398800/1398821/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1398800/1398819/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1398800/1398820/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1398800/1398822/original.jpg)

:quality(80)/p7i.vogel.de/wcms/78/46/78469e69f9aa6ba5f35907e7a6bf1395/0127300199v4.jpeg)

:quality(80)/p7i.vogel.de/wcms/32/db/32db04cde917090220c3ae1c95ba38d2/0129686939v2.jpeg)