Firmen- und Personenzertifizierungen im Bereich IT-Sicherheit, Teil 4 Produkte nach Common Criteria (CC) zertifizieren

Um IT-Produkte auf ihre Sicherheit hin beurteilen zu können entstanden die Common Criteria for Information Technology Security Evaluation (CC). Die EAL-Zertifizierung ist heute ein Muss für Unternehmen die Sicherheitsprodukte an Regierungsstellen verkaufen wollen.

Um eine Beurteilung der Sicherheit von IT-Produkten zu ermöglichen hat bereits 1989 die damalige Zentralstelle für Sicherheit in der Informationstechnik (ZSI) im Auftrag der Bundesregierung die "IT-Sicherheitskriterien" veröffentlicht.

Im Rahmen internationaler Standardisierungsbemühungen und den Bestrebungen zur Entwicklung einer gemeinsamen Grundlage zur Bewertung der Sicherheit von IT-Systemen und Produkten, entstanden in der Folge weitere Standards, darunter die Common Criteria for Information Technology Security Evaluation (CC).

Die Common Criteria wurden 1999 als International Standard ISO/IEC 15408 veröffentlicht, liegen aktuell in der Version 3.1 vor und liefern Kriterien zur Bewertung und Zertifizierung der Sicherheitseigenschaften von Computersystemen sowie für die Überprüfung von Sicherheitsfunktionen von IT-Produkten. Ziel des Standards ist es:

- eine Richtschnur für die Entwicklung sicherer und vertrauenswürdiger Systeme zu bieten, wobei als Systeme u.a. Betriebssysteme, verteilte Systeme, Anwendungen und Hardware betrachtet werden,

- eine objektive Bewertung der Systeme durch eine neutrale Instanz zu gewährleisten und

- Hersteller bzw. Anwender bei der Einschätzung bzw. der Auswahl geeigneter IT-Sicherheitsprodukte zu unterstützen und Vergleichbarkeit zu schaffen.

Welchen Nutzen bringt eine Zertifizierung?

Eine Zertifizierung bestätigt die Prüfung des Produktes durch eine unabhängige Instanz und erhöht die Wettbewerbsfähigkeit. Ein weiterer Vorteil liegt, wie bei allen Zertifizierungen, im Bereich von Haftungsfragen. Bei haftungstechnischen Problemen geht es immer auch um die Frage, ob die gebotene verkehrsübliche Sorgfaltspflicht eingehalten wurde. Die Einhaltung von Normen und Standards ist hierbei ein wichtiges Kriterium. Der Nachweis einer Zertifizierung wird dann in der Regel als Beleg anerkannt, dass die gebotene Sorgfaltspflicht eingehalten wurde.

Ein weiterer Vorteil einer Zertifizierung auf Basis der Common Criteria ist die Einbindung in internationale Abkommen. Zur gegenseitigen Anerkennung von IT-Sicherheitszertifikaten wurden internationale Abkommen ausgehandelt und von den entsprechenden Staaten unterzeichnet. Durch diese Abkommen entfällt die Notwendigkeit einer Mehrfach-Zertifizierung des gleichen Produktes in verschiedenen Staaten. Im Mai 2000 wurde eine Vereinbarung (Common Criteria-Vereinbarung) über die gegenseitige Anerkennung von IT-Sicherheitszertifikaten und Schutzprofilen auf Basis der Common Criteria bis einschließlich der Vertrauenswürdigkeitsstufe EAL 4 (siehe nachfolgenden Abschnitt) verabschiedet. Eine aktuelle Liste der Unterzeichnerstaaten kann auf der offiziellen Common Criteria Website eingesehen werden.

Zusätzlich ermöglichen die Common Criteria die technische Prüfung (Evaluierung) eines Produktes für qualifizierte elektronische Signaturen (beispielsweise Kartenlesegeräte) als Grundlage für eine Bestätigung nach dem Signaturgesetz. Das Signaturgesetz (SigG oder SigG 2001) dient dem Zweck, Rahmenbedingungen für digitale Signaturen zu schaffen, unter denen diese als sicher gelten und Fälschungen digitaler Signaturen oder Verfälschungen von signierten Daten zuverlässig festgestellt werden können. Zusätzlich definiert es Anforderungen für Zertifizierungsdiensteanbieter für die Ausstellung von qualifizierten Zertifikaten und qualifizierten Zeitstempeln.

Wer führt die Zertifizierung durch?

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) hat gemäß BSI-Errichtungsgesetz die Aufgabe für IT-Produkte (Systeme oder Komponenten) Sicherheitszertifikate zu erteilen, wobei die Zertifizierung eines Produktes nur auf Veranlassung des Herstellers oder des Vertreibers erfolgt.

Das Produkt muss hierbei zuerst von einer akkreditierten Prüfstelle geprüft und kann erst dann beim BSI bzw. den entsprechenden Partnerorganisationen der anderen Länder zertifiziert werden. Für die Akkreditierung von Zertifizierungsstellen und Prüflaboratorien ist in Deutschland seit dem 1.Januar 2010 ausschließlich die Deutsche Akkreditierungsstelle GmbH (DAkkS) mit Sitz in Berlin zuständig. Auf der Website der DAkkS können die akkreditierten Zertifizierungsstellen ermittelt werden.

Das BSI ist außerdem eine anerkannte Bestätigungsstelle im Sinne des §18 des Signaturgesetzes und damit ermächtigt Bestätigungen für Produkte gemäß Signaturgesetz zu erteilen.

Welche Nachweise sind erforderlich?

Die Zertifizierung nach den Common Criteria soll sicherstellen, dass ein Produkt verschiedene Sicherheitsanforderungen erfüllt. Darüber hinaus haben die Hersteller des Produkts diverse Auflagen hinsichtlich

- des Supports,

- der Dokumentation,

- der Behandlung von sicherheitsrelevanten Zwischenfällen und

- der Testverfahren zu erfüllen.

Dabei werden die Entwicklungswerkzeuge und die Sicherheitsmaßnahmen in der Entwicklungsumgebung sowie die Verfahren der Produktauslieferung in die Bewertung einbezogen.

Die Grundlage einer jeden Evaluierung ist die Definition der Sicherheitsanforderungen, die an das zu prüfende System unter Berücksichtigung seines Schutzbedarfs zu stellen sind. Diesen Prozess unterstützen die Common Criteria durch eine vorgegebene Methodik und durch einen umfangreichen Katalog an Sicherheitsanforderungen. Das zentrale Dokument jeder Evaluierung ist demzufolge die Beschreibung der Sicherheitsvorgaben. Dieses muss neben einer Beschreibung des zu prüfenden Produkts u.a. Aussagen enthalten zu:

- Vorgesehene Art der Nutzung

- Vorgesehene Einsatzumgebung

- Angenommene Bedrohungen

- Sicherheitseigenschaften

- Vom Antragsteller angestrebte Evaluierungsstufe.

Hierbei wird zwischen funktionalen Sicherheitsanforderungen und Anforderungen an die Vertrauenswürdigkeit unterschieden.

Zur Bewertung der funktionalen Sicherheit definieren die Common Criteria verschiedene Funktionalitätsklassen. Diese sind zu Schutzprofilen zusammengefasst, die den typischen Funktionsumfang bestimmter Produkte (z. B. Firewalls, Smartcards etc.) beschreiben. Das Konzept der Schutzprofile ist eine wesentliche Neuerung, die mit den Common Criteria eingeführt wurde.

Schutzprofile ermöglichen es Anforderungen an die Sicherheit einer ganzen Kategorie von IT-Produkten bzw. Systemen zu definieren und damit, dem IT-Grundschutz vergleichbar, den Aufwand bei der Erstellung von Sicherheitsvorgaben für konkrete IT-Produkte oder Systeme zu reduzieren.

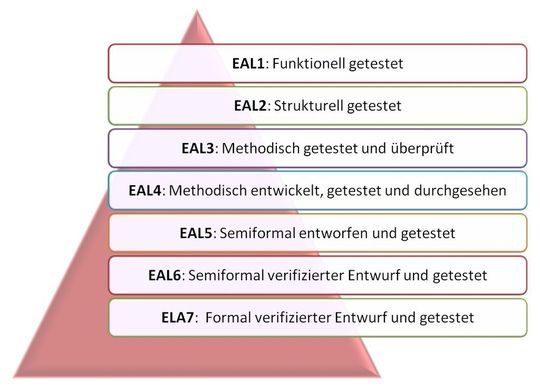

Bei der Bewertung der Wirksamkeit der Sicherheitsfunktionen wird durch Analysen und Penetrationstests untersucht, ob es einem Angreifer mit einem angenommenen Angriffspotential möglich ist, die Sicherheitsfunktionen zu überwinden oder Schwachstellen auszunutzen. Je nach angestrebter Evaluierungsstufe sind die Anforderungen strenger und die Tests umfangreicher. Hierfür definieren die Common Criteria sieben Stufen (Evaluation Assurance Level, EAL1-7), die die Korrektheit der Implementierung des betrachteten Systems bzw. die Prüftiefe beschreiben:

Das Ergebnis des Zertifizierungsverfahrens wird in einem Zertifizierungsreport festgehalten. Hierin enthalten sind u.a. eine zusammenfassende Bewertung und der detaillierte Zertifizierungsbericht. Der Zertifizierungsbericht enthält die sicherheitstechnische Beschreibung des zertifizierten Produktes sowie die Einzelheiten der Bewertung und Hinweise für den Anwender.

Zertifizierung aufrecht erhalten

Ein Zertifikat bzw. eine Bestätigung nach dem Signaturgesetz bestätigt die Vertrauenswürdigkeit des Produktes gemäß den Sicherheitsvorgaben zum Zeitpunkt der Ausstellung und bezieht sich nur auf die angegebene Version des Produktes. Außerdem wird vorausgesetzt, dass das Produkt in der Umgebung betrieben wird, die im Zertifizierungsreport bzw. in den Sicherheitsvorgaben beschrieben ist.

Da Angriffe mit neuen oder weiterentwickelten Methoden nach Erteilung möglich sind, wird empfohlen die Widerstandsfähigkeit des Produktes im Rahmen des Assurance Continuity-Programms des BSI regelmäßig überprüfen zu lassen.

Die Gültigkeit eines Zertifikates kann darüber hinaus begrenzt sein durch die Gültigkeit der Laufzeit verwendeter kryptographischer Algorithmen bzw. Parameter oder besondere Laufzeiten zum Beispiel der Bundesnetzagentur. Besteht eine solche Befristung, ist diese im Zertifizierungsreport vermerkt.

(ID:31014940)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ec/35/ec35dd567fbd8a9be0f3e154b3f4e3e3/0130401535v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/a4/44/a444772c14caf55ea97e0269fc83f382/0131459709v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/6a/9b/6a9be19248c01e78cc8776fe5087a248/0129495526v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/6a/62/6a62d7fee3a3242f5c29854797ffdac7/0130594225v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/39/0b/390bc7954251fa4f0572c7af2f1c0fca/0131319205v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/56/e8/56e845987f0ac89a4123b57f3e6bc823/0130460115v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e9/b2/e9b2bcd62bd6a4f4ff2ec83c5b599e9d/0130995446v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ff/00/ff00590ee020e38c9628532e7e23655c/0131387070v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/10/a1/10a12092d7740dd5ab08bf039e960e07/0131243860v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/12/29/122920f2aab70276554dcc4d6349110f/0131262432v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/07/95/0795e8ee2c5493f136bd924aeba3dbfa/0131416504v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f1/02/f1028ded369fb1140db85f5b13681745/0130884384v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8b/26/8b265eeaf37e063d4abbb47ae723526a/0126593157v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/64/d6/64d68a07918d732b89a9988555028cc3/0126593157v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:quality(80)/p7i.vogel.de/wcms/a9/f3/a9f376495d6256ae662b312b63070d1f/0129495520v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/2d/4a/2d4ac83a7fd2f5b126cd11ee6a0f5a32/0123889337v1.jpeg)