Corona-Nebenwirkungen bei der Security Awareness - Teil 2 Umdenken beim Thema Security Awareness

Security Awareness – der ewige Streitpunkt in der IT. Müssen Passwörter wirklich alle vier Wochen gewechselt werden, wie bringe ich den Mitarbeiter dazu mitzuarbeiten – und wichtiger noch mitzudenken? Fragen, die das Thema dominieren aber nicht immer voranbringen! Trägt die Schuld dafür der Administrator?

Anbieter zum Thema

Nein, der Administrator ist in den seltensten Fällen daran schuld – auch wenn es Zuständige gibt, die mitunter ihre Prioritäten falsch gewichten. Aber „Nobody is perfect“. Schuld ist oft die Situation, das Budget und wie immer – die zu gering kalkulierten Ressourcen.

:quality(80)/images.vogel.de/vogelonline/bdb/1866400/1866447/original.jpg)

Corona-Nebenwirkungen bei der Security Awareness - Teil 1

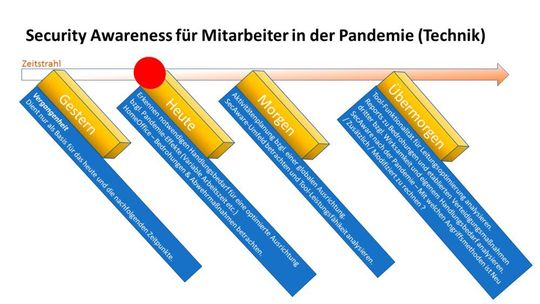

Security Awareness für Mitarbeiter in der Pandemie

Heute

Obwohl von vielen Experten aus der Medizin und anderen Fachbereichen längst erwartet, kam die Corona-Pandemie doch für alle überraschend. Die Auswirkungen im beruflichen und privaten Umfeld waren für alle spürbar und auch die unklare Strategie in vielen Bereichen.

Dies zeigt sich auch bei Security Awareness, denn hier wurde man ebenso wie in vielen anderen Themen eiskalt erwischt. Eine der wesentlichen Herausforderungen liegt darin, dass für viele ihr Zuständigkeitsbereich an der Pforte zum Unternehmensgelände endet. Dies ist oft keine Entscheidung des Security-Awareness-Verantwortlichen, sondern wurde einfach vom Gestern in das Heute transferiert und wird so gelebt. Das sich dies nun rächt, ist die Lehre die wir daraus ziehen müssen!

Welche Bedrohungen gegenüber dem Unternehmen im Detail wirksam sind, sollte in Teamarbeit festgestellt werden. Denn die Business-Leute wissen was kommt und wo Risiken sind und die Security-Leute wie man am besten darauf reagiert.

Alles kein Hexenwerk, aber die Basis für einen guten Start in das Übermorgen!

Schlechter geschützt bleiben aber üblicherweise die heimischen Arbeitsplätze. Handelt es sich um einen Firmen-PC, der über eine sichere Kommunikation angebunden wird – Super. Ist es aber eine „Bring your own device“-Komponente (BYOD), sieht die Security ganz anders aus.

Sechs Fragen dazu mögen dies etwas verdeutlichen:

- 1. Wie oft werden die Security-Einstellungen für das Home-Device überprüft?

- 2. Wer gibt die zu testenden Security-Werte vor?

- 3. Gibt es eine schriftliche Vereinbarung was mit dem PC während der Verbindung ins Unternehmen erlaubt/verboten ist?

- 4. Gibt es explizite Folder für einen Upload/Download auf ein Home-Device bzw. von diesem?

- 5. Wie sind Netzwerkkomponenten (Router) konfiguriert – gibt es empfehlenswerte Default-Settings?

- 6. Welche Security-Awareness-Themen gehen auf die BYOD-Geräte im Detail ein?

Es zeigt sich hier, dass man bei einem „Bring your own Device“-Nutzungskonzept an viele Dinge denken muss, wenn man alles was via Security Awareness vorgegeben wird, auch verifizieren möchte.

Morgen

Im Idealfall würden zukünftig die Mitarbeiter im Homeoffice wie auch im Büro arbeiten. Für sie unsichtbar, würde aber bei Passieren der virtuellen „Firmengrenze“ intensiv ihre Aktivitäten überprüft werden und auch Sicherheitshinweise „Achtung sie verlassen zur Datenspeicherung das Firmennetzwerk! Fortsetzen?“ etc. am PC eingeblendet werden. Denn man muss ja auch daran denken, dass ggf. versehentlich der falsche Speicherort ausgewählt wurde.

Wobei ein wichtiger Punkt, den man Anwender vermitteln muss, ist die Tatsache, dass Angriffe nicht an einer Domainadresse oder bei einer IP-Adresse enden, sondern global zu betrachten sind. Der Umweg über schlecht gesicherte Homeoffice-Arbeitsplätze ist hier eine etablierte Angriffsmethode der Hacker und Cyberkriminellen.

Ideal wäre es, wenn beispielsweise ein Unternehmen oder die Sicherheits-Unternehmen entsprechende Tools für Security Awareness und IT Security dem Mitarbeiter für die private Nutzung (analog gekaufter Unternehmens-Lizenzen) zur Verfügung stellen würde. Jedoch ist man von einer derartigen Leistung noch weit entfernt. Wobei aber die Chance besteht, das Security-Firmen durch die Auswirkungen der Pandemie umlernen und hier in die langfristige Kundenbindung investieren. Denn jede Gefahr, die der Mitarbeiter erfolgreich zuhause eliminiert entlastet die Firmenumgebung und trägt zu einer Verbesserung der Firmen-Security bei. Was wiederum auch dem genutzten Tool zugeschrieben werden wird.

Morgen wird geprägt sein, von einer umfangreichen Neuausrichtung bzgl. Security Awareness – denn das Spektrum der Zuständigkeit wird sich ebenso erweitern wie die (virtuellen) Grenzen eines Unternehmens. Nicht mehr nur der eingezäunte Firmencampus ist das Zielobjekt, sondern auch der Mitarbeiter im heimischen IT-Umfeld. Wobei diese Neuausrichtung zunächst in den Köpfen der Mitarbeiter und der IT-Leitung stattfinden muss – die Technik ist eine Aufgabe für übermorgen.

Übermorgen

Ein stetiges Problem in der IT Security und auch bei Security Awareness ist es, dass Produkte veralten. Sicherlich erfüllen diese nach wie vor zuverlässig die Aufgaben, für die sie erstellt wurden. Aber neue Bedrohungen werden mitunter schleppend abgebildet, hinken der Zeit hinterher und innovative Konzepte oder Maßnahmen die sich als wirkungsvoll darstellen werden auf neue Major-Versionen oder sogar andere Produkte verschoben (Die PLUS-Edition unseres bewährten…). Dies bedeutet, dass ggf. genutzte Produkt ist, nicht mehr zeitgemäß und man muss mindestens mit erhöhtem, Ressourcenaufwand rechnen, um gewünschte Funktionalität nachzubilden. Eventuell muss man sogar das Fehlen einer Funktionalität (z.B. Transfer in ein SIEM-System, KI-Gestützter Dialog etc.) in Kauf nehmen, bis diese implementiert wurde.

Welche Methode zur Optimierung des Schutzes nachhaltiger ist (Leben mit fehlenden Funktionen ./. Produktwechsel) muss individuell betrachten werden, mit dem Wissen der Sicherheits-Experten.

Diese sollten auch als Dialogpartner für das Business dienen, wenn es darum, geht, die Effektivität des Security-Awareness-Tools (im Rückblick und aus aktueller Sicht) zu bewerten. Ist beispielsweise Spam ein wesentlicher Faktor des Tools, der aber im Unternehmen nicht ausgeprägt vorhanden ist, kann man Trainings dafür reduzieren und Ressourcen anderweitig investieren (Kein Spam; Stattdessen erkennen von Fake-News).

Das sich die Angreifer schon am Konzept „Home Office“ orientiert haben, lässt sich täglich der Fachpresse und den dort zu lesenden „Schreckensnachrichten“ entnehmen. Security und auch Security Awareness hinken hier mitunter noch hinterher. Ein Bericht inkl. entsprechende Statistiken zur Lage ist auch über das BSI erhältlich.

Einschub: Das Leben nach der Pandemie

Alles hat einmal ein Ende – ob Gut oder Schlecht. So wird hoffentlich auch mit Unterstützung der medizinischen Impfstoffe die Bedrohung durch die aktuelle Corona-Pandemie zu Ende gehen und wir können zu einem „normalen“ Leben zurückkehren, ohne Beschränkungen, verwirrende Aussagen und einer etablierten Ungewissheit.

Was aber vermutlich bleiben wird, ist eine forcierte Nutzung des Homeoffice, wie sie der Gesetzgeber via Notbremse bereits als Pandemie-Maßnahme eingefordert hat. Dies bedeutet, dass auch auf die Unternehmen hier neue Herausforderungen zukommen. Aber auch Sparmöglichkeiten, denn Büroflächen sind teuer und hier kann gespart werden, wenn man beispielsweise lediglich von 70 Prozent der Belegschaft im Büro ausgeht und den Rest im Homeoffice kalkuliert (wo möglich).

Vermutlich werden auch neue Tools und Konzepte die IT-Landschaft der Unternehmen prägen, denn das Bessere ist bekanntlich der Feind des Guten. Und ein Tool mit einer integrierten Homeoffice-Schutz-Funktionalität setzt sich am Markt eher durch als eines ohne. Bedingt durch diese partielle Verlagerung des Arbeitstechnischen Schwerpunktes dürfte der Produktmarkt für viele Tools in Bewegung geraten.

Aber auch Security Awareness muss umdenken und sich an den aktuellen Bedrohungen orientieren und das Informationstraining dahingehend ausrichten, was ggf. aus dem Umfeld Homeoffice an die Unternehmens-Pforte klopfen möchte, damit die Anwender im Büro oder Zuhause darauf richtig (!) reagieren können. Denkbar ist beispielsweise Spam (Sextortion), Ransomware, Hackeraktivtitäten, Datendiebstahl und Ressourcenmissbrauch durch Dritte. Erpressung, ob via Dateiverschlüsselung oder (angeblich) Sex-Videos dürften hier erst der Anfang sein. Denn manipulierbare Innentäter sind preiswerter zu bekommen als die Erstellung eines Tools, welches die Security-Hürden überwindet. Das Ziel ist aber, unabhängig vom Weg, immer das gleiche:

- 1. Erhalte Zugriff auf den Firmen-Datenbestand

- 2. Nutze die Firmenressourcen (Rechenleistung)

- 3. Lass Dich nicht erwischen

Überlegt man wie viel Täter man bis heute geschnappt hat und welchen Schaden diese (rechnerisch) verursacht haben stellt sich die Frage, wie das sein kann. Eine befriedigende Antwort muss man eigentlich schuldig bleiben…

Daher gilt für Security Awareness (Bei allen Elementen des Zeitstrahls) trainiere Deine Beteiligten so gut Du kannst und arbeite immer mit einem Blick über en Tellerrand hinaus, um das Unternehmen zu schützen!

(ID:47598105)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/69/98/69981ea4553403feb570210fde1627fc/0131560890v4.jpeg)

:quality(80)/p7i.vogel.de/wcms/e8/b3/e8b3e1af00c5a89ea1a293d8529c0a82/0131253749v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/90/e7/90e7cb5fbb9225b38ef0f5e726d3916e/0131540682v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ec/f6/ecf650410a3f7a777738eab205bc72ac/0131558081v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/1c/cc/1ccc422b9b4cff266216d930d7f251ce/0131030971v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b5/77/b577cb5f141a04fba94d755c2c294a28/0131321215v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/05/81/058106873068182550e0b4b156e0a095/0131145267v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/49/a349939702b3498b49eb69c7d01ed856/0131533531v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/b0/e7b05d1628b543d6dfc572a6a6d9ade6/0131031767v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/cb/46/cb46c789bdfb6699f690de3212afbeda/0131031070v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/7d/38/7d38ae44a00bbc5d8bd119fdf3e98f62/0131536367v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8b/26/8b265eeaf37e063d4abbb47ae723526a/0126593157v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/images.vogel.de/vogelonline/companyimg/107300/107370/65.png)

:fill(fff,0)/p7i.vogel.de/companies/68/2d/682dd583dcc4c/fsas-afc-horizontal-2-positive-rgb-nov24.png)

:fill(fff,0)/p7i.vogel.de/companies/69/9d/699da109d631b/onapsis-logo-full-color-rgb-150dpi.png)

:quality(80)/p7i.vogel.de/wcms/76/79/7679df171a20c54d964aed9c8c3e7463/0126321417v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/10/13/1013c1725f99f6b708dfc6e5d3cf08a0/0128586866v2.jpeg)