Malware 101 Einfache Schadcode-Analyse mit simplen Tools

Die Analyse aufgespürter Malware muss nicht aufwendig sein. Kenntnisse im „Reverse Engineering“ und Erfahrung im Umgang mit Malware sind dabei nicht unbedingt nötig. Check Point ist sogar der Meinung, dass Grundkenntnisse eigentlich ausreichen und belegt diese These mit dem folgenden Artikel.

Anbieter zum Thema

Im Folgenden gehen wir Schritt für Schritt darauf, wie mit ein paar infizierten Dateien eine Untersuchung auf Schadsoftware auch ohne Spezialwerkzeuge möglich ist. Anhand einer realen Sample-Analyse werden die Denkweise, einzelne Schritte sowie nützliche Tools erklärt.

Im Jahr 2014 berichteten viele Händler, dass „Point of Sale“-Computer vermehrt mit Malware infiziert wurden, die auf den Diebstahl von Kreditkarendaten ausgerichtet war. „Target“ und „BackOff“ sind nur zwei Beispiele für diese POS-Schadcode, die offenbar im Trend liegen.

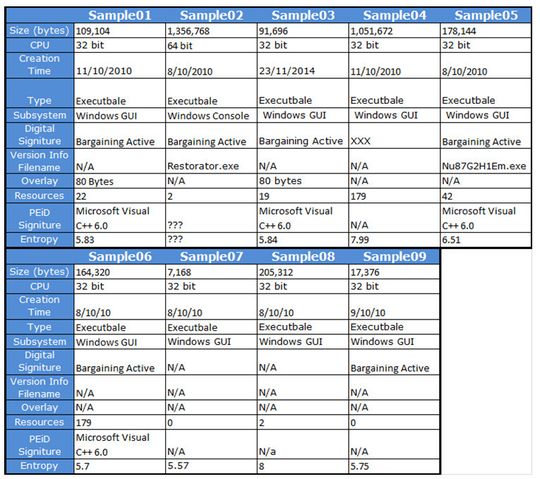

Eine große Handelskette mit Sitz in den USA bat Check Point um Unterstützung, nachdem es mit einer POS-Malware infiziert worden war. Für die Analyse übermittelte es neun Binärdateien, die im Firmennetz auf einem „Perimeter“-Host entdeckt worden waren. Die Herausgabe weiterer Informationen war aus rechtlichen Gründen nicht möglich.

Jede Malware-Analyse sollte mit einer eindeutigen Definition der Ziele beginnen:

- 1. Das Wesen der Dateien verstehen.

- 2. Die Malware-Funktionen verstehen und ihren potentiellen Schaden einschätzen.

- 3. Erklären, wie die Malware eingeschleust wurde.

- 4. Erklären, wie die Malware Daten extrahiert.

- 5. Hinweise zur Identität der Akteure hinter der Malware erlangen.

Die eigentliche Analyse erfolgt in zwei Schritten:

Statische Analyse: Versuchen, alle möglichen Nachweise der Binärdatei zu sammeln, ohne sie wirklich auszuführen.

Dynamische Analyse: Ausführen der Datei und Beobachten ihres Verhaltens.

Statische Analyse

Für die statische Analyse der ausführbaren Dateien hat Check Point die beiden Tools PEiD und PEStudio2 verwendet. Fast jede ausführbare Datei hat eingebettete Zeichenketten, die viel über das Wesen der Datei verraten. Einige der interessanten Zeichenketten in den Stichproben werden im Folgenden näher erläutert:

(ID:43325254)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/49/a349939702b3498b49eb69c7d01ed856/0131533531v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/7d/38/7d38ae44a00bbc5d8bd119fdf3e98f62/0131536367v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/89/8f/898ff3ba2b3ce9cb5531f4bd5b001f03/0131532147v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b5/77/b577cb5f141a04fba94d755c2c294a28/0131321215v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/c8/9d/c89dba8e9b5c9a9040af0340cbe85fb3/0130888470v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/47/8f/478f681fb719e187aebd62bed84ac17a/0131405244v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b2/cf/b2cfb9a90a95a2c19d73d4d720b26379/0130962097v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/cb/46/cb46c789bdfb6699f690de3212afbeda/0131031070v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/74/56/7456d1b884ec8babe8213eb174138410/0131163827v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/70/1f/701fa87fd3ca0d6fd201d968b3c3002c/0131408575v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/b0/e7b05d1628b543d6dfc572a6a6d9ade6/0131031767v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/07/95/0795e8ee2c5493f136bd924aeba3dbfa/0131416504v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/88/6b/886bb3fac399a6177ebf70fce6956522/0130917336v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8b/26/8b265eeaf37e063d4abbb47ae723526a/0126593157v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:quality(80)/p7i.vogel.de/wcms/98/d0/98d0a1fbfcf297fea40510e5c5ebec35/0125506762v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/9c/46/9c4624623fa895d407b0ea714dfe4a9e/0125908455v2.jpeg)