Kali Linux Workshop, Teil 4 IT-Forensik mit Kali Linux

In vierten Teil unserer Workshop-Serie zu Kali Linux geht es um die forensischen Werkzeuge, die Teil der Pentesting-Distribution sind. Mit diesen Tools lassen sich Daten retten, Images erzeugen, Dateien aufspüren oder auch PDFs auf Malware untersuchen.

Anbieter zum Thema

Für IT-Forensiker gibt es nur wenige Geheimnisse. Computer und Dateien enthalten nicht nur die offensichtlichen Informationen, sondern jede Menge Metadaten. Diese lassen sich auslesen und für zahlreiche Anwendungsfälle nutzen. So ist es Beispielsweise möglich, vermeintlich gelöschte Daten wiederherzustellen oder sie von einem eigentlich defekten Laufwerk zu kopieren. Andererseits kann man damit auch nach Informationen schnüffeln, die einen nichts angehen. Wie immer in der IT-Sicherheit haben die Tools mehrere Anwendungsfälle, positive wie negative.

Achtung: Eine forensische Untersuchung kann gegen geltendes Recht verstoßen, etwa wenn das Ziel nicht weiß, dass diese Untersuchung durchgeführt wird oder dagegen ist. In diesem Beitrag gehen wir davon aus, dass alle Personen mit der Forensik einverstanden sind. Besondere Vorsicht gilt, wenn die forensischen Daten im Rahmen einer strafrechtlichen Untersuchung erhoben werden. Hier müssen etwa Images besondere Anforderungen erfüllen. Das BSI hat einen sehr guten Leitfaden zu diesem Thema. Der Einfachheit halber setzen wir in diesem Beitrag daher einen Schwerpunkt auf die Rettung eigener Daten sowie praktische Tools für Administratoren. Sobald es um die Daten Dritter geht, sollte man sich rechtliche Beratung und mindestens eine schriftliche Beauftragung einholen.

:quality(80)/images.vogel.de/vogelonline/bdb/1341800/1341815/original.jpg)

Kali Linux Workshop, Teil 1

Kali Linux installieren und Hacking-Lab aufsetzen

:quality(80)/images.vogel.de/vogelonline/bdb/1359300/1359357/original.jpg)

Kali Linux Workshop, Teil 2

Informationen sammeln mit Kali Linux

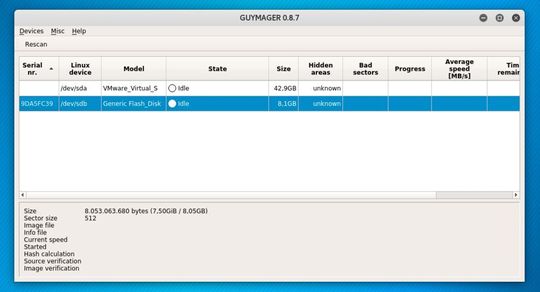

Guymager

In der Forensik arbeitet man normalerweise nicht mit den „echten“ Daten, sondern untersucht Abbilder, sogenannte Images. Diese lassen sich mit zahlreichen Tools erstellen, auf der Kommandozeile etwa dc3dd. Wer lieber eine grafische Oberfläche vorzieht, findet in Guymager das passende Tool. Über den Menüpunkt “Rescan” lassen sich die angeschlossenen Speicher einlesen. Ein Rechtsklick gibt anschließend die Option für das Erstellen eines Images oder ob das Gerät geklont werden soll. Der Unterschied ist, dass beim Klonen keine Image-Abbild erstellt wird, es lohnt sich etwa um Daten von einem Datenträger zum anderen zu kopieren - etwa beim Umzug von einer Festplatte auf eine andere. Ein Image ist ein digitales Abbild, das anschließend wie eine Festplatte behandelt werden kann.

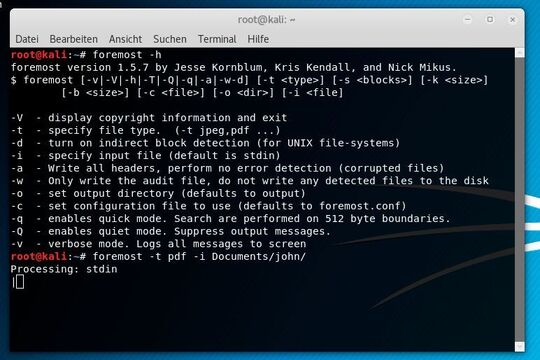

Foremost

Das Programm nutzt Header-Informationen, um nach verlorenen Daten zu suchen. So lassen sich beispielsweise Bilder oder Dokumente auf einer Festplatte oder einer Image-Datei aufspüren. Die jeweils zu suchenden Daten lassen sich wahlweise über Schalter in der Kommandozeile oder eine Konfigurationsdatei definieren. Das Programm benötigt allerdings seine Zeit.

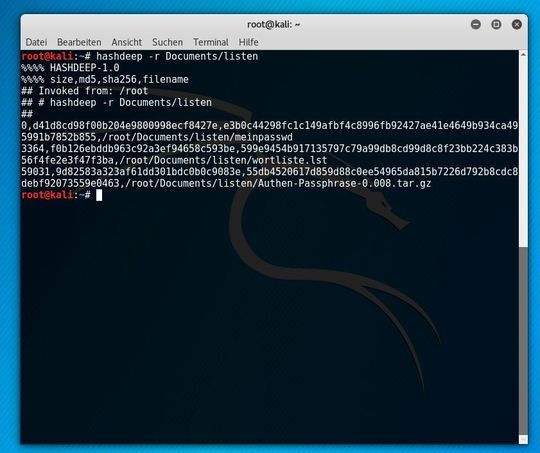

Hashdeep

Hash-Werte sind essentiell um die Integrität von Daten auf unterschiedlichen Systemen sicherzustellen. Nur wenn zwei Werte übereinstimmen, wurde die Datei bei der Übertragung nicht verändert. Hashdeep kann diese Daten für ganze Verzeichnisse rekursiv berechnen. Die Daten werden wahlweise direkt im Terminal ausgegeben oder in einer Datei gespeichert.

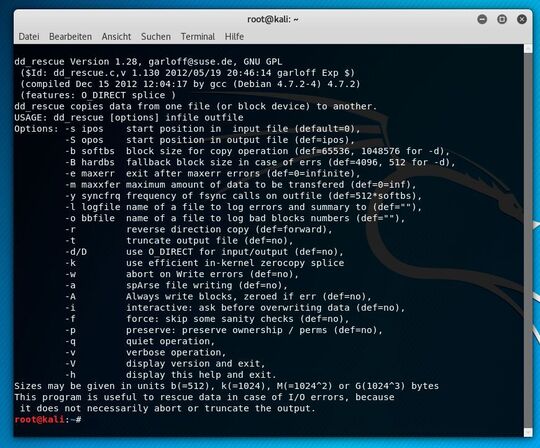

DDrescue

Defekte Festplatten oder USB-Sticks mit wichtigen Dokumenten darauf - das ist ein Fall für DDrescue. Das Programm kopiert Informationen blockweise und achtet dabei nicht, ob die gespeicherten Daten auch lesbar sind. Kann ein Block nicht übertragen werden, überspringt DDrescue diesen und kopiert den nächsten. Nach Abschluss des Kopiervorgangs lassen sich die übertragenen Daten mit klassischen Tools auslesen. Es kann dabei sein, dass etwa Bilder oder Dokumente zumindest noch teilweise vorhanden sind.

Scrounge-ntfs

Scrounge-ntfs ähnelt DDrescue, ist aber auf das Windows-Dateisystem optimiert. Es liest jeden Block des angegebenen Datenträgers und baut das Dateisystem auf einer anderen Partition oder einem Verzeichnis wieder auf. Damit lassen sich neben kaputten Informationen potentiell auch gelöschte Dateien wiederherstellen. Scrounge-ntfs benötigt Anfang und Ende der jeweiligen Partition. Diese Informationen gibt der Parameter -l gefolgt vom /dev/-Verzeichnis des eingehängten Datenträgers preis.

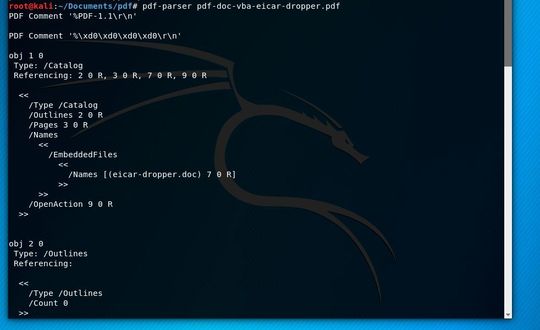

Pdf-parser

Dieses Programm ist eine Ausnahme zum Thema Datenrettung und -Wiederherstellung. Pdf-parser untersucht PDF-Dateien auf ihre Inhalte, ohne diese dabei zu rendern. Das ist etwa dann wichtig, wenn in der Datei eine potentielle Malware steckt. Typischerweise senden etwa Kriminelle solche Dokumente in Spear-Phishing-Attacken mit, getarnt als Angebot, Rechnung oder Lebenslauf. Pdf-parser macht es möglich, diese Dokumente zu untersuchen, ohne dass die Inhalte gelesen werden. Eine perfekte Beispieldatei kommt von Didier Stevens. Er hat die EICAR-Datei, eine harmlose Testdatei für Viren-Programme, in ein PDF eingebaut. In pdf-parser ist das sehr gut zu sehen, die Datei taucht gleich zu Beginn unter “EmbeddedFiles” auf. Pdf-parser ist ein praktisches Werkzeug, mit dem Admins schnell sehen können, was in einer potentiell gefährlichen Datei steckt.

Fazit

IT-Forensik ist ein faszinierendes Thema in das man schnell versinken kann. Es macht Spaß, sich durch die Eingeweide eines IT-Systems zu graben und dort nach versteckten Daten zu suchen. Gleichzeitig kann das Wissen um die richtigen Tools und Vorgehensweisen wichtige Dateien retten, etwa bei defekten Speichermedien. Die angesprochenen Tools kratzen nur an der Oberfläche dessen, wozu die Werkzeuge in Kali fähig sind. Andere Bereiche, etwa die Analyse von Speicherabbildern können weitere wertvolle Informationen enthüllen, allerdings begibt man sich damit in eine dunkelgraue rechtliche Zone.

:quality(80)/images.vogel.de/vogelonline/bdb/1374900/1374959/original.jpg)

Kali Linux Workshop, Teil 3

Schwachstellenanalyse mit Kali Linux

(ID:45221742)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/69/98/69981ea4553403feb570210fde1627fc/0131560890v4.jpeg)

:quality(80)/p7i.vogel.de/wcms/e8/b3/e8b3e1af00c5a89ea1a293d8529c0a82/0131253749v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/90/e7/90e7cb5fbb9225b38ef0f5e726d3916e/0131540682v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ec/f6/ecf650410a3f7a777738eab205bc72ac/0131558081v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/1c/cc/1ccc422b9b4cff266216d930d7f251ce/0131030971v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b5/77/b577cb5f141a04fba94d755c2c294a28/0131321215v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/05/81/058106873068182550e0b4b156e0a095/0131145267v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/49/a349939702b3498b49eb69c7d01ed856/0131533531v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/b0/e7b05d1628b543d6dfc572a6a6d9ade6/0131031767v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/cb/46/cb46c789bdfb6699f690de3212afbeda/0131031070v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/7d/38/7d38ae44a00bbc5d8bd119fdf3e98f62/0131536367v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8b/26/8b265eeaf37e063d4abbb47ae723526a/0126593157v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/images.vogel.de/vogelonline/companyimg/117800/117805/65.png)

:fill(fff,0)/p7i.vogel.de/companies/67/f6/67f625705f340/ftapi-logo.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/69/9d/699da109d631b/onapsis-logo-full-color-rgb-150dpi.png)

:quality(80)/p7i.vogel.de/wcms/e3/e4/e3e4647ff3a9d2ee81afbb77f413bdb9/0124677632v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f0/18/f0185d9849ab761590ba8622b3d82148/0124679120v1.jpeg)