Security-Prognosen 2018 Selbstlernende Hivenets und Swarmbots

Quo vadis, IT-Sicherheit? Diese Frage stellen wir uns am Ende eines weiteren Jahres, in dem wir verheerende Cyber-Angriffe und zahlreiche neue Bedrohungen erlebt haben. Sicherheitsanbieter kämpfen an allen Fronten, um die Netzwerke und Infrastrukturen ihrer Kunden zu verteidigen. Worauf sollen Unternehmen sich 2018 einstellen, damit sie den Cyber-Kriminellen trotz der immer größer werden Angriffsfläche – man denkt ja an die Cloud, ans Internet der Dinge… -einen Schritt vorausbleiben?

Anbieter zum Thema

Unsere Digitalwirtschaft basiert auf technologischen Innovationen, die für die Cyber-Security gleichermaßen Gutes wie Schlechtes bringen. Durch die Fülle an internetfähigen Geräten und die starke Vernetzung entsteht auch eine neue Kriminalität, vor der man sich immer schwerer schützen kann. Zugleich gehören Automatisierung und künstliche Intelligenz in rasantem Tempo und Ausmaß immer mehr zum Handwerkszeug von Angreifern, wodurch die Angriffsfläche ständig größer wird. Security-Konzepte, die über eine Fabric ineinandergreifen und mit Automatisierung, Integration und strategischer Segmentierung arbeiten, sind unverzichtbar, um künftige hochintelligente Angriffe erfolgreich zu bekämpfen.

Digitale Transformation wird im Guten wie im Schlechten ausgenutzt

In den nächsten Jahren werden wir eine ständige Ausweitung der Angriffsfläche erleben bei gleichzeitigem Verlust von umfassender Transparenz und Kontrolle über jetzige Infrastrukturen. Die Fülle an internetfähigen Geräten, die auf persönliche und finanzielle Informationen zugreifen, und die wachsende Vernetzung von praktisch allem – Heerscharen an IoT-Geräten und kritischen Infrastrukturen in Autos, Häusern und Büros bis hin zu Smart Cities – bringen leider auch neue Möglichkeiten für Cyber-Kriminelle und andere Angreifer mit sich. Auch die professionelle Cyber-Kriminalität nutzt Fortschritte in Bereichen wie der künstlichen Intelligenz (KI), um noch effektivere Angriffe durchzuführen. Wir rechnen damit, dass sich diese Entwicklung in 2018 noch verstärkt und ein destruktives Potenzial entfalten wird, auf das wir unten näher eingehen.

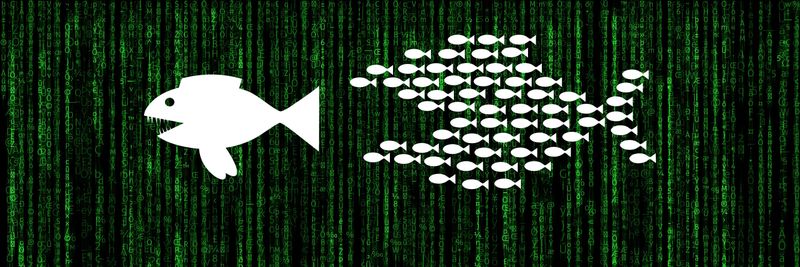

Selbstlernende Hivenets und Swarmbots auf dem Vormarsch

Angesichts raffinierter Attacken wie Hajime, Devil’s Ivy oder Reaper gehen wir davon aus, dass Cyber-Kriminelle Botnets durch intelligente Cluster aus kompromittierten Geräten – so genannte „Hivenets“ – ersetzen werden, um noch wirkungsvollere Angriffsvektoren zu schaffen. Diese Hivenets werden selbstlernend sein, um anfällige Systeme in bislang ungeahntem Ausmaß effektiv anzugreifen. Sie werden miteinander kommunizieren, lokale Informationen teilen und dadurch als Kollektiv handeln können. Zudem wird es intelligente „Zombies“ geben, die auch ohne Anweisung vom Bot-Herder auf Befehl aktiv werden. Infolgedessen werden Hivenets exponentiell zu Schwärmen anwachsen. Dabei werden sie immer besser darin werden, mehrere Opfer anzugreifen und zugleich Abschwächungs- und Gegenmaßnahmen auszuhebeln. Auch wenn diese Attacken bislang keine Swarm-Technologie verwenden, weil sie im Code Spuren hinterlässt, könnten Angreifer sie dennoch lernfähig machen. Cyber-Kriminelle werden Schwärme kompromittierter Geräte oder Swarmbots einsetzen, um verschiedene Angriffsvektoren gleichzeitig auszumachen und anzugreifen. Dadurch werden blitzschnelle Attacken mit gewaltigem Ausmaß möglich. Weil die Angriffe aber derart schnell erfolgen, nimmt jedoch die Vorhersagbarkeit ab, die für eine erfolgreiche Abwehr unerlässlich ist. FortiGuard Labs hat dieses Jahr in nur einem Quartal 2,9 Milliarden Kommunikationsversuche von Botnets aufgezeichnet. Das verdeutlicht den Ernst der Lage und gibt einen Vorgeschmack auf den gewaltigen Schaden, den Hivenets und Swarmbots anrichten können.

Morphische Malware der nächsten Generation

Wenn nicht im nächsten Jahr, werden wir doch bald erleben, wie Malware vollständig von Maschinen generiert wird, die mit einer automatisierten Schwachstellenerkennung und komplexen Datenanalysen arbeiten. Polymorphe Malware ist nicht neu, wird aber durch die Nutzung von KI eine neue Gestalt annehmen und intelligenten Code erzeugen können. Wir werden es mit lernfähiger Malware zu tun bekommen, die mit maschinell programmierten Routinen einer Erkennung entgehen kann. Mit der logischen Weiterentwicklung von bereits existierenden Tools werden Angreifer je nach Charakteristik einer Schwachstelle in der Lage sein, den bestmöglichen Exploit zu entwickeln. Schon jetzt kann Malware Lernmodelle verwenden, um die Security zu umgehen, und pro Tag über eine Millionen Varianten eines Virus produzieren. Aber dennoch basiert dies alles nur auf einem Algorithmus und über das, was am Ende dabei herauskommt, hat man nur sehr geringe Kontrolle. FortiGuard Labs hat 2017 allein in einem Quartal 62 Millionen Malware-Erkennungen aufgezeichnet. Davon haben wir 16.582 Malware-Varianten aus 2.534 verschiedenen Malware-Familien gefunden. Durch die zunehmende Automatisierung von Malware dürfte diese Situation im kommenden Jahr noch an Dringlichkeit gewinnen.

Darkweb und organisierte Kriminalität setzen auf automatisierte Dienste

Die Welt der Cyberkriminalität entwickelt sich weiter, genauso wie das Darkweb. Wir rechnen mit neuen „Dienstleistungsangeboten“ aus dem Darkweb, wenn professionelle, kriminelle Organisationen die Automatisierungstechnologie für sich entdecken. Wir haben bereits gesehen, wie auf Darkweb-Marktplätzen Advanced Services angeboten werden, die maschinelles Lernen verwenden. Beispielsweise gibt es heute schon einen Service namens FUD (fully undetectable), bei dem kriminelle Entwickler Angriffscode und Malware hochladen und gegen Bezahlung analysieren lassen können. Anschließend erhalten sie einen Bericht darüber, ob Security-Tools verschiedener Anbieter in der Lage waren, den Schadcode zu erkennen. Kurz gesagt: Wir werden öfter erleben, dass maschinelles Lernen für sofortige Code-Modifizierungen missbraucht wird, um Cyber-Kriminalitäts- und Penerationstools durch Analysen noch besser vor einer Erkennung abzuschirmen. Sandbox-Tools mit maschineller Lernfähigkeit erlauben uns, schnell unbekannte Bedrohungen zu identifizieren und dynamische Schutzmaßnahmen zu erstellen. Es gibt jedoch keinen Grund, warum nicht der gleiche Ansatz für andere Zwecke automatisiert und verwendet werden könnte, nämlich um Netzwerke abzubilden, Angriffsziele zu finden, Schwachstellen von Angriffszielen zu entdecken oder Ziele einem Blueprinting zu unterziehen, um virtuelle Penetrationstests durchzuführen, maßgeschneiderte Attacken zu entwickeln und Angriffe auszuführen.

Bedrohungen proaktiv bekämpfen: Trends und wichtigste Punkte

Auch Cyber-Kriminelle profitieren von Fortschritten bei der Automatisierung und künstlichen Intelligenz. Sie können damit geeignete Tools entwickeln, um unsere Digitalwirtschaft empfindlich zu treffen. Security-Lösungen müssen um integrierte Sicherheitstechnologien, umsetzbare Threat Intelligence und dynamisch konfigurierbare Security Fabrics herum aufgebaut werden. Und die Security muss mit digitaler Geschwindigkeit funktionieren. Dafür müssen nicht nur Reaktionen automatisiert und Informationen angewendet werden. Auch muss die Security selbstlernend sein, um effektive, autonome Entscheidungen treffen zu können. Dies wird nicht nur die Transparenz erweitern und die Kontrolle zentralisieren, sondern auch eine strategische Segmentierung ermöglichen. Dadurch kann die Security tief in der Netzwerkinfrastruktur verankert werden, um infizierte Geräte und Twart-Attacken selbst übergreifend über verschiedene Netzwerksysteme schnell zu identifizieren, zu isolieren und zu sanieren – vom Endgerät bis hin zu lokalen Netzwerkressourcen und der Cloud. Zusätzlich werden grundlegende Sicherheitspraktiken benötigt, die in fundamentale Sicherheitsprotokolle integriert werden. Dies wird oft vernachlässigt, ist aber entscheidend, um negative Folgen zu begrenzen, wenn wir sie schon nicht vermeiden können.

Über den Autor: Christian Vogt ist Senior Regional Director Germany bei Fortinet.

(ID:45060587)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/70/17/7017e8d76fa5797366a42e075a6411b4/0131054108v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/9d/8e/9d8e6fc97f50307232c1d98c39f4bb0a/0130052295v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/89/2d/892d6ed55231de16f5785413d3e1e248/0131019973v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/9c/a8/9ca85700c5158f8259ca5f15af39d229/0130957203v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/77/cd/77cda717c5ca6af746b020620744385a/0130430184v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e8/66/e8664cd7d8e2b4e7a0fb10420a5df47d/0130941092v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/6c/31/6c31db5fda2e2a3d8ad611af2d8f6514/0130849977v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e6/03/e60388fbfece901baadbf4cf8a009e99/0130759963v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/7d/ae/7dae6d0cb69624c72020dbf5b0c6a6cf/0130829356v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/fb/f6/fbf66d9b9550730336edaa16fd72ad2d/0130917276v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/f9/eb/f9eb0ec3acf7efc9b0b695a9760acd9f/0130736463v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/19/4f/194f7a7aacc5be512137e9903e7b9393/0130719515v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/25/53/25536c0bb262a7ac94848efaaf7d88d4/0130457223v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/81/ac/81aca65df70af17e90b86215bc786391/0130666602v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/04/e70481da107589efc1fd491106c4eea9/0130685142v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d2/9d/d29d95716693afcdced3e70f270f8eac/0130686126v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/images.vogel.de/vogelonline/companyimg/107300/107370/65.png)

:fill(fff,0)/p7i.vogel.de/companies/60/c3/60c36cdf3aea0/sysob-logo-weiss-auf-o.png)

:fill(fff,0)/p7i.vogel.de/companies/60/51/6051ee3ab9254/v2-screen-m.png)

:quality(80)/p7i.vogel.de/wcms/79/9c/799cae5181bf57d0d03146266f0d7a4b/0125891773v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/10/82/1082ac3d761567c0e6088d2fcd935cfd/0126091441v2.jpeg)