Hackerattacke auf die menschliche Psyche Social Engineering der Schwachstelle Mensch

Social Engineering ist eine höchst effektive Angriffsmethode, bei der sich Cyberkriminelle durch Manipulation der Mitarbeiter Zugang zum Unternehmensnetzwerk verschaffen. Unternehmen können dabei nicht auf die gängigen Abwehrmechanismen in Formen von Anti-Viren-Programmen oder Software setzen, um derartige Attacken abwehren zu können, denn die Hacker machen sich die menschliche Psyche zu nutze.

Anbieter zum Thema

Beim Wort Hackerangriff haben viele Menschen ein bestimmtes, klischeehaftes Bild vor Augen, das vor allem durch Film und Fernsehen geprägt ist: Hacker in schwarzen Hoodies und Schirmmützen, die vor ihrem Bildschirm sitzen und mit selbstgeschriebenen Codes in Unternehmensnetzwerke eindringen, um sensible Informationen zu stehlen. Ein direkter Kontakt zu Menschen, insbesondere zu Mitarbeitern, kommt in diesem Bild nicht vor. Dabei gibt es eine viel gefährlichere Form des Informationsdiebstahls, bei der die Mitarbeiter nicht nur eine entscheidende Rolle spielen, sondern die für die Angreifer auch weniger aufwändig und doch oft mindestens ebenso erfolgreich verläuft: Social Engineering.

Was ist Social Engineering?

Neugier, Hilfsbereitschaft, Vertrauen gegenüber anderen Personen und lösungsorientiert – auf den ersten Blick positive Eigenschaften, über die viele Menschen verfügen und die das Grundgerüst für das Miteinander sind. Doch genau diese menschlichen Eigenschaften nutzen Cyberkriminelle aus, um an sensible Unternehmensdaten zu gelangen. Dieser Angriffsvektor wird als Social Engineering bezeichnet. Beim Social Engineering erschleichen sich Angreifer das Vertrauen von Mitarbeitern und bringen diese durch geschickte, psychologische Manipulationen dazu, sensible Informationen herauszugeben oder die unternehmensinternen Sicherheitsvorkehrungen zu umgehen und den Angreifern Zugang zum Netzwerk zu verschaffen.

Wie gehen Angreifer beim Social Engineering vor?

Geschickte Angreifer wählen dabei verschiedene Methoden, um mit Mitarbeitern in Kontakt zu treten. Beliebt sind der Austausch per Telefon, E-Mail oder eine Kombination aus beidem.

Wählt ein Cyberkrimineller das Telefon als Angriffsvektor, ruft er beispielsweise sein Opfer an und schildert diesem ein Problem – berühmtberüchtigt sind hier besonders die Anrufe angeblicher Microsoft-Mitarbeiter. Der Vorteil für den Angreifer liegt darin, dass er seine eigene Identität verschleiern und einen gewissen Abstand wahren kann, auf der andere Seite ist er aber flexibel genug, um auf die Reaktionen des Opfers eingehen zu können.

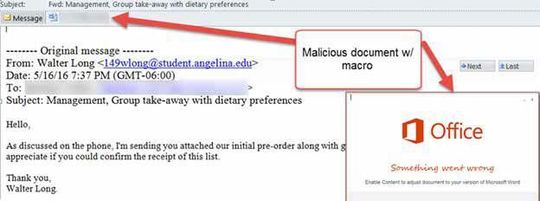

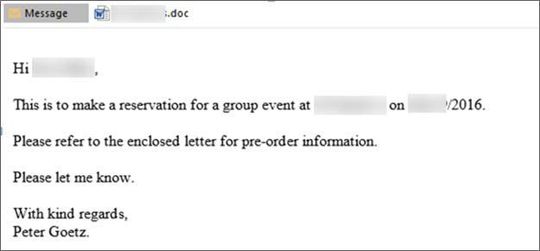

Eine zweite Methode, die Cyberkriminelle häufig nutzen, ist das sogenannte Spear Phishing. Hier versenden Betrüger an ausgewählte Mitarbeiter E-Mails, die auf den ersten Blick keine Auffälligkeiten aufweisen und vertrauenswürdig wirken. Über diese E-Mails versuchen die Angreifer, an persönliche Daten des Opfers zu gelangen, um diese für ihr Eindringen ins Unternehmensnetzwerk nutzen zu können.

Doch dreiste Angreifer gehen sogar noch einen Schritt weiter und kombinieren beide Angriffsvektoren. Sie schicken ihrem Opfer zunächst ein mit Malware gespicktes Dokument zu und telefonieren nach, um das Opfer am Telefon zur Aktivierung bösartiger Makros zu bewegen.

Das gefährliche an Social Engineering-Angriffen ist, dass die Betroffen nicht merken und sich nicht bewusst sind, dass sie vertrauliche Informationen an vollkommen fremde, unbefugte Personen weitergeben. Der Schaden durch ein solches Verhalten kann immens sein. Doch wie schützt sich ein Unternehmen vor Social Engineering-Attacken und wird der Sicherheitslücke Mensch gerecht?

Maßnahmen zum Schutz vor Social Engineering

Grundsätzlich ist jeder Mitarbeiter eine potentielle Schwachstelle für die Sicherheit eines Unternehmens. Deshalb bilden Software- und hardwareseitige Securitymaßnahmen auch nur das Grundgerüst, um gegen Diebstahl von sensiblen Informationen gefeit zu sein. Um die Sicherheitslücke Mensch, beziehungsweise Mitarbeiter zu schließen, sollten folgende Punkte beachtet werden:

1. E-Mail: Ein Blick auf den Absender verhindert Schlimmeres.

Kryptische Betreffzeilen sollten grundsätzlich nicht geöffnet werden, vor allem nicht, wenn dazu noch der Absender unbekannt ist. Häufig versuchen Cyberkriminelle, sich als neue Mitarbeiter oder Dienstleister auszugeben, um Informationen über das Unternehmen zu erhalten und sich Zugang zur IT-Infrastruktur zu verschaffen. Betrüger nutzen diese Möglichkeit bevorzugt in großen Unternehmen, da hier nicht jeder Mitarbeiter jeden Kollegen persönlich kennt. Deshalb gilt vor allem in Großunternehmen: Die Identität eines unbekannten E-Mailabsenders muss unbedingt geklärt werden, bevor vertrauliche Informationen weitergegeben werden.

2. Phishing E-Mails: Wer sucht, der findet.

Sie wirken oft harmlos und vertrauenswürdig, dabei verschaffen sich Hacker oft über Phishing-Mails Zugang zu persönlichen Daten oder zum Unternehmensnetzwerk. Derartige E-Mails können mit schadhaften Dateianhängen oder Links versehen sein und ähneln denen bekannter Absender, wie beispielsweise Versandhändlern oder Dienstleistern. Der Cyberangriff ist dadurch gut getarnt und kann oft nur mit einem findigen Auge erkannt werden. Unternehmen sollten ihre Mitarbeiter schulen und sie mit den Eigenarten von Phishing-Mails vertraut machen, um eine solche Cyberattacke zu unterbinden.

3. Gefahr Social Media: Hacker lesen mit.

Über die verschiedenen sozialen Netzwerke geben Nutzer oft Informationen über ihren Arbeitsplatz und ihren Job preis und das nicht nur für Freunde und Bekannte – ein Informationsparadies für Hacker! Denn Angreifer spionieren ihre Opfer vor einem ersten Kontakt besonders gern über Portale, wie Facebook, LinkedIn, Xing und Co aus. Mit den dort oft öffentlich einsehbaren Informationen können die Betrüger ihre Attacke auf das jeweilige Opfer maßgeschneidert anpassen. Dabei bieten Social Media Kanäle Privatsphäre-Einstellungen, die vor Spionage schützen können. Nutzer dieser Portale sollten sicherstellen, dass nur ein ihnen bekannter Personenkreis auf persönliche Informationen zugreifen kann. Zudem ist es ratsam, Informationen zum Arbeitgeber nur in Rücksprache mit der Geschäftsleitung im Internet zu veröffentlichen.

Social Engineering ist eine perfide, aber aus Sicht der Angreifer sehr erfolgreiche und ungefährliche Methode, um die IT-Sicherheitsstandards eines Unternehmens auszuhebeln und sensible Informationen zu stehlen. Unternehmen können nicht auf die gängigen Abwehrmechanismen in Formen von Anti-Viren-Programmen oder Software setzen, um derartige Attacken abwehren zu können, denn die Hacker machen sich die menschliche Psyche zu nutze. Entscheidend ist, dass die Mitarbeiter für die Methoden des Social Engineering sensibilisiert werden und in der Lage sind, diese zuerkennen.

Über den Autor: Mike Hart ist Vice President Central Europe beim Cybersicherheitsanbieter FireEye. Er verfügt über jahrelange Expertise in der IT-Branche, die er unter anderem bei Veritas und Symantec erworben hat. Ursprünglich aus dem Vereinigten Königreich stammend, lebt Hart seit über 20 Jahren in Deutschland.

(ID:45224007)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8e/6c/8e6c180fceaa9fd7e03d529701bb4ec2/0129626445v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a4/2e/a42e5ce958119e9573114e36963d70af/0131398740v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ec/35/ec35dd567fbd8a9be0f3e154b3f4e3e3/0130401535v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/74/56/7456d1b884ec8babe8213eb174138410/0131163827v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/67/ab/67abf0435efecf8d2c7a457e713fe1ce/0129496904v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/49/7d/497db406d7ac7f31e29300e4e3b6da8c/0131030023v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/82/d7/82d765c6e48fb04717a28466b05a6e26/0131030915v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e9/b2/e9b2bcd62bd6a4f4ff2ec83c5b599e9d/0130995446v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/10/a1/10a12092d7740dd5ab08bf039e960e07/0131243860v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/07/95/0795e8ee2c5493f136bd924aeba3dbfa/0131416504v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f1/02/f1028ded369fb1140db85f5b13681745/0130884384v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/39/0b/390bc7954251fa4f0572c7af2f1c0fca/0131319205v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8b/26/8b265eeaf37e063d4abbb47ae723526a/0126593157v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/64/d6/64d68a07918d732b89a9988555028cc3/0126593157v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/68/2d/682dd583dcc4c/fsas-afc-horizontal-2-positive-rgb-nov24.png)

:fill(fff,0)/p7i.vogel.de/companies/60/51/6051ee3ab9254/v2-screen-m.png)

:fill(fff,0)/p7i.vogel.de/companies/67/f6/67f625705f340/ftapi-logo.jpeg)

:quality(80)/p7i.vogel.de/wcms/49/69/496998eb3b52f7f97e576f7c8243d169/0127086032v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/7c/75/7c754f68090dae4a979abbbd877ff774/0129310503v2.jpeg)