Datensicherheit IT-Security funktioniert nur als Gesamtpaket

Fast kein Tag vergeht ohne Meldungen über Cyber-Attacken auf Unternehmen. Wer jetzt meint, dass dieses Firmen und ihre Mitarbeiter angesichts dieses Nachrichten-Dauerfeuers perfekte Schutzmechanismen entwickelt hätten, täuscht sich. Eine aktuelle Umfrage sieht hier noch „Luft nach oben“. Auch im Fokus: Fahrlässiges Verhalten von Mitarbeitern.

Anbieter zum Thema

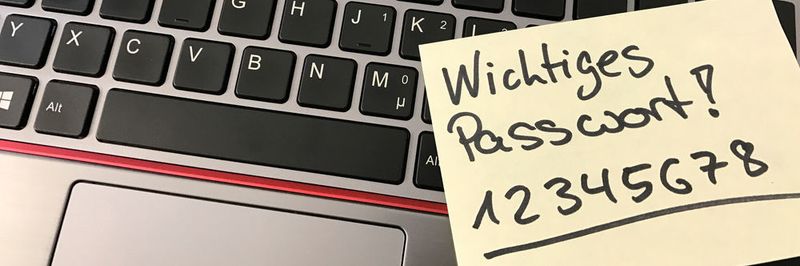

Als sich jüngst der Erfinder für Passwortregeln, Bill Burr, bei Computernutzern dafür entschuldigte, diese jahrelang mit seinen Empfehlungen für komplizierte Passworte genervt zu haben, sorgte das für Schmunzeln. Statt kryptischer Buchstaben- und Zahlenkombinationen wie „g%6bG9eF“ empfiehlt der Mann jetzt eher simpel strukturierte Sätze à la „alle Vögel sind schon da“. Ob Nutzer nun deutsches Liedgut für ihre Passwörter verwenden oder weiter auf gedankliche Verrenkungen mit Sonderzeichen und Groß- und Kleinschreibung bauen – eines sollte klar sein: IT-Security wird für Unternehmen im Windschatten der Digitalisierung immer wichtiger.

Das ist auch das Ergebnis der aktuellen Studie „Next Gen Endpoint Security“, welche unter 283 IT-Entscheidern deutscher Unternehmen mit mehr als 100 Mitarbeitern vom Marktforschungsunternehmen IDC durchgeführt wurde. 37 Prozent der Studienteilnehmer sehen hier demnach die Dokumentensicherheit als wichtiges Handlungsfeld. Nicht nur vor dem Hintergrund der Datenschutzgrundverordnung (EU-DSGVO) eine nachvollziehbare Einschätzung – läuft doch die Frist für Unternehmen zur Umsetzung im Mai 2018 endgültig ab. Laut IDC-Umfrage sehen IT-Entscheider ihre eigenen Mitarbeiter bei den fünf größten Sicherheitsrisiken im Umgang mit Endgeräten, Anwendungen und Inhalten immerhin mit 41 Prozent auf Platz zwei von fünf – gleich hinter der Hauptgefahrenquelle Malware. Doch neben diesem unbeabsichtigtem Fehlverhalten ist auch eine andere Zahl interessant: Demnach sehen Business Entscheider den „Diebstahl von Daten durch Mitarbeiter und Dienstleister“ mit 39 Prozent auf Rang vier auf der Gefährdungs-Skala. Noch vor schädlicher Onlinewerbung und Social Engineering (Abschöpfen von Zugangsdaten). „Insgesamt müssen Unternehmen ihre Mitarbeiter intensiv schulen und immer wieder für das Thema Sicherheit sensibilisieren“, sagt Wagenführer, General Manager Business Development Sales & Service Group bei TA Triumph-Adler.

Diese Einschätzung wird vom TA Triumph-Adler-Kooperationspartner Bundesdruckerei bestätigt: „Aus Perspektive der IT-Sicherheit stellt jeder Mitarbeiter zunächst einmal eine Schwachstelle im System dar“, so Dr. Timo Neumann, zuständig für den Bereich Consult & Service bei der Bundesdruckerei. Und er ergänzt: „Zwar ist laut einer von uns durchgeführten Studie 91 Prozent der befragten Mitarbeiter bewusst, dass man beispielsweise Passwörter nicht mehrfach verwenden sollte, der Großteil der Befragten tut es trotzdem.“ IT-Sicherheit werde nach wie vor eher als Hindernis denn als Chance begriffen. Neumann rät, Mitarbeiter in Workshops zu sensibilisieren und dort zu vermitteln, dass jeder Einzelne für IT-Sicherheit verantwortlich sei. Darüber hinaus sei es meist sehr wirkungsvoll, Teilnehmern zu demonstrieren, was bei einem Cyber-Angriff passieren kann. „Eine ähnliche Erfahrung haben wir ebenfalls machen können – zuletzt etwa bei einer Veranstaltung mit einem Kooperationspartner vor Fachbesuchern der Österreichischen Bundes- und Verwaltungsbehörden. Diese staunten nicht schlecht, als sie Zeuge eines Live-Hacks in ein Netzwerks wurden“, so Olaf Stammer, Head of Solution Marketing TA Triumph-Adler.

Schutzmaßnahmen für Drucker und Multifunktionsgeräte reichen von Lösungen zur Verschlüsselung von Dokumenten auf Festplatten bis hin zu Lösungen mit PINS oder ID-Card. Hier wird nach Meinung von Sicherheitsexperten die Zwei-Faktor-Authentifizierung zukünftig noch eine größere Rolle spielen. Doch egal, ob Nutzer empfohlene Maßnahmen wie beispielsweise das Update von BIOS/Betriebssystem mit signierter Firmware, das Drucken über zentrale Software oder das Sperren nicht benötigter Ports beherzigen – letztlich sind es nicht die Einzelmaßnahmen, die entscheidend sind, sondern das Zusammenspiel der Komponenten Hardware, Software und Nutzerkompetenz. „Mehr Schutz am vernetzten Arbeitsplatz wird nur derjenige erreichen, der das Gesamtkonstrukt betrachtet“, sagt Wagenführer.

Laut IDC-Studie hatten zwar mehr als die Hälfte der Umfrageteilnehmer im vergangenen Jahr bereits Erfahrungen mit Angriffen auf die eigene IT gemacht. Aber erst die Hälfte der deutschen Unternehmen nutzt komplexe Schutzmechanismen der neuesten Generation. Vor diesem Hintergrund kann gerade die Kombination von nicht aktuellen Abwehr-Tools mit noch nicht wirklich sensibilisierten Mitarbeitern fatale Folgen haben. Schließlich ist es egal, ob Nutzer die alten oder neuen Regeln des Experten Bill Burr für ihr Passwort nutzen, wenn sich dieses nach wie vor fein säuberlich aufgeschrieben als Post-It am Rechnerbildschirm wiederfindet.

Über den Autor: Oliver Windhorst ist Manager Corporate Communications bei TA Triumph-Adler.

(ID:45001203)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/10/f5/10f5bfe040cbd272a7fca177fbd99d2e/0131457175v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/47/8f/478f681fb719e187aebd62bed84ac17a/0131405244v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/8e/6c/8e6c180fceaa9fd7e03d529701bb4ec2/0129626445v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/c8/9d/c89dba8e9b5c9a9040af0340cbe85fb3/0130888470v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/74/56/7456d1b884ec8babe8213eb174138410/0131163827v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/cb/46/cb46c789bdfb6699f690de3212afbeda/0131031070v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/67/ab/67abf0435efecf8d2c7a457e713fe1ce/0129496904v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a4/2e/a42e5ce958119e9573114e36963d70af/0131398740v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e9/b2/e9b2bcd62bd6a4f4ff2ec83c5b599e9d/0130995446v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/10/a1/10a12092d7740dd5ab08bf039e960e07/0131243860v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/07/95/0795e8ee2c5493f136bd924aeba3dbfa/0131416504v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f1/02/f1028ded369fb1140db85f5b13681745/0130884384v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/31/2d/312de1097b3ed6ea47ff65fc4f1a389e/0131056286v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ac/e6/ace6befe4aa5afd254440c21bb15bd14/0130989373v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8b/26/8b265eeaf37e063d4abbb47ae723526a/0126593157v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/64/d6/64d68a07918d732b89a9988555028cc3/0126593157v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/68/2d/682dd583dcc4c/fsas-afc-horizontal-2-positive-rgb-nov24.png)

:fill(fff,0)/p7i.vogel.de/companies/60/51/6051ee3ab9254/v2-screen-m.png)

:fill(fff,0)/p7i.vogel.de/companies/67/f6/67f625705f340/ftapi-logo.jpeg)

:quality(80)/p7i.vogel.de/wcms/03/2d/032d6a97078ed8b14c380b4cfb0125cd/0129257875v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/63/a0/63a08ef8cf2f357846891924a0c362b5/0129422042v1.jpeg)