Moderne Strategien zur Problemlösung Mit Design Thinking Sicherheit und Datenschutz verbessern

Der Problemlösungsansatz Design Thinking findet immer mehr Befürworter, da er zur Entwicklung neuer Ideen und überzeugender Lösungen helfen kann. Design Thinking kann Führungskräften und Mitarbeitern beim sicherheits- und datenschutzorientierten Denken helfen, sich in die Situation hineinzufühlen und so optimale Lösungen für das Unternehmen zu entwickeln.

Anbieter zum Thema

Best Practices für digitale Sicherheit und Datenschutz sind für Unternehmen jeglicher Art und Größe unverzichtbar. Über den Einfluss von Bedrohungen, DDoS-Angriffen, Rechtsstreitigkeiten, Ransomware und Durchführungsverordnungen auf die gegenwärtige Landschaft wurde schon ausgiebig berichtet. Mich interessiert die Frage, wie wir unser Bewusstsein für Bedrohungen in praktisches und gemeinschaftliches Handeln umsetzen, wie wir unsere Kollegen, Vorgesetzten, Mitarbeiter und Familienmitglieder dazu bringen, mit uns zusammen Bedrohungen zu verringern – und dabei die Sicherheit erhöhen und den Datenschutz wahren.

Wie können Führungskräfte die zusätzliche Verantwortung für Sicherheit und Datenschutz prioritätsgerecht managen, während sie ein aufstrebendes Unternehmen oder eine Non-Profit-Organisation leiten? Antworten auf diese Fragen gibt uns die historische Entwicklung und die Erfolgsbilanz des Problemlösungs-Konzepts Design Thinking. Design Thinking gilt mittlerweile als wichtige geschäftliche Fähigkeit, denn Unternehmen sind gezwungen, ihr Leistungsversprechen aus Kundensicht zu überdenken. Das ist aber nur die halbe Miete. Der wahre Wert erschließt sich erst, wenn es einem Unternehmen gelingt, sich intern neu aufzustellen und in Zusammenarbeit interner Teams laufend neue Ideen zu entwickeln – so wird Design Thinking für Kunden zur bewährten Realität. Best Practices zu Sicherheit und Datenschutz sollten auf die gleiche Weise umgesetzt werden, damit Unternehmen weiterwachsen und die zunehmenden Anforderungen des Markts erfüllen können.

Welche Assets hat Ihr Unternehmen und wer könnte daran Interesse haben?

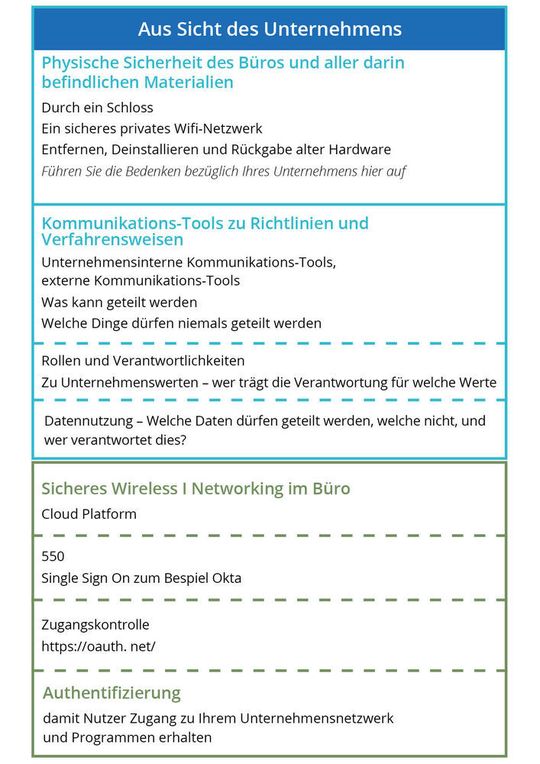

Wollen Unternehmen Innovationen über die Design-Thinking-Methode herbeiführen, versuchen sie zunächst, sämtliche Gewohnheiten, Emotionen und Beweggründe von Kunden und Mitarbeitern nachzuvollziehen und daraufhin zu untersuchen, ob sie ihnen an irgendeiner Stelle nicht gerecht werden. Beim sicherheits- und datenschutzorientierten Denken verhält es sich ebenso. Machen Sie eine Aufstellung der wertvollen Assets Ihres Unternehmens sowie der Personen, die darauf Zugriff haben (jetzt und früher). Untersuchen Sie, wie Mitarbeiter Daten, Tools und Praktiken einsetzen, damit Sie die Bedrohungslandschaft verstehen und einschätzen können, wer an den Daten interessiert sein könnte. Für das sicherheits- und datenschutzorientierte Denken müssen Führungskräfte wissen, über welche Daten sie verfügen, wo sich diese befinden und mit welchen Mitteln sie intern und extern verbreitet werden. Selbst wenn das Unternehmen Ihrer Ansicht nach keine offensichtlichen Feinde hat – die Tatsache, dass Sie Daten speichern und verarbeiten, macht Sie angreifbar für Akteure, die Ihre Daten-Assets stehlen, für sich nutzen oder beschädigen wollen.

Bestandsaufnahme: Wer hat auf welcher Ebene Zugriff auf alle Systeme?

Mittels einer Aufstellung Ihrer digitalen und immateriellen Assets sowie Ihrer Hardware gewinnen Sie mitunter überaus nützliche und überraschende Erkenntnisse, an wie vielen Stellen ein Angreifer auf wertvolle Daten zugreifen kann. Hier ein Beispiel einer Business Model Canvas, einer Planungsmethode, mit der alle nennenswerten Assets im Unternehmen erfasst und identifiziert werden können.

Konzeption und Priorisierung relevanter Fragestellungen

Nachdem Sie sich über die Assets ihres Unternehmens im Klaren sind, sollten Sie sich überlegen, wie Sie damit verfahren und welche Prioritäten Sie dabei setzen. Ein Tipp: Verhaltensänderungen spielen bei der Verbesserung von Sicherheit und Datenschutz immer eine entscheidende Rolle. Gleich zu Beginn gilt es, eine Reihe von Soforterfolgen zu erzielen und bestimmte Verhaltensweisen anzuregen. Wenn einige von Ihnen im Team erörtert und von jedem eingehalten werden, ergeben sich weitere Ideen und Vorschläge, die auf die konkreten Bedürfnisse des Unternehmens abgestimmt sind.

Risiken für Ihre Assets

Folgende Punkte tragen generell zur Verbesserung von Datenschutz und Sicherheit bei:

1. Genaue Kenntnis der Bedingungen in der Service-Level-Vereinbarung für alle wichtigen Unternehmensassets, wie Website-Hosting, CMS oder Kundenmanagementtools: Wenn Sie ihre Website von einem Provider hosten lassen, prüfen Sie in der Service-Level-Vereinbarung, ob Ihre Daten im Notfall geschützt werden. Als Daumenregel gilt: Zahlen Sie nicht für ein Produkt, dann sind Sie das Produkt. Kostenlose Versionen verfügen oft nur über ein Mindestmaß an Wiederherstellungs- oder Schutzmaßnahmen. Bei unternehmenswichtigen Dingen, wie einer Website, müssen Sie sich also unbedingt informieren, wovor Sie geschützt sind und wovor nicht. Gibt es bei einem Service ein entgeltliches Zusatzangebot, empfiehlt sich dieses eventuell zur Verbesserung der Service-Level-Vereinbarung. Achten Sie außerdem darauf, wo Sie Ihre Sicherungen oder Notfallwiederherstellungen ablegen. Gegebenenfalls brauchen Sie eine eigene Datenkopie, falls der Provider seine verliert.

2. Eigene Richtlinien und Servicebedingungen: Das National Institute for Standards and Technology (NIST) stellt Beispiele und Vorlagen für Richtlinien zur digitalen Sicherheit und zum Datenschutz zur Verfügung, die jedes Unternehmen an seine Anforderungen anpassen kann und auch sollte. Auch beim Radiosender WNYC, Urheber des Podcasts „Note to Self“, einer „Tech-Show“ übers Menschlich sein, findet man verständliche und klare „Servicebedingungen“, die als Schnelleinstieg dienen können. Gute Servicebedingungen und Richtlinien müssen nicht immer 50 Seiten lang und im Juristenjargon verfasst sein. Machen Sie in Ihrem Team ein Brainstorming zu den Werten, Grundsätzen und akzeptablen bzw. inakzeptablen Verhaltensweisen, die von Mitarbeitern, Gründern, Vorständen und Kunden gewünscht werden, und gelangen Sie so zu ihren eigenen Servicebedingungen.

3. Die Auswahl nützlicher Tools: weniger Kommunikationstools und größtmögliche Konsolidierung: Risiken lassen sich mit am besten dadurch reduzieren, dass alle Benutzer im Unternehmen denselben Cloud-Service nutzen; natürlich muss dabei sorgfältig überlegt werden, wer welche Berechtigungen erhält. Außerdem sollten nach Möglichkeit Open-Source- und verschlüsselte Tools wie Signal, WhatsApp oder Keybase als sekundäre Kommunikationsmittel eingesetzt werden. Am allerwichtigsten ist die Sicherung und Verschlüsselung sämtlicher Hardwaregeräte. Das lässt sich beispielsweise über FileVault2 (MacOs) oder BitLocker (Windows) erreichen. Smartphones mit modernen Android-Versionen verfügen über Funktionen zur Datei- oder sogar Plattenverschlüsselung. iOS wird ebenfalls standardmäßig verschlüsselt.

Alle Mitarbeiter sollten einen Passwort-Manager nutzen. Dadurch kann der Benutzer komplexe Passwörter verwenden, ohne sich jedes einzelne merken zu müssen. Gleichzeitig ist gewährleistet, dass alle Passwörter für jede Site einmalig sind. Dies erschwert es Angreifern, die beispielsweise über eine kompromittierte Website ihr Passwort herausgefunden haben, dieses weiterzuverwenden. So wird Schadensbegrenzung betrieben. Verzichten Sie auf gemeinsame Accounts. Diese sind oft aufwendig zu verwalten und schwer zu verfolgen. Eine effektive Zugriffssteuerung ist dabei nahezu unmöglich. Bestimmte Personen sollten jeweils über ihren eigenen Account auf erforderliche Daten zugreifen können. Gemeinsame Accounts sind oft langlebig und werden womöglich zum „Hintertürchen“, das irgendwann in Vergessenheit gerät.

:quality(80)/images.vogel.de/vogelonline/bdb/1092600/1092625/original.jpg)

Enterprise Password Management

Kennwortverwaltung für Unternehmen

Testen und implementieren, schnell und langsam

Ein von Sicherheitsexperten konzipiertes gründliches Bedrohungsmodell kann sowohl Taktiken für Soforterfolge als auch längerfristige Strategien aufzeigen, die bei der Bekämpfung von Bedrohungen und der Entwicklung von Best Practices helfen. Ebenso wie beim Design Thinking dreht sich beim sicherheits- und datenschutzorientierten Denken (fast) alles um menschliche Verhaltensmuster und deren Motivation. So erhalten Einzelpersonen und Unternehmen ein ganzheitliches Bild dessen, was sie zur Umsetzung ihrer Sicherheits- und Datenschutzstrategie benötigen. Ermitteln Sie anhand eines Plans mit regelmäßigen Probeläufen, Tests, Bewertungen und Rückblicken, welche Maßnahmen sich für Ihr Unternehmen eignen und welche weniger.

Eine der größten Chancen auf konsistente Wertschöpfung, die sich Unternehmen heute bietet, besteht in soliden Best Practices für digitale Sicherheit und Datenschutz. Unsere Vision ist es, sicherheits- und datenschutzorientiertes Denken in den Köpfen aller festzusetzen und ihm zum gleichen Erfolg zu verhelfen, den Design Thinking in den letzten 20 Jahre erfahren hat. Als ersten Schritt in diese Richtung können Unternehmen Design-Thinking-Methoden anwenden.

Über die Autorin: Bridget Sheerin, Senior Product & Design Strategist bei ThoughtWorks.

Artikelfiles und Artikellinks

(ID:45399147)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/69/98/69981ea4553403feb570210fde1627fc/0131560890v4.jpeg)

:quality(80)/p7i.vogel.de/wcms/e8/b3/e8b3e1af00c5a89ea1a293d8529c0a82/0131253749v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/90/e7/90e7cb5fbb9225b38ef0f5e726d3916e/0131540682v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ec/f6/ecf650410a3f7a777738eab205bc72ac/0131558081v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/1c/cc/1ccc422b9b4cff266216d930d7f251ce/0131030971v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b5/77/b577cb5f141a04fba94d755c2c294a28/0131321215v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/05/81/058106873068182550e0b4b156e0a095/0131145267v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/49/a349939702b3498b49eb69c7d01ed856/0131533531v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/b0/e7b05d1628b543d6dfc572a6a6d9ade6/0131031767v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/cb/46/cb46c789bdfb6699f690de3212afbeda/0131031070v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/7d/38/7d38ae44a00bbc5d8bd119fdf3e98f62/0131536367v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8b/26/8b265eeaf37e063d4abbb47ae723526a/0126593157v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/68/2d/682dd583dcc4c/fsas-afc-horizontal-2-positive-rgb-nov24.png)

:fill(fff,0)/p7i.vogel.de/companies/63/db/63dbd1915b7af/2023-fastlta-logo-square-positive.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/67/f6/67f625705f340/ftapi-logo.jpeg)

:quality(80)/p7i.vogel.de/wcms/eb/36/eb36fd6de27df343c62de4b11ef1d08e/0124316474v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/7f/d1/7fd1e6b9a61da2b78f3110ef90bfff1a/0130814858v2.jpeg)