Mit alter Technik gegen neue Gefahren Whitelisting als neue Anti-Malware Strategie?

Malware stellt nach wie vor, basierend auf der Menge, die die größte Bedrohung für den PC-Anwender dar. Auch wenn die Anzahl der Computerviren oder Würmer leicht rückläufig ist, Malicious Code, wie Ransomware und Trojaner sind dafür umso aktiver.

Anbieter zum Thema

Als im Jahr 1986, Pakistani-Brain (entwickelt von einer Software-Firma) in Lahore/Pakistan über Raubkopien verteilt wurde, nahm die Malware-Evolution ihren Anfang. Cascade, Stoned und Herbstlaub folgten und nach wenigen Jahren zählte man bereits hunderte verschiedener Computerviren. Manche clever und destruktiv, manche nur als Scherzprogramm konzipiert.

:quality(80)/images.vogel.de/vogelonline/bdb/429200/429228/original.jpg)

Meilensteine der Malware, 1970-1990

Die Geschichte der Viren, Würmer und Trojaner

Anwenders Gunst

Aber egal, ob Scherzvirus, Bootsektor-Virus oder Dateivirus der Anwender benötigt ein zuverlässiges Mittel, um sich der digitalen Pest zu erwehren. Zu diesem Zeitpunkt waren zwei unterschiedliche Konzepte bei der Bekämpfung etabliert.

- Der Virenscanner, der ein vorgegebenes Such-Pattern in definierten Dateien (ausführbare Programme und Programmkomponenten) suchte.

- Ein Prüfsummenprogramm, welches die Unversehrtheit von ausführbaren Programmen über eine Checksumme verifizierte und nur bei korrekter Checksumme den Programmstart erlaubte.

Beide Konzepte wurden technologisch stets nachgerüstet, so dass beispielsweise Virenscanner mit einer Varianten-Analyse (Heuristik) auch (leicht) veränderte Computerviren erkennen konnten. Oder Checksummen-Tools, die nicht nur Dateien überwachten, sondern auch wichtige Systembereiche (Systemtabellen etc.).

Das Rennen um die Gunst des Anwenders machten schließlich Virenscanner, die nicht nur darüber informierten, dass eine Gefährdung existiert, sondern dieser auch einen (Virus-)Namen geben konnten. Damit war es dem Anwender möglich, Informationen über die Schadfunktion eines Virus zu erhalten und auch Hinweise auf dessen Beseitigung und zu beachtende Nebeneffekte.

Prüfsummenprogramm, die nach dem Funktionsprinzip Whitelisting agierten, verschwanden in der Versenkung und wurden bestenfalls noch additiv als zusätzliches Feature in einigen Security-Programmen angeboten. Aber das „anonyme“ erkennen und blockieren von veränderten und/oder neuen Programmen konnte den Anwender nicht überzeugen. Vielleicht war es aber auch die (nachvollziehbare) Entscheidung der Administratoren, die einer konkreten Bedrohungsfeststellung (Virusname) mit genauen Bearbeitungsschritten den Vorzug gaben, gegenüber einer ggf. erforderlichen Neu-Installation eines Anwender-PCs, um die anonyme Bedrohung (mit unbekannter Schadfunktion) zu beseitigen.

Veränderte Rahmenbedingungen

Seit Anfang 1990 haben sich aber die Rahmenbedingungen für die IT stark verändert. Daher muss man sich fragen, ob denn das Schutzkonzept „Virenscanner“ überhaupt noch zeitgemäß ist? Anti-Malware-Hersteller nehmen die Fragestellung vorweg und präsentieren Ihrerseits eine technische Produkt-Evolution, die auf ML (Machine Learning), KI (Künstliche Intelligenz) und eine Verhaltensanalyse basiert. Dies beinhaltet meistens auch die integrierte Nutzung einer Sandbox, in der eine virtuelle Umgebung zur Malware-Analyse genutzt wird oder um das eigene Tool zu schützen. Aktuellstes Beispiel ist hier das Unternehmen Microsoft, welches das eigene Produkt „Windows Defender“ für Windows 10 mit einer Sandbox-Funktionalität versehen hat.

Aber die Frage bleibt, ob der Virenscanner, ungeachtet seiner technischen Innovationen heute noch das Security-Produkt der Wahl ist, wenn es gilt Schadsoftware zu bekämpfen? Unter anderem sprechen folgende Punkte dagegen:

- Die Dokumentation zu Schadsoftware ist fast nicht mehr vorhanden oder aktuell, da die Massen von Malware kein Hersteller bewältigen kann und automatisch erstellte Dokumentationen nur Fakten nennt, aber keine Gesamtbetrachtung oder Tipps zur effektiven Bekämpfung

- Die Analyse von Schadsoftware erfolgt automatisiert und es wird Wert auf eine Erkennung gelegt, die erfolgreiche Beseitigung kommt erst an zweiter Stelle

- Immer umfangreicher werdende Such-Pattern und Musterbeschreibungen (via AMSI oder YARA) müssen zum Endpoint transportiert werden, dies belastet die Netzwerke und Verteilmechanismen (Stichworte: Zeit und Netzlast)

- Eine Verhaltensanalyse, die meldet „Dieses Verhalten deutet auf einen Virus hin. Gefahr!“ – überträgt die Verantwortung auf den Endanwender, ohne diesen nachhaltig zu unterstützen.

- Clevere Malware, die der Virenscanner nicht erkennt, kann unerkannt Schaden anrichten, bis eine zuverlässige Erkennung implementiert ist

- Umfangreiche Exklusionen, bei der zu überprüfenden Dateimenge, schwächt das Konzept und schafft Lücken

Eine Alternative, die man näher betrachten sollte sind die Prüfsummenprogramme bzw. Tools, die nach dem Whitelisting-Modus verfahren.

:quality(80)/images.vogel.de/vogelonline/bdb/1482600/1482636/original.jpg)

Video-Tipp: Windows 10 Sicherheit

Windows 10 sicher im Netzwerk betreiben

Whitelisting

Tools, welche die Unversehrtheit der PC-Programme und -Bereiche verifizieren, können auf zweierlei Arten betrieben werden. Ein Modus ist der Run-Once-Start beim Laden des Systems und überprüfen aller Komponenten, ob diese unverändert vorliegen inklusive Bearbeitungsfunktion für veränderte Tools. Im alternativen Modus erfolgt die Überprüfung quasi „On-the-fly“ jeweils unmittelbar VOR dem Start eines Programms oder einer Programmkomponente.

Sicherer ist der zweite Modus, aber dieser wird, ebenso wie auch bei einem Virenscanner mit einer höheren Systembelastung erkauft. Mit einem Whitelisting Tool, dass den Start unklassifizierter oder veränderter Programme unterbindet, wäre ein großflächiger Vorfall wie beispielsweise durch WannaCry Mitte des Jahres 2017 erfolgte, zu verhindern gewesen.

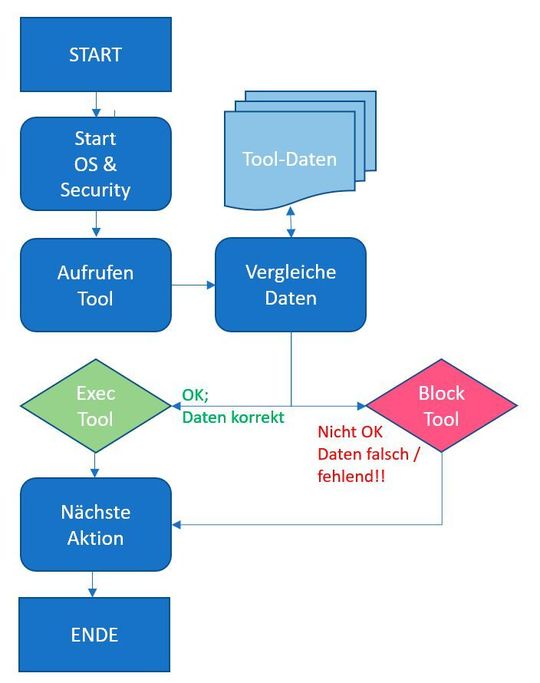

Das Funktionsprinzip von Whitelisting ist dabei recht einfach (Siehe Ablaufdiagramm). Sobald der Anwender ein Programm startet, wird VOR der eigentlichen Programmstart ein Vergleich mit Referenzdaten zu dem Programm durchgeführt. Je nach System werden dabei der Dateiname, die Dateigröße, das Dateidatum, die Versionsnummer und andere Werte verglichen inklusive eines Hashwerts. Hier sollte aber aus Sicherheitsgründen ein SHA-2 besser SHA-3 genutzt werden, sofern SHA (Secure Hash Algorithm) hier die Basis ist!

Weicht einer der Referenzwerte ab, liegt eine Veränderung vor und das Programm gilt als kompromittiert und wir nicht ausgeführt! Sind die gespeicherten Referenzwerte und das aktuell im Startmodus vorliegende Programm identisch, erlaubt das Schutz-System den Programmstart.

Abwägung

Betrachtet man die IST-Situation, spricht vieles für einen Schutz auf Basis eines Whitelisting-Tools, denn Vorteile sind klar gegeben!

- Verhindert den Start von unbekannten Tools und Programmen (Malware), auch ohne eine existierende Suchanweisung oder Next-Gen-Verfahren zuverlässig

- Reduziert die Belastung für das Netzwerk (Zeit und Datenmenge), da üblicherweise nur ein Delta von Referenzwerten übermittelt werden muss zwischen den bereits existierenden Programmen auf dem Endpoint und solche, die sich verändert haben bzw. beabsichtigt modifiziert wurden (Programmupdates oder neue Komponenten)

- Es gibt keinen Security-Graubereich – zu startende Programme sind unverändert oder nicht!

- Whitelisting wird performanter bleiben als ein Virenscanner, denn die Zeit für Pattern-Vergleiche wird bei Whitelisting durch die Anzahl der ausführbaren Programme vorgegeben, beim Virenscanner durch die Anzahl der existierenden Malware.

- Das Software-Management wird erleichtert, indem man beispielsweise die Referenzwerte für veraltete Software-Produkte oder solche mit erheblichen Security-Lücken modifiziert bzw. widerruft – damit können diese für den IT-Betrieb gefährlichen Tools nicht mehr gestartet werden.

- Virtuelle Endpoints, die in der Cloud angesiedelt sind oder auf einem eigenen, virtuellen On Premises Rechenzentrum lassen sich schnelle und einfacher neu aufsetzen (Grundinstallation) und unterstützen einen automatischen „Heilungsprozess“

Einige Features, sollte man aber auch bei der Produktauswahl eines Whitelisting-Schutzes beachten. Am wichtigsten ist dabei, wie das Schutz-Modul im zu schützenden System verankert wird. Ist diese Methode nicht ausreichend sicher, könnte es einem Hacker mit Bordmitteln des Betriebssystems gelingen, die Schnittstelle zwischen Betriebssystem und Whitelisting-Tool zu attackieren.

Gleiches gilt für die Datei, in der die Referenzwerte gespeichert sind. Auch diese muss gegen unerlaubte Zugriffe abgesichert werden und darf nur durch eine autorisierte Stelle aktualisiert werden. Wäre dies beispielsweise eine einfache XML-Datei, könnte ein Angreifer einfach einen weiteren „Datensatz“ hinzufügen und so seine Tools oder Schadsoftware legalisieren.

Auch kryptographische Hash-Werte sollten einer Mindestqualität entsprechen und nicht auf simplen XOR- oder ADD-Verfahren basieren. Denn das Whitelisting-Tool muss vor Angreifern geschützt werden, denn sonst ist die eigentliche Schutz-Funktion via Referenzwerten zu kompromittieren und damit wirkungslos!

Auch eine sichere und benutzerfreundliche Strategie, um beispielsweise temporär die Nutzung von Tools zu erlauben oder Mobile-User mit ihrem Laptop auf Reisen zu unterstützen, zeigt die Qualität des Tools.

:quality(80)/images.vogel.de/vogelonline/bdb/1272900/1272942/original.jpg)

Whitelisting-Tool von Microsoft

Mit Windows 10 Device Guard Arbeitsstationen schützen

Whitelisting-Tools

Am Markt werden verschiedene Tools angeboten, die einen Ausweg aus dem Update-Verpflichtungen eines klassischen Anti-Malware-Scanners bieten und gleichzeitig eine einfachere Nutzung als Next-Gen-Tools ermöglichen. Ein Vertreter, der sogar mit einem Slogan „Nie wieder Schadsoftware“ wirbt und eine Geld-Zurück-Garantie verspricht, ist Seculution. Im Gegensatz zu einigen anderen Whitelisting-Tools nutzt Seculution ein eigenes Security-Konzept. Ein Unterlaufen dieses Systems, wie beispielsweise bei Eternal Blue ist damit, aus heutiger Sicht, nicht möglich, auch wenn die Angreifer-Tools mit Systemberechtigung agieren.

Auch McAfee mit seinem Tool „Application Control“ bemüht sich um die Gunst des Anwenders. Das Tool kann dabei auf global verfügbare Daten zurückgreifen (dabei wurden Anwendungen bereits als vertrauenswürdig klassifiziert) und additiv unternehmensspezifische Daten nutzen, die durch die eigene Security-Organisation bereitgestellt werden. Application Control wird auch durch McAfees eigenes Verwaltungstool ePolicy Orchestrator unterstützt, so dass eine zentrale und komfortabel Steuerung gegeben ist.

Letztendlich bietet auch Microsoft selbst mit seinem eingebauten Schutz via „AppLocker“ eine Whitelisting-Lösung an und eine sinnvolle Ergänzung zu Windows Defender. AppLocker gibt es ab Windows V7 (Pro-Version) – aber eine sinnvolle Nutzung, bei der die erzeugten Security-Regeln auch durchsetzbar sind, bleibt auf Server-Ebene beschränkt und auf Windows 10 (bzw. die Enterprise-Version). Durch die integrierte Nutzung von anderen MS-Diensten und Services, lässt sich mit AppLocker ein durchdachter Schutz aufbauen. Wem die Nutzung von AppLocker zu kompliziert erscheint und mit zu viel Handarbeit verbunden ist, dem sei beispielsweise der „AppLocker Manager“ empfohlen.

Technische Herausforderungen

Es gibt aber auch Herausforderungen, für die man mit einem Whitelisting-Tool einige Klimmzüge machen muss. Bekanntestes Beispiel ist hier die Powershell.exe. Dieser mächtige Skriptinterpreter kann auch zur Programmierung von Malware verwendet werden oder um Angriffsprogramme zu schreiben (dies kann man auch direkt eintippen!). Zwar kann man hier mit AMSI (AntiMalware-Scan Interface) partiell entgegensteuern, jedoch ein Restrisiko bleibt immer. Interessant wird es sicher werden, wie sich die verschiedenen Konzepte im Hinblick auf die immer mehr genutzten Cloud-Umgebungen auswirken und wie eine Zusammenarbeit zwischen Cloud-Schutz und lokalem Endpoint-Schutz aussehen wird? Oft liegt hier die Krux im Details, denn die scheinbar unendlich vielen Anwendungen und kreativen Nutzungswege fordern auch ein Whitelisting-Tool heraus. Denn ein prophylaktisches verbieten des Starts von neuen beziehungsweise unbekannten Anwendungen ist wenig geschäftsförderlich!

Zusammenfassung

Auch wenn die Whitelisting-Technologie nicht neu ist, sollte man sie im aktuellen Umfeld unbedingt auf einen möglichen Einsatz überprüfen. Denn die Massenproduktion von Schadsoftware, die gesteigerten Skills der Cyber-Programmierer, die sich intelligente und schwer zu entdeckenden Attacken ausdenken und die immer größer werdenden Datenmengen können eines Tages den technischen KO von Virenscannern einläuten.

(ID:45644999)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/69/98/69981ea4553403feb570210fde1627fc/0131560890v4.jpeg)

:quality(80)/p7i.vogel.de/wcms/e8/b3/e8b3e1af00c5a89ea1a293d8529c0a82/0131253749v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/90/e7/90e7cb5fbb9225b38ef0f5e726d3916e/0131540682v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ec/f6/ecf650410a3f7a777738eab205bc72ac/0131558081v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/1c/cc/1ccc422b9b4cff266216d930d7f251ce/0131030971v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b5/77/b577cb5f141a04fba94d755c2c294a28/0131321215v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/05/81/058106873068182550e0b4b156e0a095/0131145267v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/49/a349939702b3498b49eb69c7d01ed856/0131533531v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/b0/e7b05d1628b543d6dfc572a6a6d9ade6/0131031767v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/cb/46/cb46c789bdfb6699f690de3212afbeda/0131031070v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/7d/38/7d38ae44a00bbc5d8bd119fdf3e98f62/0131536367v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8b/26/8b265eeaf37e063d4abbb47ae723526a/0126593157v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/60/c3/60c36cdf3aea0/sysob-logo-weiss-auf-o.png)

:fill(fff,0)/p7i.vogel.de/companies/68/2d/682dd583dcc4c/fsas-afc-horizontal-2-positive-rgb-nov24.png)

:quality(80)/images.vogel.de/vogelonline/bdb/1496300/1496349/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1496300/1496350/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1496300/1496351/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1496300/1496353/original.jpg)

:quality(80)/p7i.vogel.de/wcms/5b/b0/5bb05000f6c1610fdac18996bea536db/0128369750v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)