Im Test: Watchguard T40 – Total Security Suite Enterprise-Zusatzfunktionen für Tabletop-Appliances

Nachdem wir uns letzte Woche mit der Funktionalität und der Inbetriebnahme der Watchguard Tabletop-Appliance „T40“ auseinandergesetzt haben, wenden wir uns heute den zusätzlichen Security-Features des Produkts zu. Dazu gehören unter anderem ein Intrusion Prevention System, ein Web-Filter und ein APT-Blocker. Außerdem haben wir die Appliance mit diversen Sicherheitslösungen wie nmap, OpenVAS 9 und verschiedenen DoS- sowie Penetration-Testing-Tools unter die Lupe genommen.

Anbieter zum Thema

Die Watchguard-T40-Appliance lässt sich in drei verschiedenen Lizenzstufen nutzen. Einmal komplett ohne Total Security (dann arbeitet das Gerät praktisch als Router), einmal mit der so genannten Basic Security Suite und einmal mit der kompletten Total Security Suite.

Die Basic Security Suite umfasst den Intrusion Prevention Service (IPS), eine Funktion zur Anwendungskontrolle, einen Web Blocker mit URL/Content-Filter, ein Anti-Spam-Feature, einen Gateway Antivirus, der von Bitdefender bereit gestellt wird, eine Reputation Enabled Defense (RED) und eine Network-Discovery-Funktion. Bei der Total Security Suite kommen unter anderem noch ein APT-Blocker, eine Data Loss Prevention, eine Threat Detection and Response, ein DNSWatch-Feature, ein Access Portal und eine zweite Antivirus-Engine hinzu.

:quality(80)/images.vogel.de/vogelonline/bdb/1764400/1764474/original.jpg)

Im Test: Watchguard Firebox T40

Sicherheit und Leistung im Tabletop-Format

Der Leistungsumfang der einzelnen Features

Im praktischen Betrieb lassen sich die einzelnen Sicherheitsfunktionen über Wizards einrichten und anschließend über den entsprechenden Bereich des Web-Interfaces verwalten. Auf die wichtigsten Konfigurationspunkte gehen wir später noch genauer ein. Hier erst einmal ein kurzer Überblick über den Leistungsumfang: Das IPS verwendet während seiner Arbeit regelmäßig aktualisierte Signaturen, um den Datenverkehr über alle wichtigen Protokolle hinweg zu überwachen und im Fall erkannter Bedrohungen Gegenmaßnahmen zu ergreifen.

Der Web-Blocker unterbindet Datenübertragungen zu bekannten schädlichen Sites und ermöglicht es den Administratoren, den Zugriff auf bestimmte Webseiten einzuschränken. Der Spam-Blocker bietet Spam-Erkennung in Echtzeit und die RED stellt einen Cloud-basierten Reputation Lookup Service dar, der die Anwender vor Botnets und Malicious Sites schützen soll.

Die Anwendungskontrolle ermöglicht es den Administratoren, den Zugriff bestimmter Applikationen zu erlauben und zu blockieren. Die entsprechenden Regeln lassen sich nach Tageszeit oder Abteilung festlegen und es besteht die Option, die Aktionen des Features in Echtzeit zu überwachen. Die Network-Discovery kommt im Gegensatz dazu zum Einsatz, um eine visuelle Karte mit den im Netz aktiven Nodes zu erstellen.

Die erweiterten Sicherheitsfunktionen

Von besonderem Interesse als Funktion der Total Security Suite ist „DNSWatch“. Dieses Feature blockt schädliche DNS-Anfragen über eine Filterliste, beispielsweise Anfragen an falsch geschriebene Domains wie "www.amazone.com". Anwender, die eine solche Webseite aufrufen wollen, erreichen stattdessen eine Landing-Page mit Informationen zur Security-Awareness. DNSWatch stellt also eine Schutzfunktion gegen Phishing dar. Ebenfalls von Interesse: „IntelligentAV“ als zweite Antivirus-Lösung. Dahinter steht mit Cylance von Blackberry ein reines Enterprise-Produkt, das sonst auf Tabletops nicht zum Einsatz kommt. Bei Cylance handelt es sich um eine signaturlose Anti-Malware-Lösung, die mit Hilfe Künstlicher Intelligenz Malware automatisch erkennt.

Das Access Portal ermöglicht bei Bedarf eine zentrale Stelle für den Zugriff auf Cloud-Anwendungen und einen sicheren, Client-losen Weg zur Nutzung interner Ressourcen via RDP und SSH. Die DLP-Funktion schützt vor Datenverlusten, indem sie den Inhalt von Text- und anderen Dateien scannt und verhindert, dass wichtige Informationen das Netz verlassen.

Die Threat Detection and Response korreliert Events im Netz und auf den Endpoints und ergreift auf Basis dieser Informationen Gegenmaßnahmen gegen Angriffe. Ein APT-Blocker auf Sandbox-Basis schließt den Leistungsumfang der Total Security ab.

Die Anwendungskontrolle

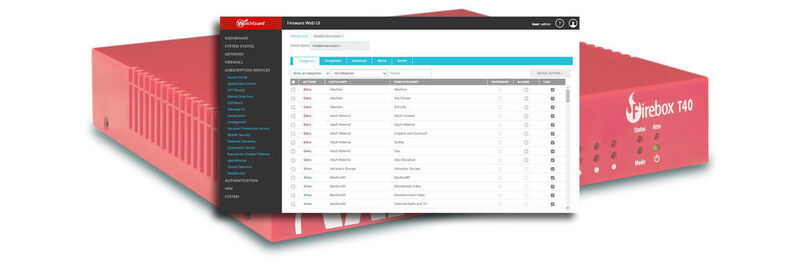

Wenden wir uns nun noch kurz im Detail der Konfiguration und Nutzung der wichtigsten Total-Security-Features zu. Beginnen wir mit der Anwendungskontrolle. Sie ermöglicht es, die Datenübertagungen zuzulassen oder zu blockieren. Die Anwendungskontrolle kann im Zusammenhang mit Policies aktiviert werden und es besteht die Option, verschiedene „Application Control Actions“ zu definieren, die gemeinsam mit unterschiedlichen Regeln Verwendung finden können.

Beim Anlegen einer solchen Application Control Action können die Administratoren einzelne Anwendungen blockieren beziehungsweise zulassen oder Kategorien wie Business Tools, Online Games, Network Protocols, VoIP Services oder Web Services durchsuchen, um entweder die ganze Kategorie zu sperren (beziehungsweise zu erlauben) oder bestimmte Einträge daraus. Außerdem steht auch eine Suchfunktion zur Verfügung, um Anwendungen schnell aufzufinden. Damit wird die Konfiguration dieses Werkzeugs recht schnell und übersichtlich erledigt, obwohl die Zahl der möglichen Applikationen mit über 1800 – darunter WhatsApp, Deezer, Netflix, NTRglobal oder auch Telnet – sehr hoch ist. Im Test funktionierte die Anwendungskontrolle ohne Probleme.

Der Web-Blocker lässt sich ebenfalls bestimmten Firewall-Policies (in diesem Fall Proxies) zuweisen und die Aktionen werden auch wieder nach Kategorien und einzelnen Einträgen (Subkategorien) festgelegt. Zu den Kategorien gehören unter anderem Abortion, Gambling, Job Search, Religion oder auch Security. Unterkategorien sind dann etwa bei Security Keylogger, Mobile Malware oder Spyware. Auch hier hilft wieder eine Suchfunktion beim schnellen Auffinden der richtigen Einträge und auch hier traten im Betrieb keine Probleme auf.

Die Network Discovery lässt sich jederzeit manuell starten, kann aber auch über einen Zeitplaner automatisch ausgeführt werden. Die Ergebnisse finden sich dann unterhalb des Dashboards und sie lassen sich als Liste (mit Gerätenamen, IP-Adresse, Gerätetyp und ähnlichem) oder als Map anzeigen. Darüber hinaus ist es möglich, bekannte Devices für eine schnellere Übersicht zu kennzeichnen.

Sicherheits-Check

Zum Abschluss unseres Tests nahmen wir noch das – zu diesem Zweck mit einer festen IP-Adresse konfigurierte – externe sowie die internen Interfaces der fertig eingerichteten Appliance mit Tools wie dem Scanner nmap oder dem Vulnerability-Assessment-Werkzeug OpenVAS unter die Lupe. OpenVAS fand über die internen Schnittstellen diverse Informationen – wie etwa den verwendeten HTTP-Server und diverse verwendete Cipher Suites – heraus. Außerdem war die Lösung überzeugt davon, dass auf der Appliance Linux lief. Extern erlangte OpenVAS keine Informationen. Nmap stellte extern fest, dass der Host lief und alle Ports gefiltert waren. Darüber hinaus sagte uns der Scanner, dass die Appliance mit einer Watchguard MAC-Adresse unterwegs war. Intern sagte nmap, dass die von uns geöffneten Ports wie 53 und 8080 offen waren, dass die MAC-Adresse Watchguard zugeordnet werden konnte und dass mit 93 prozentiger Wahrscheinlichkeit Linux auf dem System lief. Das war so also alles in Ordnung und es gab keine negativen Überraschungen, wie das überflüssige Bereitstellen von Informationen oder Diensten.

Im letzten Schritt versuchten wir nun das Produkt mit verschiedenen DoS- und Penetration-Testing-Tools beziehungsweise mit Hilfe von Metasploit aus dem Tritt zu bringen. Auch hier nahmen wir immer die internen und die externe Schnittstelle von verschiedenen Systemen aus unter Beschuss. Davon ließ sich die Watchguard T40 in keinster Weise beeindrucken, was zeigt, dass die Hardware wirklich recht leistungsfähig ist. Bei anderen Appliances kam es in dem gleichen Test-Setting während der DoS-Angriffe immer mal zu recht hoher Prozessorlast, in diesem Test war das nicht der Fall. Unserer Meinung nach kann eine richtig konfigurierte T40-Appliance nach aktuellem Stand ohne Probleme im Netz zum Einsatz kommen.

Fazit

Im Betrieb gefiel uns die Watchguard T40 sehr gut. Der Funktionsumfang ist beeindruckend und die Hardwareausstattung lässt kaum Wünsche offen. Das Konfigurationswerkzeug wurde auch so gestaltet, dass kein mit IT-Sicherheit erfahrener Administrator vor irgendwelche Schwierigkeiten gestellt werden sollte. Wenn es darum geht, Außenstellen mit einer leistungsfähigen Tabletop-Appliance abzusichern, stellt die T40 eine gute Wahl dar.

Anmerkung:Das unabhängige IT-Testlab Güttich hat diesen Test im Auftrag des Herstellers durchgeführt. Der Bericht wurde davon nicht beeinflusst und bleibt neutral und unabhängig, ohne Vorgaben Dritter. Diese Offenlegung dient der Transparenz.

(ID:46988772)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/69/98/69981ea4553403feb570210fde1627fc/0131560890v4.jpeg)

:quality(80)/p7i.vogel.de/wcms/e8/b3/e8b3e1af00c5a89ea1a293d8529c0a82/0131253749v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/90/e7/90e7cb5fbb9225b38ef0f5e726d3916e/0131540682v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ec/f6/ecf650410a3f7a777738eab205bc72ac/0131558081v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/1c/cc/1ccc422b9b4cff266216d930d7f251ce/0131030971v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b5/77/b577cb5f141a04fba94d755c2c294a28/0131321215v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/05/81/058106873068182550e0b4b156e0a095/0131145267v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/49/a349939702b3498b49eb69c7d01ed856/0131533531v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/b0/e7b05d1628b543d6dfc572a6a6d9ade6/0131031767v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/cb/46/cb46c789bdfb6699f690de3212afbeda/0131031070v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/7d/38/7d38ae44a00bbc5d8bd119fdf3e98f62/0131536367v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/e7/dce7048477ac2b6f9d1411475c2fef78/0131183563v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8b/26/8b265eeaf37e063d4abbb47ae723526a/0126593157v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/65/60/65609cf9d5d06/aagon-logo.png)

:fill(fff,0)/p7i.vogel.de/companies/60/c3/60c36cdf3aea0/sysob-logo-weiss-auf-o.png)

:fill(fff,0)/p7i.vogel.de/companies/69/9d/699da109d631b/onapsis-logo-full-color-rgb-150dpi.png)

:quality(80)/images.vogel.de/vogelonline/bdb/1768600/1768646/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1768600/1768647/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1768600/1768648/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1768600/1768649/original.jpg)

:quality(80)/p7i.vogel.de/wcms/db/b8/dbb880eaadb8540e2c2b319679d161e4/0126237237v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/26/d0/26d02644af32203675e0ccb58f0e8bf9/0125444894v1.jpeg)