IT-Sicherheit in Staat und Verwaltung Netzwerksicherheit bei der Stadt Köln

Das BSI hat neun Sektoren und Branchen Kritischer Infrastrukturen (KRITIS) definiert. In der letzten Folge unserer Serie über IT-Sicherheit in unterschiedlichen Branchen hatten wir uns mit der Ernährungsindustrie befasst. Nun betrachten wir den Sektor „Staat und Verwaltung“. Zu diesem Zweck haben wir mit Udo Zaudig, dem IT-Sicherheitsverantwortlichen vom Amt für Informationsverarbeitung der Stadt Köln gesprochen.

Anbieter zum Thema

Gerade in Krisenzeiten ist eine funktionierende Verwaltung unerlässlich. Staat und Verwaltung sind damit auch einer der wichtigsten Sektoren der vom BSI eingeteilten kritischen Infrastrukturen (KRITIS). Der Sektor Staat und Verwaltung umfasst dabei die ganze Bandbreite staatlicher Einrichtungen sowohl auf Bundes- als auch auf Landes- und Kommunalebene.

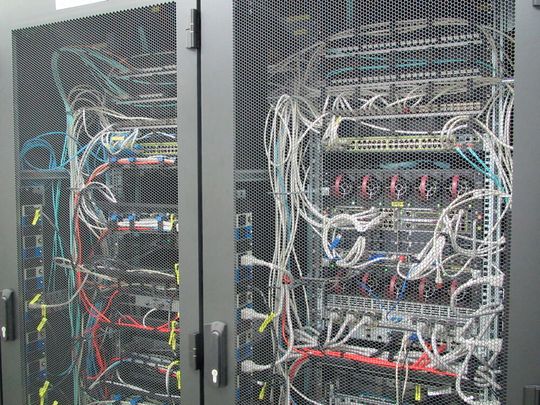

Das Netz der Stadt Köln besteht aus einer eigenen, selbst betreuten Infrastruktur, die auch von der Stadt gebaut wurde. Köln arbeitet also im Kern mit einem eigenen Netz und ist auch der Eigentümer der Leitungen. Für manche externe Zugänge und Dienste, für die sich das Verlegen einer eigenen Leitung nicht lohnt, beziehungsweise für die es nicht wirtschaftlich ist, wurde die Anbindung über NetCologne-Zugänge realisiert. Das derzeit existierende Netz besteht in der aktuellen Form seit dem Ende der 80er Jahre, als Client-Server-Systeme die vorher verwendeten Großrechner abgelöst haben.

:quality(80)/images.vogel.de/vogelonline/bdb/1675600/1675653/original.jpg)

Die Mitarbeiter müssen mitspielen

Netzwerksicherheit in der Ernährungsbranche

Insgesamt gibt es in Köln über 17.000, über die Stadt verteilte, IT-Arbeitsplätze. Die Ausfallsicherheit wird über zwei gespiegelte Rechenzentren gewährleistet, die sich auf beiden Rheinseiten befinden und die von der Stadt Köln betrieben werden. Der Betrieb liegt beim "Amt für Informationsverarbeitung“ mit insgesamt etwa 400 Personen.

Hohe Zahl der Verwaltungsverfahren

Die Besonderheit der IT in einer Kommune liegt darin, dass eine Stadtverwaltung den kompletten Lebensbereich der Bürger betreut. Deswegen gibt es in Kommunen eine sehr große Zahl an Verfahren, die die Stadt Köln als Dienstleister für Bürger, Politik und Wirtschaft zur Verfügung stellen muss.

Vielfältige Aufgabenbereiche

Zu den Aufgaben, die über die IT-Infrastruktur abgewickelt werden, gehören unter anderem der Sozialbereich, die Ordnungsverwaltung, der Personalbereich, die Kämmerei und die Kassenverwaltung. Weitere Aufgaben liegen im Straßenverkehrsbereich und bei den Office-Tätigkeiten.

Maßnahmen zur Realisierung eines hohen Sicherheitsniveaus

IT-Security hat in Köln eine lange Tradition. Bereits 1994 wurde eine eigene Abteilung geründet, die sich mit dem Thema Informationssicherheit beschäftigt. Die Grundlage für die Sicherheitsmaßnahmen der Stadt sind die Grundschutzvorgaben des BSI. Köln ist seit 2014 BSI-zertifiziert. Dieses Jahr kam eine neue Zertifizierung für den gesamten IT-Betrieb hinzu. Das fängt beim Einsatz von Sicherheitsprodukten an und geht bis zur Absicherung verschiedener Netzbereiche.

Darüber hinaus gibt es für alle Soft- und Hardwareprodukte einen durchgängigen Inbetriebnahmeprozess. Das bedeutet, die Produkte werden alle einer Sicherheitskontrolle unterzogen. Dabei identifizieren die Verantwortlichen die mit den Lösungen verbundenen Risiken und setzen entsprechende Sicherheitsmaßnahmen, zum Beispiel wie vom BSI empfohlen, um. Es gibt demzufolge keine Programme im Netz, die dem IT-Betrieb nicht bekannt sind.

Anbindung nach Außen

Da Köln für seine Datenübertragungen auf ein eigenes Netz setzt, finden über das Internet nur Kommunikationen mit Externen, im wesentlichen Bürgern und Partnern statt. Externe Partner und Mitarbeiter, die von außen auf das Netz zugreifen müssen, arbeiten über VPNs und Terminal-Server-Anbindungen. Diese werden über eine Multi-Faktor-Authentifizierung abgesichert und stehen auch nur für bestimmte Partner zur Verfügung. Für die Bürger bietet die Stadt Web-Dienstleistungen an.

Die Absicherung sämtlicher Datenübertragungen läuft über Firewalls und Virenschutzlösungen. Außerdem untersuchen IDS/IPS-Produkte den Datenverkehr ständig auf Abnormalitäten. Auch hier werden BSI-Vorgaben konsequent umgesetzt.

:quality(80)/images.vogel.de/vogelonline/bdb/1665800/1665868/original.jpg)

IT-Sicherheit bei TK-Unternehmen

Netzwerksicherheit in der Telekommunikation

Herr Zaudig wies in dem Interview aber auf folgendes hin: „Sicherheit ist einem kontinuierlichen Verbesserungsprozess unterworfen. Wir beobachten den Betrieb und wenden bei Bedarf auch eigene Maßnahmen an, die geeignet erscheinen, um die Risiken zu minimieren. Hundertprozentige Sicherheit und ein wirklich sicheres Netz kann es aber niemals geben.“

Die Kommunikation mit anderen Behörden läuft, anders als die innerhalb Kölns, die ja wie erwähnt über eigene Netze abgewickelt wird, über die "Netze des Bundes" (NdB). Dabei handelt es sich um gemeinsame Netze von Bund, Ländern und Kommunen.

Die Mitarbeiter nutzen in der täglichen Arbeit die internen Verfahren und die internen Kommunikationsmöglichkeiten. So wird beispielsweise das Mail-System intern gehostet und es gibt keine privaten Mail-Konten im Netz, sondern nur Mail-Accounts aus dem eigenen Verwaltungssystem.

Zusammenarbeit mit Anderen

Bei der Stadt Köln existiert eine enge Zusammenarbeit mit anderen Kommunen, und zwar über den Verband der Kommunalen IT-Dienstleister (KDN). Auf dieser Ebene finden regelmäßige Sicherheitstreffen statt, auf denen die Aktionen abgestimmt werden. Außerdem tauschen sich die Verantwortlichen dort aus.

Im Kölner Raum existiert zusätzlich noch die Arbeitsgruppe „Cybercrime und Cyberwar - kritische Infrastrukturen Köln“, die die kritischen Infrastrukturen zusammenfasst, die in der Stadt Köln vorhanden sind. Dazu gehören unter anderem Rheinenergie, die Kölner Verkehrsbetriebe (KVB), der Flughafen, die Unikliniken, die Kliniken der Stadt Köln und ähnliches. Auch hier finden regelmäßige Treffen der Sicherheitsverantwortlichen statt und diese stimmen ab, wie man sich gegenseitig über erkannte Risiken informiert. Zudem klären sie auch den Umgang damit. Die Abstimmung mit anderen ist laut Herrn Zaudig ein wichtiger Faktor im Bereich Sicherheit. Die Angreifer arbeiten schließlich auch oft zusammen und deswegen ergibt es Sinn, sich in der Verteidigung genauso zu verhalten.

„Unter dem Strich haben wir mit der Zusammenarbeit sehr gute Erfahrungen gemacht“, erklärt Zaudig. „Es ist exorbitant wichtig, sich abzustimmen, über den Tellerrand zu sehen und Erfahrungen auszutauschen. Erfahrungen und Know-How sind schließlich nicht unendlich vorhanden.“

:quality(80)/images.vogel.de/vogelonline/bdb/1652500/1652598/original.jpg)

Sicherheit vor Funktionalität im Lukaskrankenhaus

Netzwerksicherheit in Krankenhäusern

:quality(80)/images.vogel.de/vogelonline/bdb/1578800/1578875/original.jpg)

Kooperation auf vielen Ebenen

Netzwerksicherheit in der Versicherungsbranche

:quality(80)/images.vogel.de/vogelonline/bdb/1549000/1549048/original.jpg)

Segmentiertes Netz und restriktive Zugriffe

Netzwerksicherheit bei den Berliner Wasserbetrieben

:quality(80)/images.vogel.de/vogelonline/bdb/1546800/1546854/original.jpg)

Anforderungen der IT-Sicherheit

Grundlagen der Netzwerksicherheit

(ID:46545327)

:quality(80)/p7i.vogel.de/wcms/77/96/77965e389847a783a89d16ec537bbdfd/0127091202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/d7/8ad77a356a43b3c02e85ce72e1f6c2c3/0127092578v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/14/d714ac0a936f45496f02ffb57415bef2/0127092564v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/10/f5/10f5bfe040cbd272a7fca177fbd99d2e/0131457175v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/47/8f/478f681fb719e187aebd62bed84ac17a/0131405244v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/8e/6c/8e6c180fceaa9fd7e03d529701bb4ec2/0129626445v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/c8/9d/c89dba8e9b5c9a9040af0340cbe85fb3/0130888470v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/74/56/7456d1b884ec8babe8213eb174138410/0131163827v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/cb/46/cb46c789bdfb6699f690de3212afbeda/0131031070v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/67/ab/67abf0435efecf8d2c7a457e713fe1ce/0129496904v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a4/2e/a42e5ce958119e9573114e36963d70af/0131398740v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e9/b2/e9b2bcd62bd6a4f4ff2ec83c5b599e9d/0130995446v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/10/a1/10a12092d7740dd5ab08bf039e960e07/0131243860v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/07/95/0795e8ee2c5493f136bd924aeba3dbfa/0131416504v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f1/02/f1028ded369fb1140db85f5b13681745/0130884384v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/31/2d/312de1097b3ed6ea47ff65fc4f1a389e/0131056286v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ac/e6/ace6befe4aa5afd254440c21bb15bd14/0130989373v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a3/7d/a37d1d1261dbe550bbc86876a966b983/0131028980v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8b/26/8b265eeaf37e063d4abbb47ae723526a/0126593157v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/64/d6/64d68a07918d732b89a9988555028cc3/0126593157v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804272/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1804200/1804284/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801554/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1801500/1801534/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/60/c3/60c36cdf3aea0/sysob-logo-weiss-auf-o.png)

:fill(fff,0)/p7i.vogel.de/companies/68/2d/682dd583dcc4c/fsas-afc-horizontal-2-positive-rgb-nov24.png)

:fill(fff,0)/p7i.vogel.de/companies/67/f6/67f625705f340/ftapi-logo.jpeg)

:quality(80)/p7i.vogel.de/wcms/2d/12/2d126cbfb75d9abf36155c26074161d9/0129581148v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/cb/e0/cbe0430603d3fbff5150346e06797145/0127038123v2.jpeg)